刷题随笔,不足的地方望大佬指正

最近写了下山河杯的题心态有点崩,发现进度还得加快点qwq

还有就是这几题给我写麻了属实是啊啊啊,总是报错

刷题网址BUUCTF:https://buuoj.cn/challenges

目录

吹着贝斯扫二维码

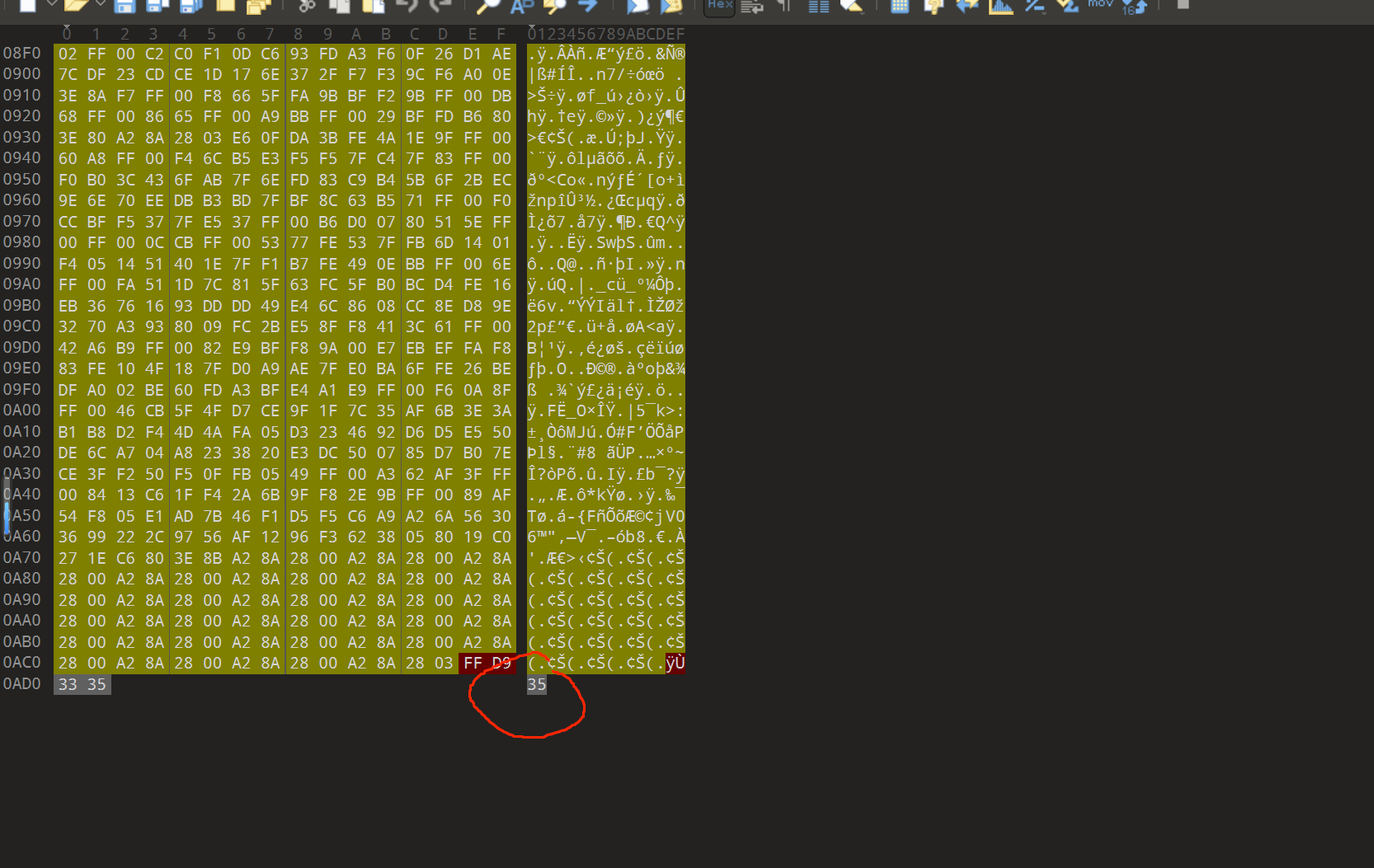

010打开发现都是jpg文件头格式

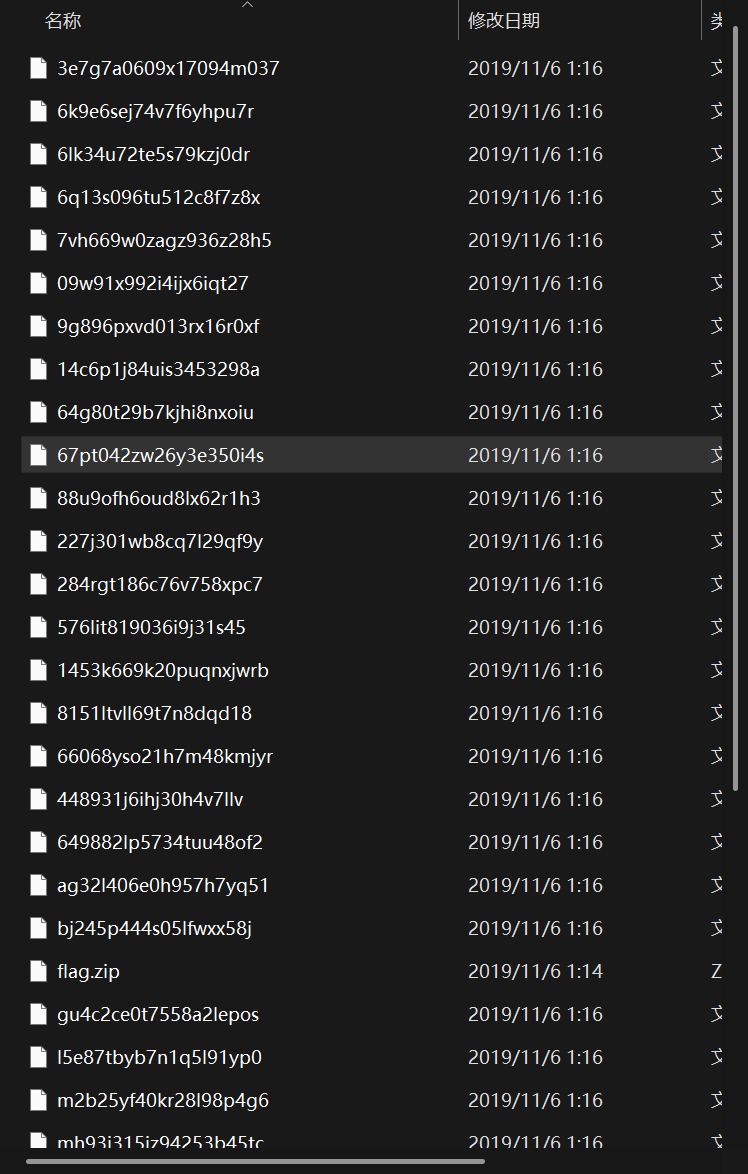

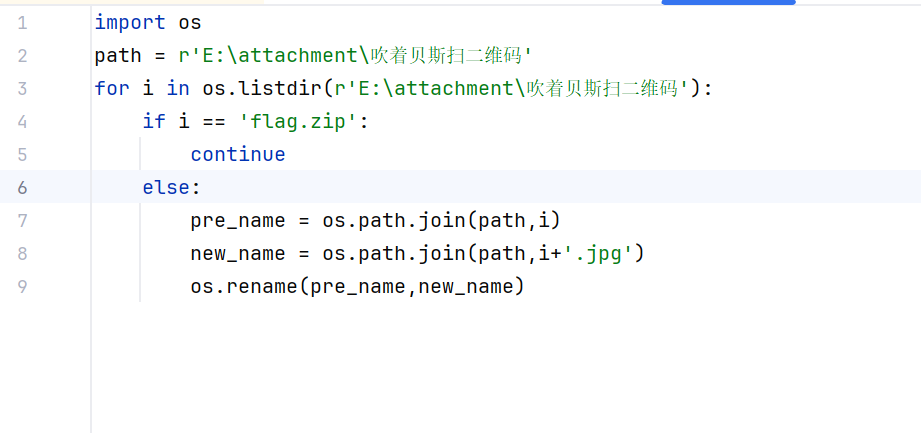

写个脚本批量改后缀吧

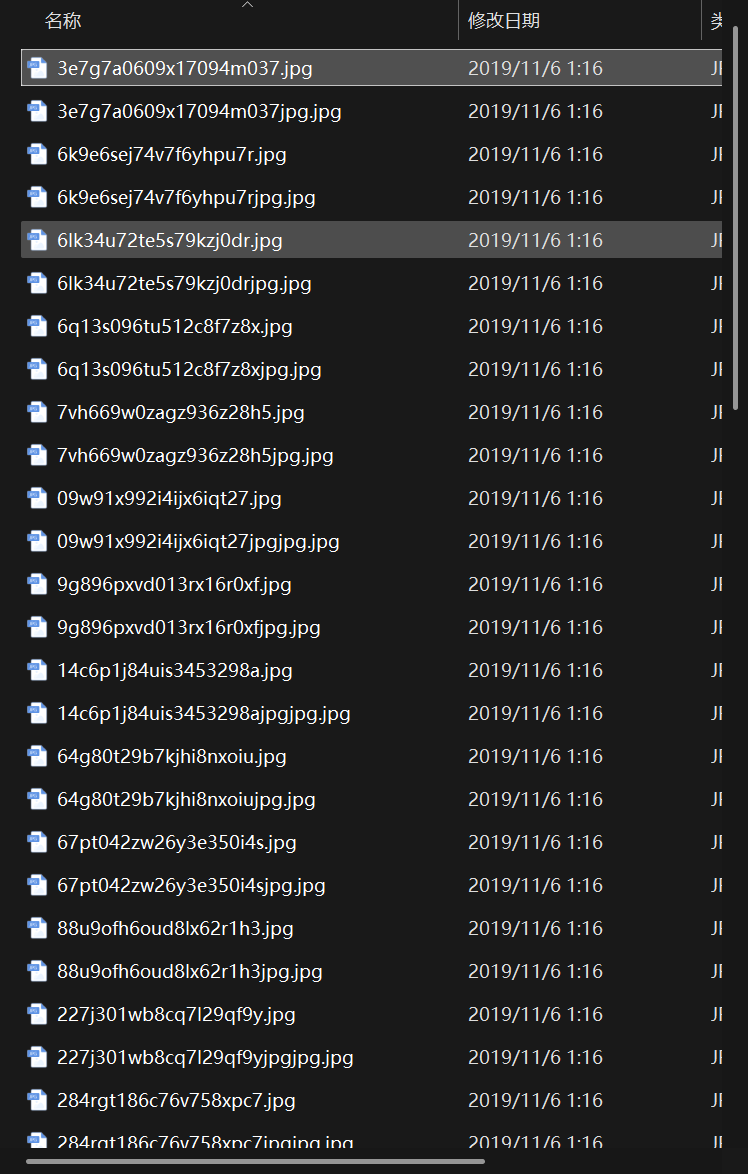

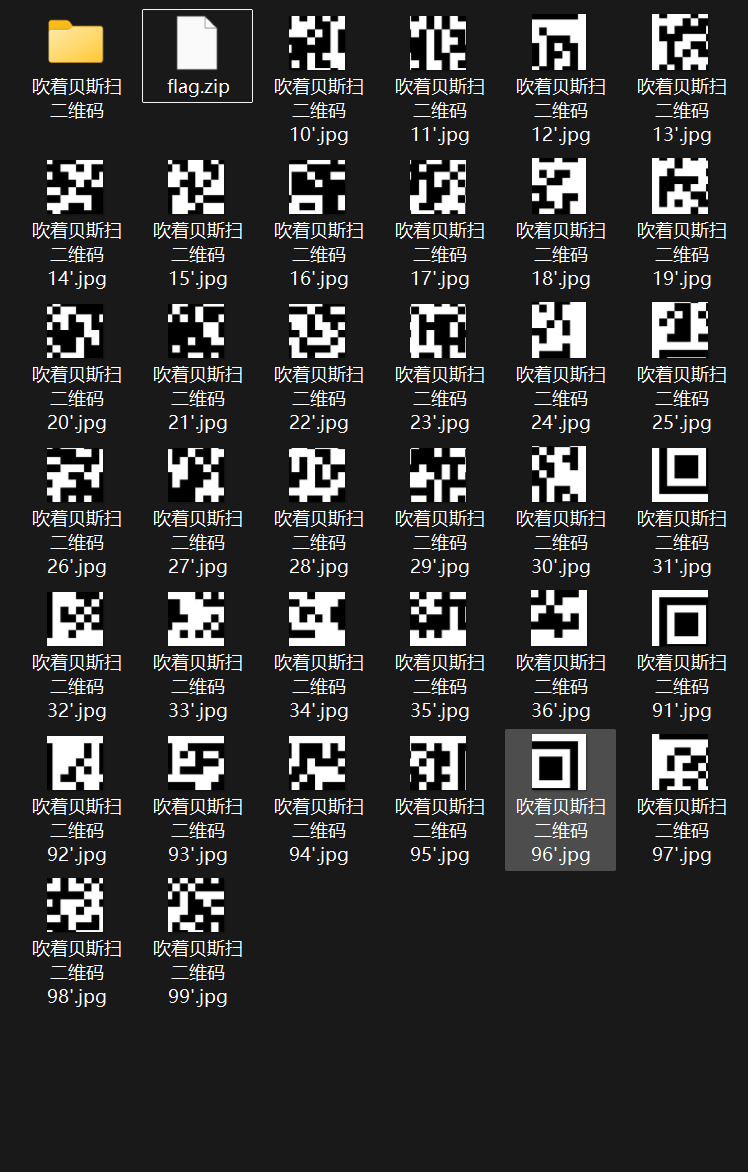

应该是拼接成二维码,拿工具拼发现拼不出,是乱的,而且我发现怎么每张图都重复了(后面改了一遍)

010打开发现每个图片后面都有给数字,应该是拼接次序

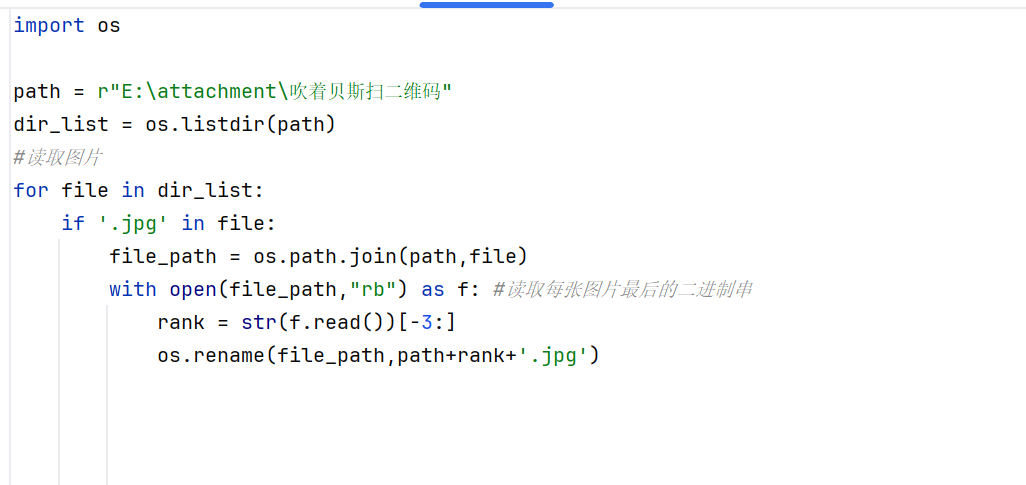

那就写个脚本修改一下文件名即可

运行

代码有瑕疵,把91,92什么的改成1,2

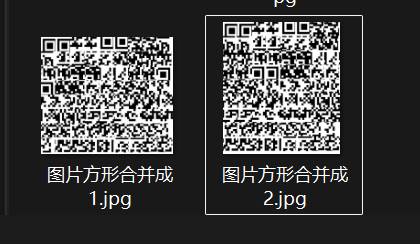

合成二维码

扫码得到BASE Family Bucket ??? 85->64->85->13->16->32

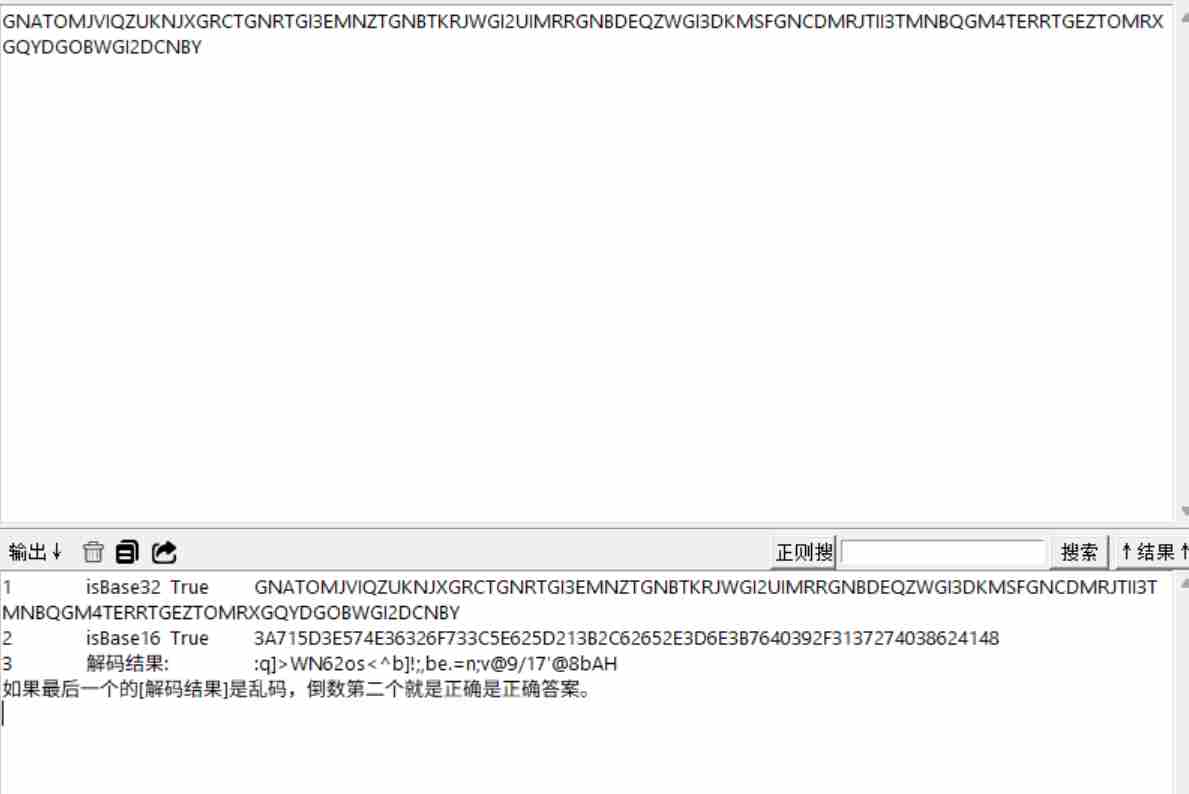

丢进随波逐流

可知其先是base32解密然后是base16解密

那这串应该是加密顺序,反过来解密即可

32->16->rot13->base85->base64->base85

得到ThisIsSecret!233,解压

flag{Qr_Is_MeAn1nGfuL}

[UTCTF2020]file header

文件头00000000改成89504e47另存即可

flag{3lit3_h4ck3r}

zip

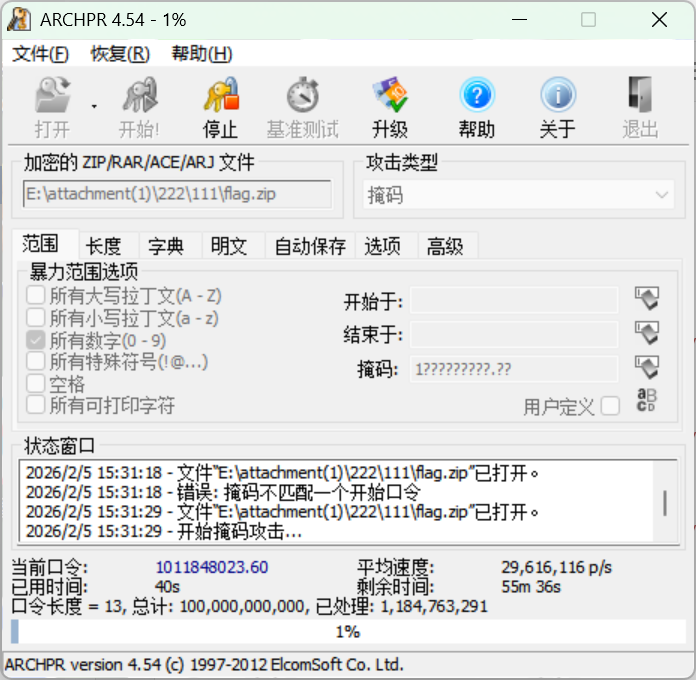

ARCHPR暴力222.zip破解得723456

解压得111.zip

010打开发现是伪加密,修复并解压

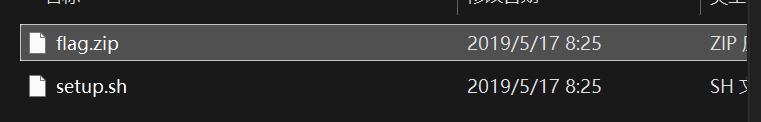

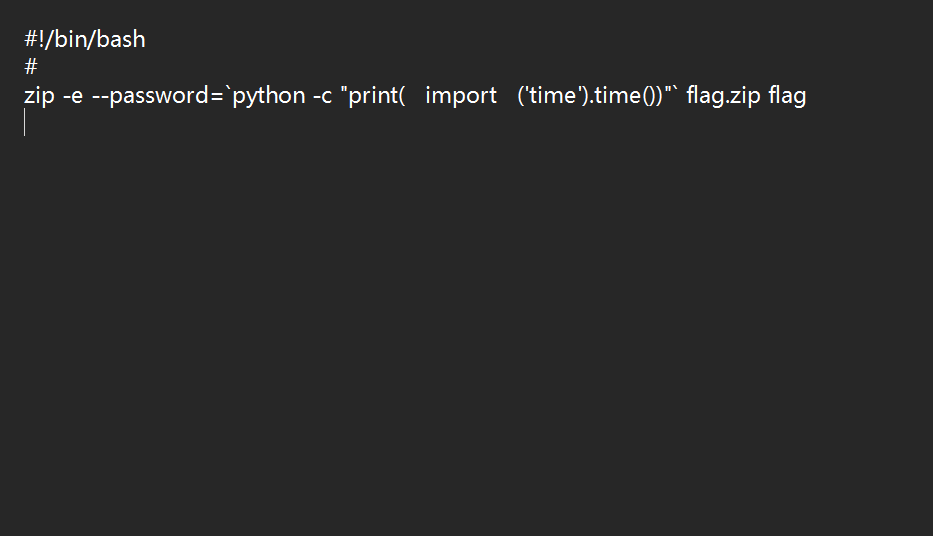

打开setup.sh

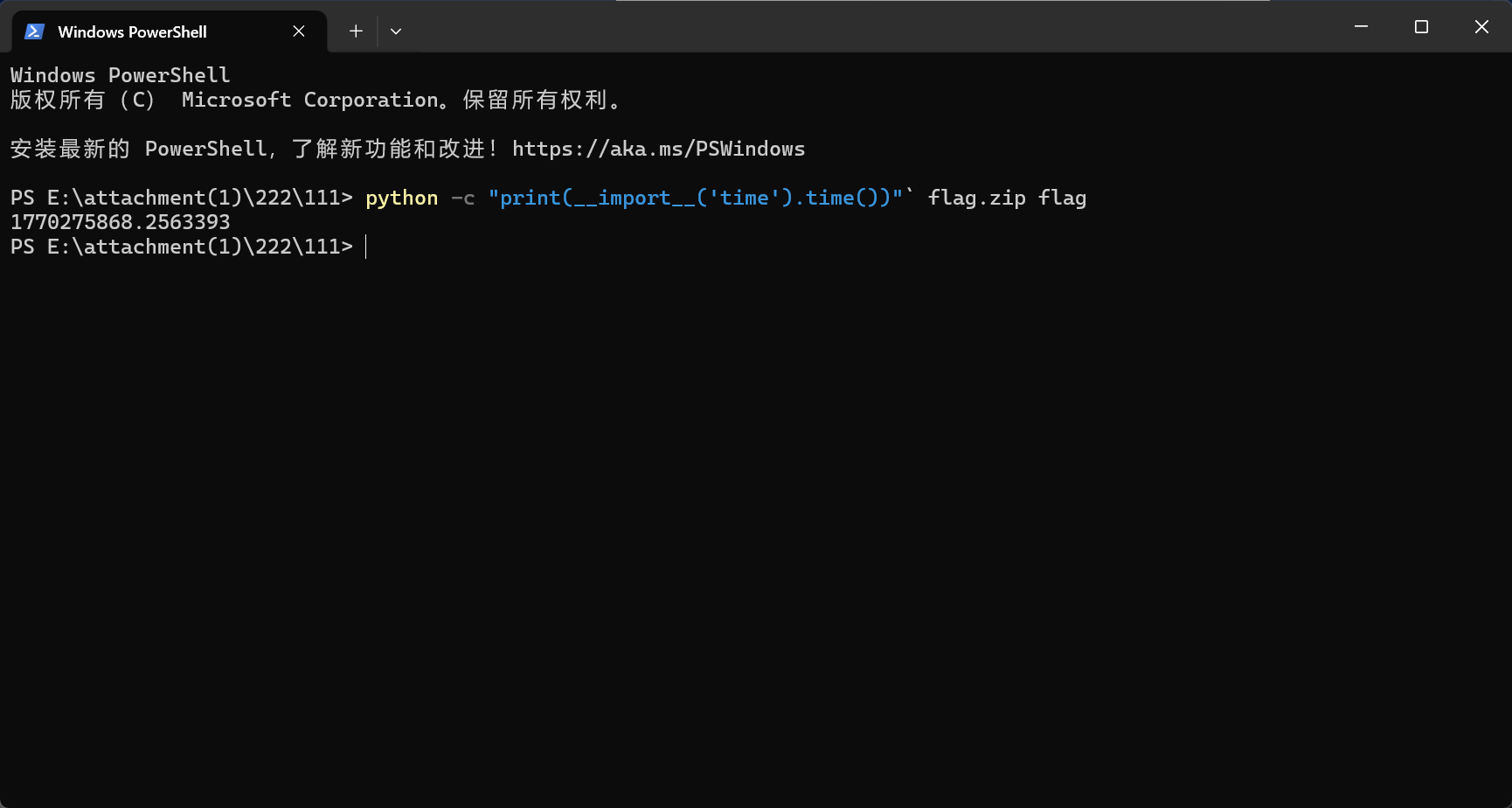

文件夹打开终端运行

密码格式应该是这个,暴力破解要一年以上?

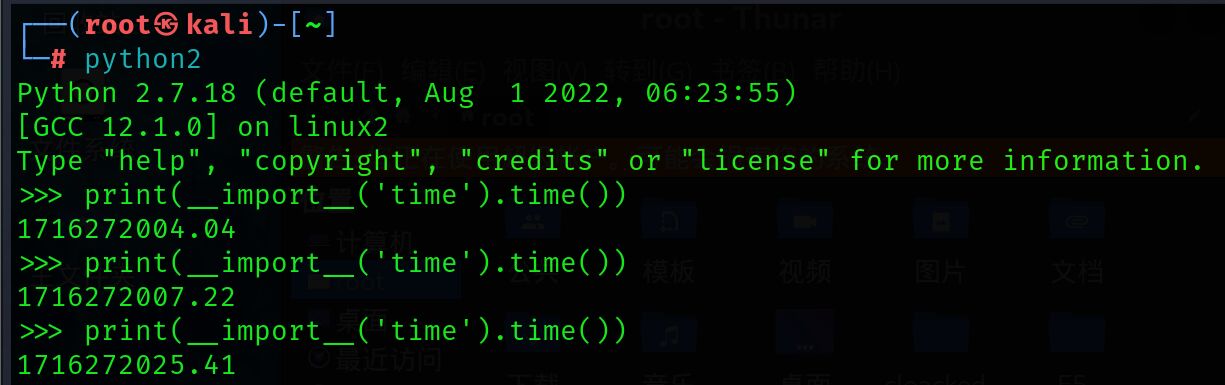

查阅资料才知道是python版本的问题

这是在python2下的结果

以此开始掩码爆破,1?????????.??

最后得到1558080832.15

解压得到flag

flag{fkjabPqnLawhvuikfhgzyffj}

弱口令

爆破发现没用

winrar解压发现备注栏有东西,但是看不见摸得着

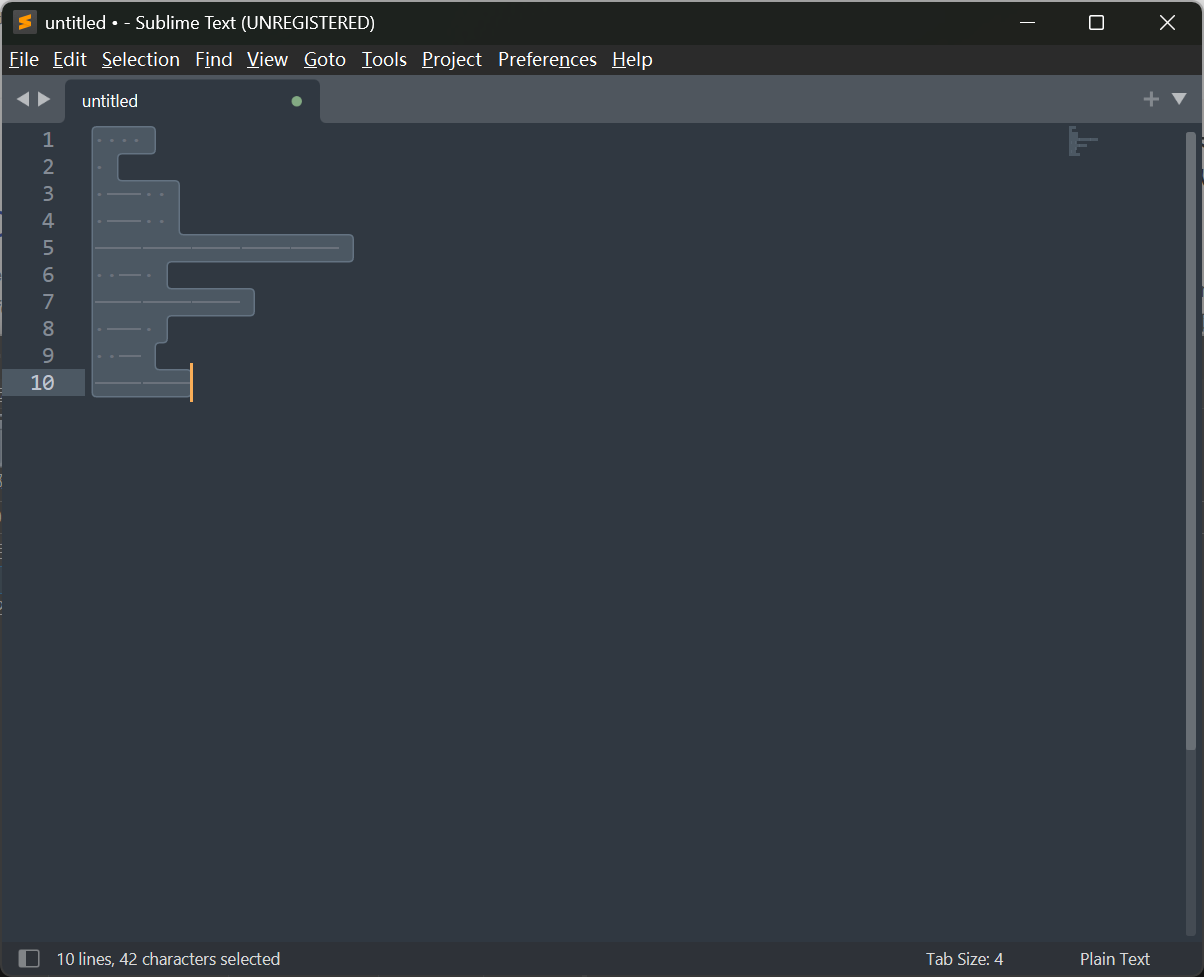

查阅资料发现,可以把它们复制到sublime上全选

摩斯解密得到HELL0FORUM

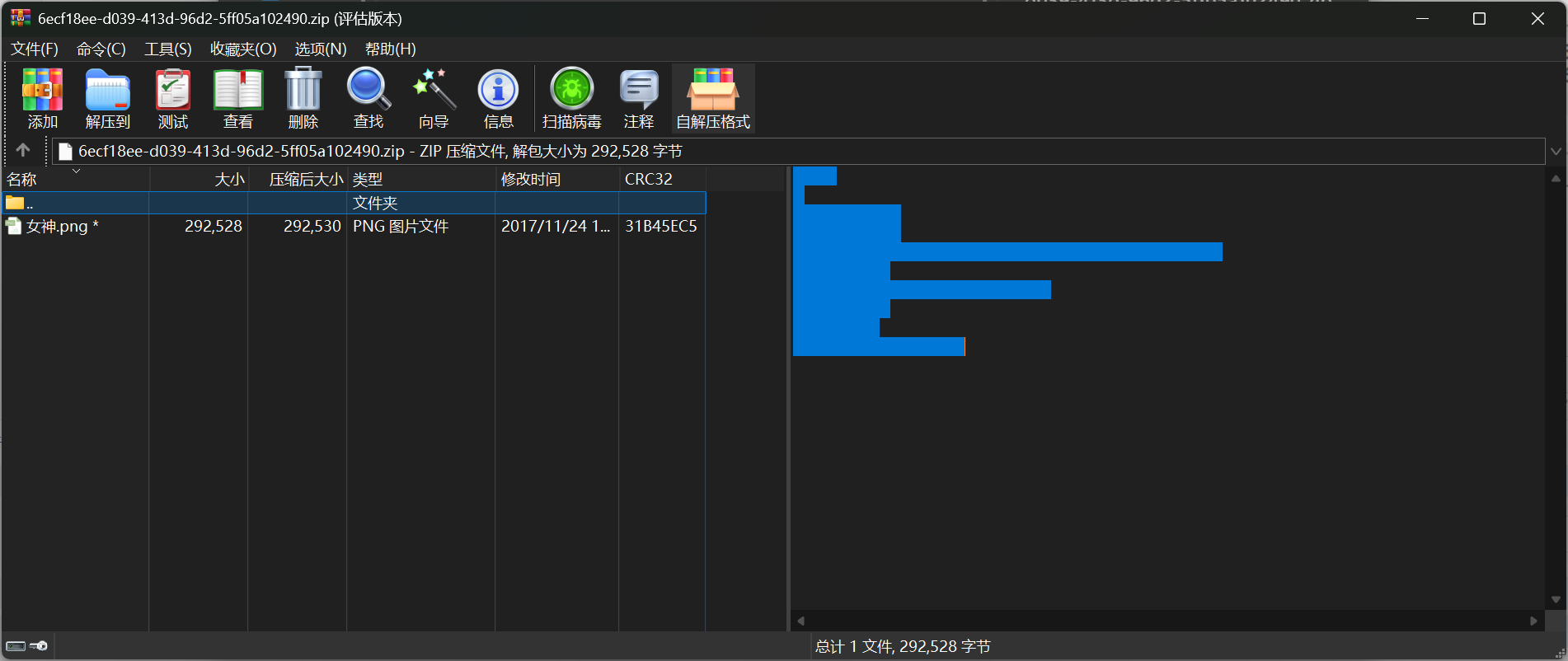

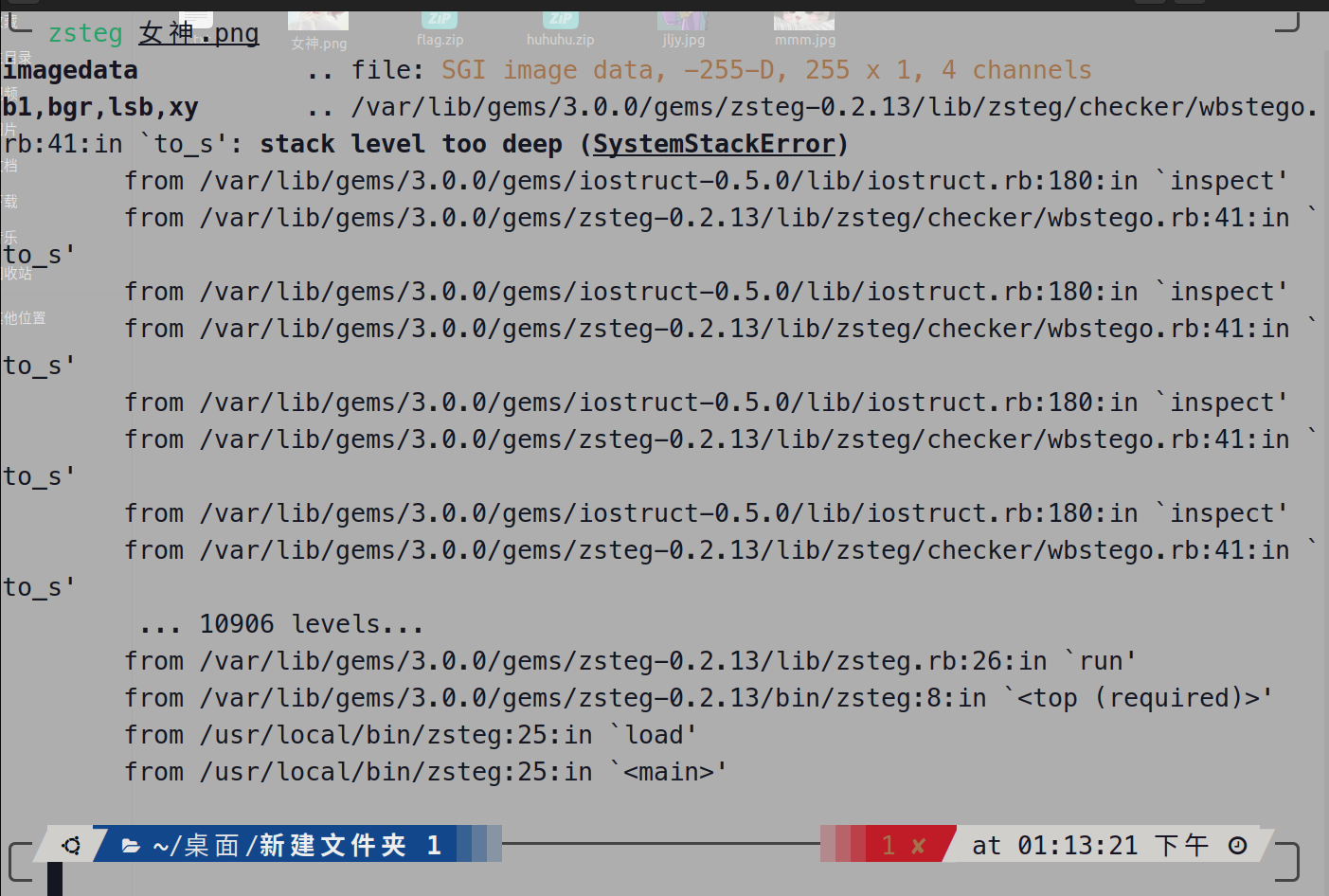

解压得到女神.png,想到应该是有关弱口令的图片隐写,zsteg检测到lsb隐写,且在b1通道

最后猜的密钥是123456

zsteg检测隐写信息

lsb隐写提取得到

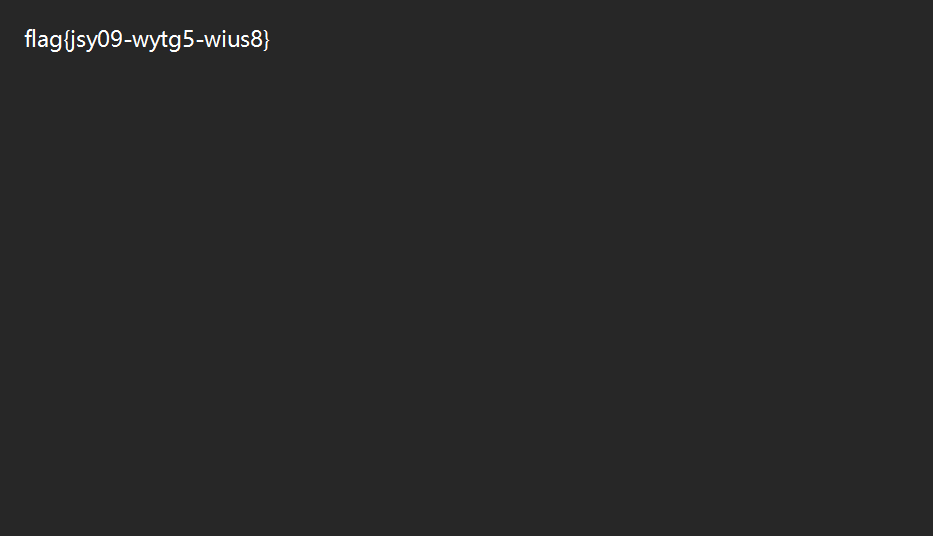

flag{jsy09-wytg5-wius8}

[XMAN2018排位赛]通行证

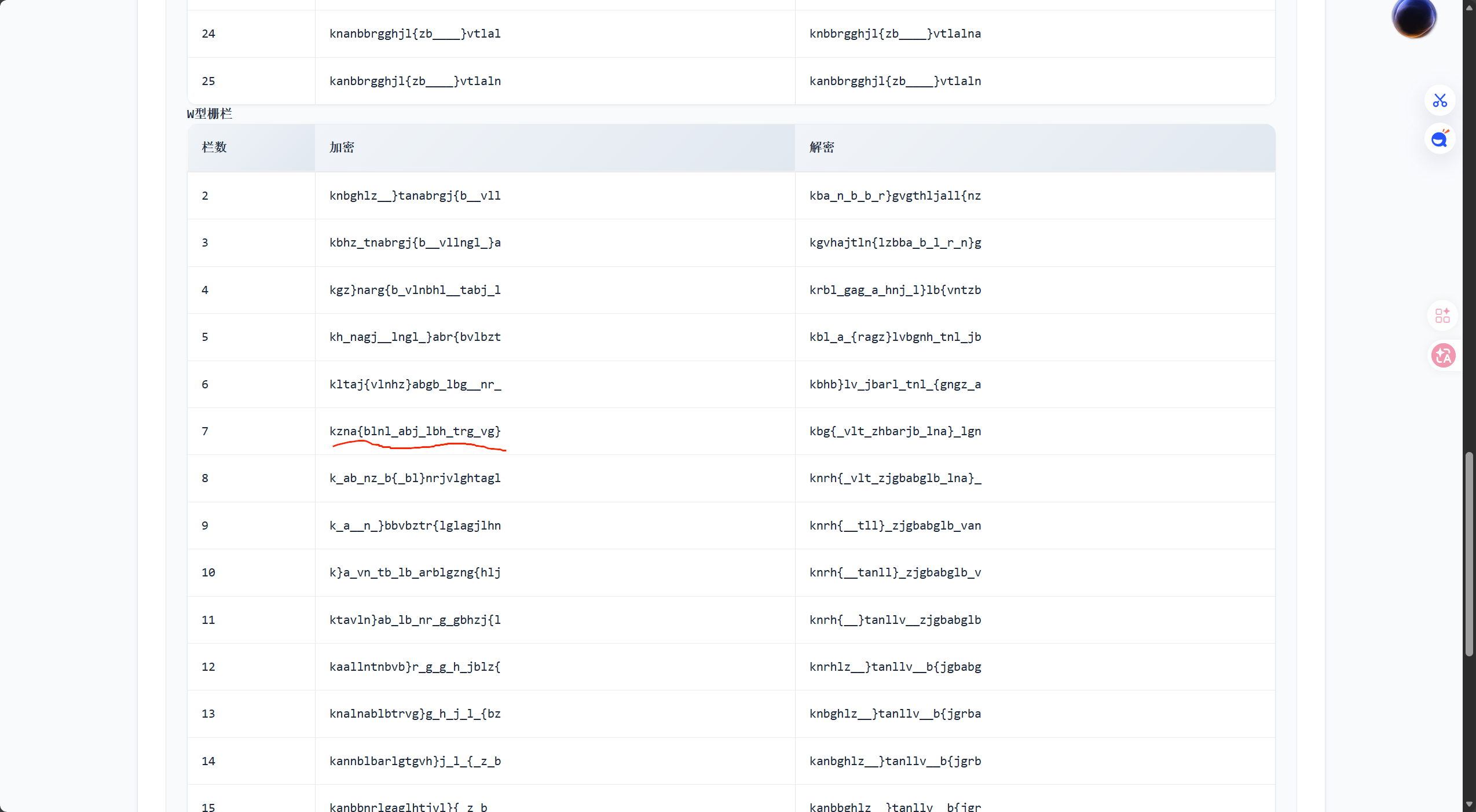

题目给出a2FuYmJyZ2doamx7emJfX19ffXZ0bGFsbg==

base64解码得kanbbrgghjl{zb____}vtlaln

做到这一步卡了,试了好久qwq

看了其他大佬的思路才悟了

这个要用栅栏密码加密(我之前一直在想怎么解密)

用在线工具处理

然后凯撒解密,因为比赛是XMAN,所以只要看前面有xman的就行

xman{oyay_now_you_get_it}

flag{oyay_now_you_get_it}

总结一点,以后解密的时候也要留意一下他的加密形式

Mysterious

先看一下介绍,应该是一道跟逆向有关的题

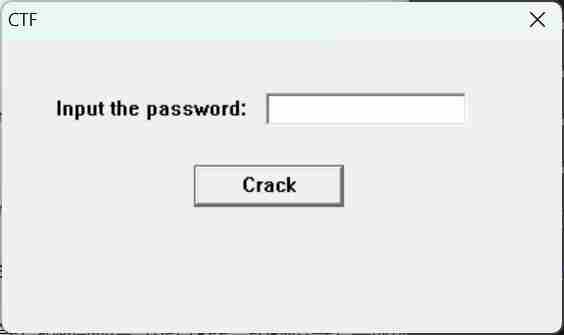

直接运行exe文件是这个界面

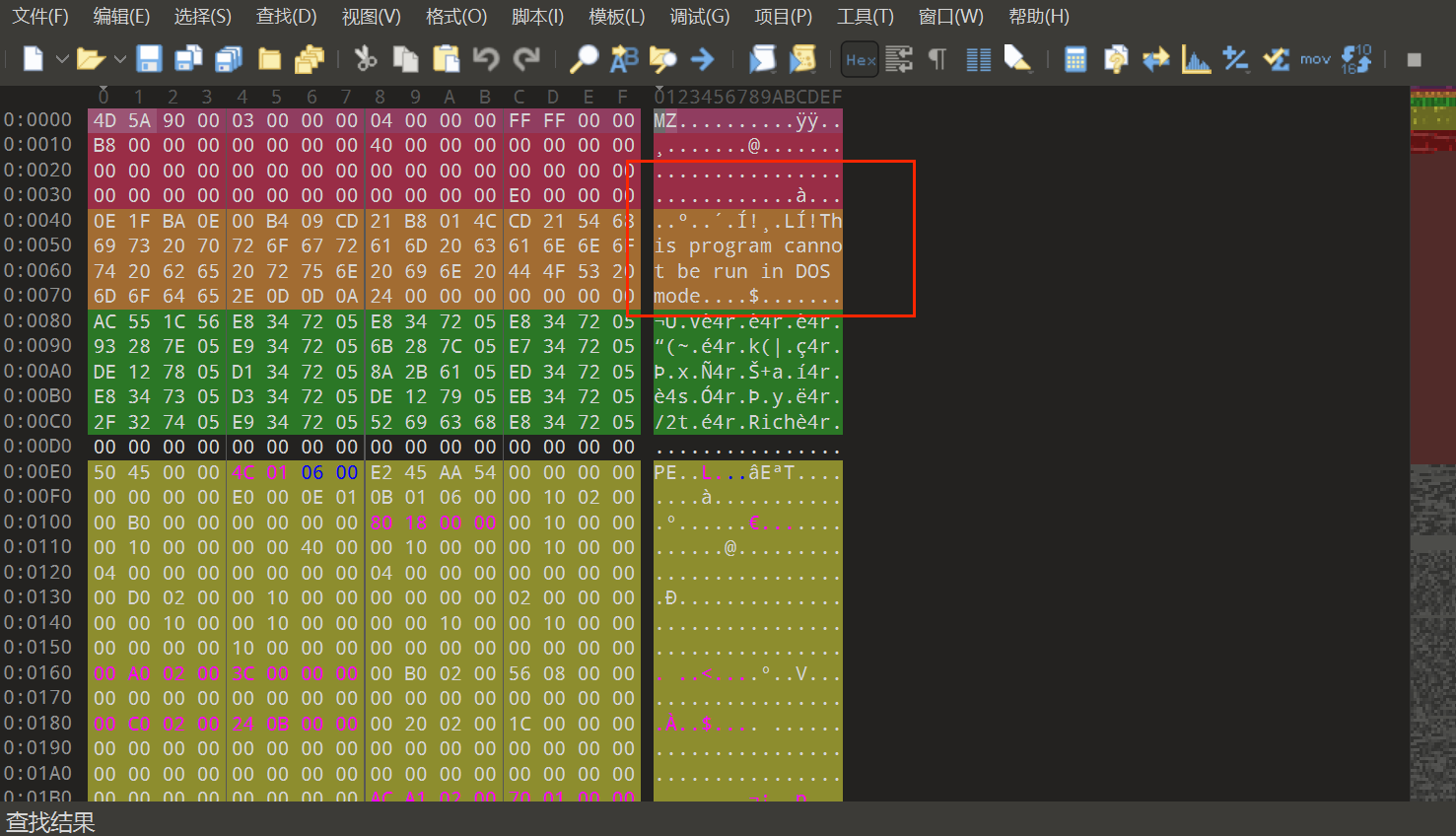

010打开exe文件

查了一下,DOS mode即DOS模式,是计算机操作模式的一种,在计算机系统发展历程中扮演着重要角色。它本质上是一种字符界面的操作环境,以命令行方式进行人机交互,用户需要通过输入特定的文本命令来执行各种操作,例如使用内部命令(MD、CD、RD等)和外部命令(DELTREE、FORMAT等)完成创建目录、切换目录、删除文件等任务。

脱壳这里已经涉及到我的知识盲区了

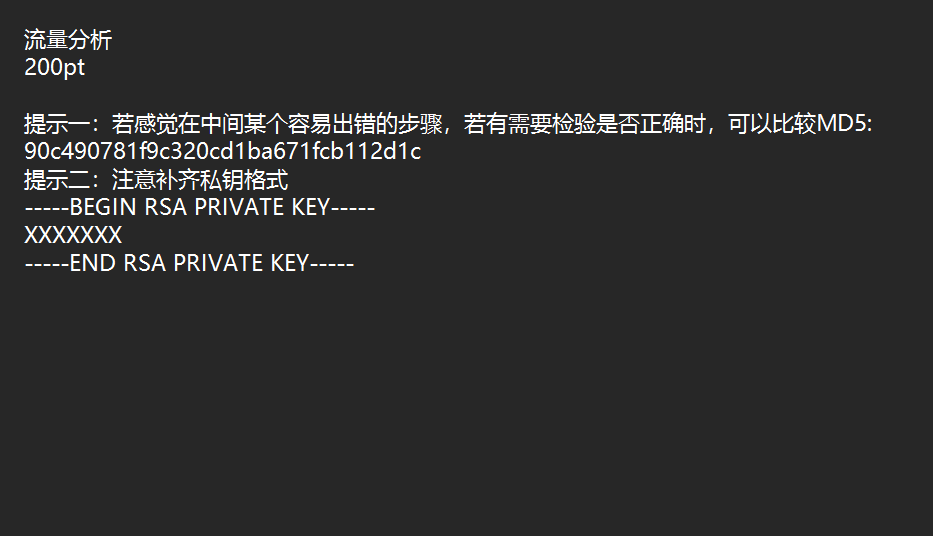

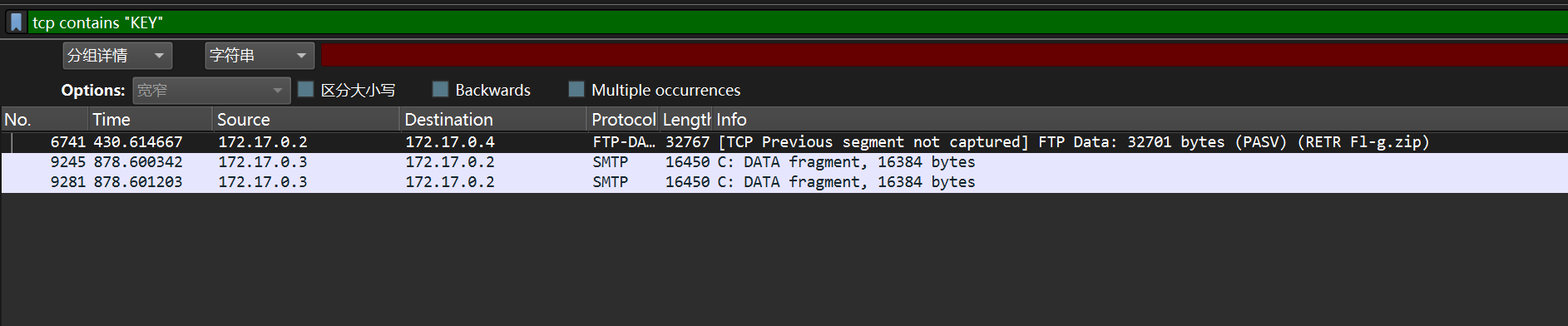

[DDCTF2018]流量分析

导流发现两个zip文件,解压提示损坏

去流里面找KEY (区分大小写)

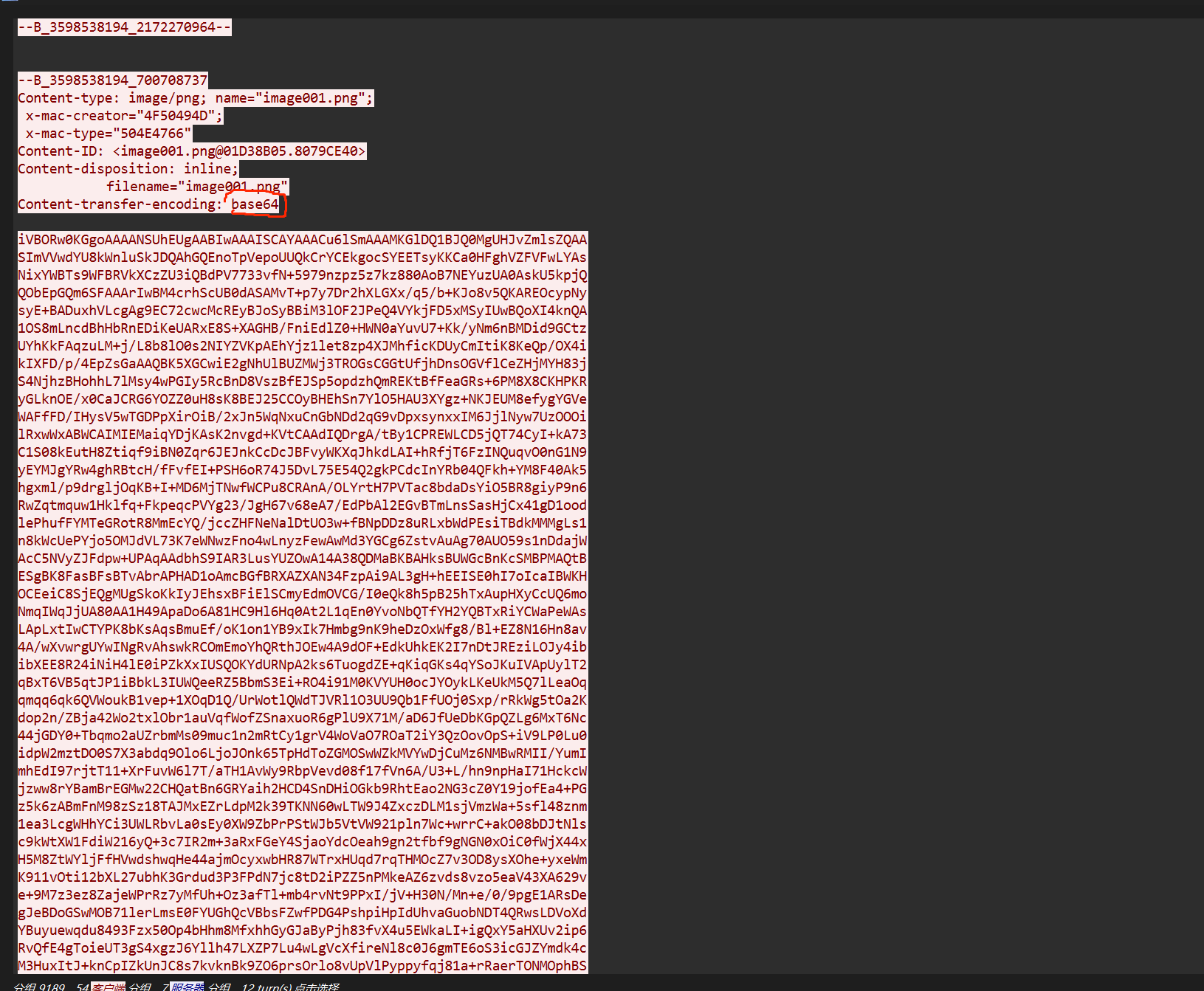

发现base64的数据,追踪流

保存为png文件

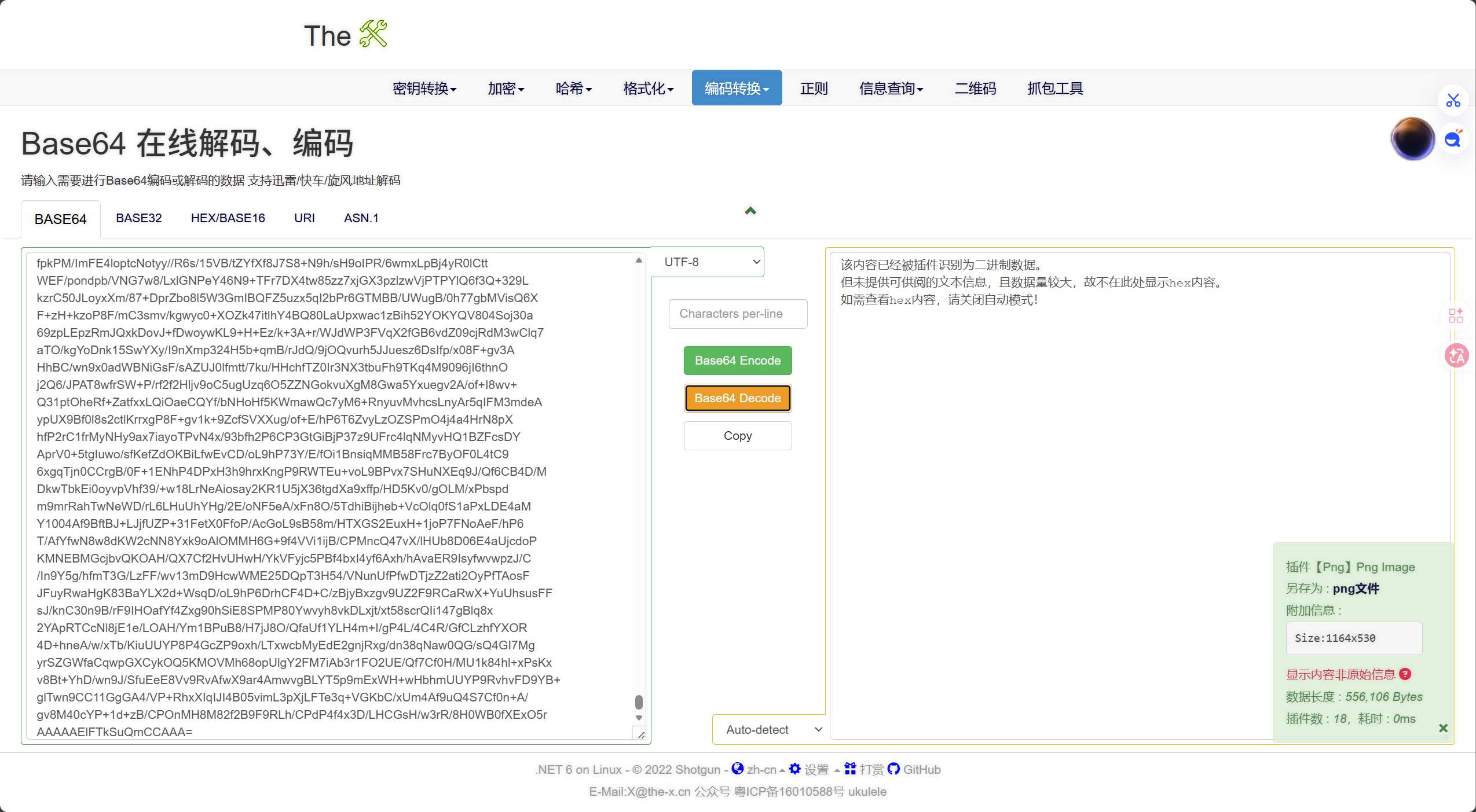

提取文字然后对照修改好

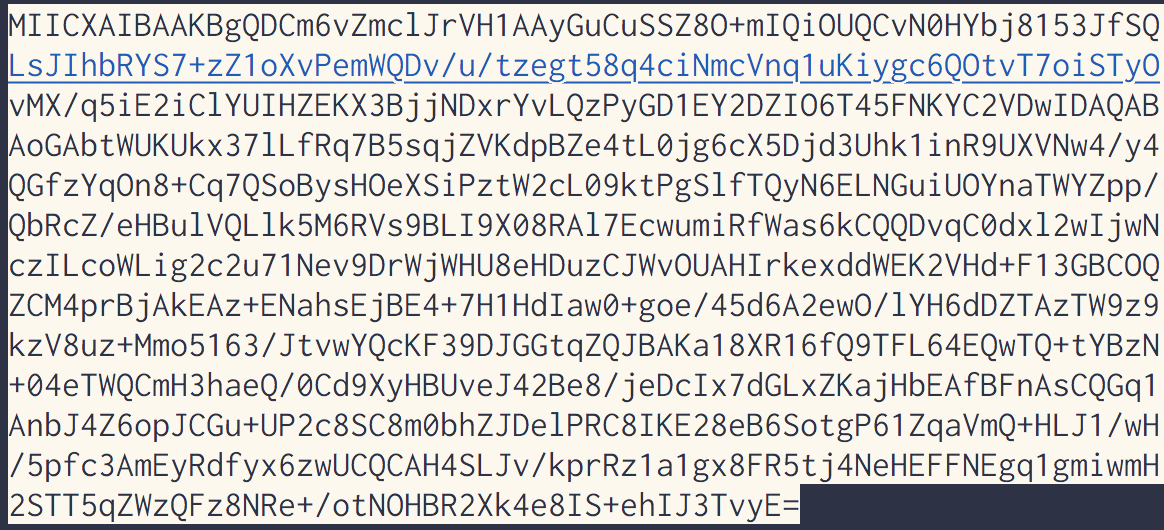

----BEGIN RSA PRIVATE KEY-----

MIICXAIBAAKBgQDCm6vZmclJrVH1AAyGuCuSSZ8O+mIQiOUQCvN0HYbj8153JfSQ

LsJIhbRYS7+zZ1oXvPemWQDv/u/tzegt58q4ciNmcVnq1uKiygc6QOtvT7oiSTyO

vMX/q5iE2iClYUIHZEKX3BjjNDxrYvLQzPyGD1EY2DZIO6T45FNKYC2VDwIDAQAB

AoGAbtWUKUkx37lLfRq7B5sqjZVKdpBZe4tL0jg6cX5Djd3Uhk1inR9UXVNw4/y4

QGfzYqOn8+Cq7QSoBysHOeXSiPztW2cL09ktPgSlfTQyN6ELNGuiUOYnaTWYZpp/

QbRcZ/eHBulVQLlk5M6RVs9BLI9X08RAl7EcwumiRfWas6kCQQDvqC0dxl2wIjwN

czILcoWLig2c2u71Nev9DrWjWHU8eHDuzCJWvOUAHIrkexddWEK2VHd+F13GBCOQ

ZCM4prBjAkEAz+ENahsEjBE4+7H1HdIaw0+goe/45d6A2ewO/lYH6dDZTAzTW9z9

kzV8uz+Mmo5163/JtvwYQcKF39DJGGtqZQJBAKa18XR16fQ9TFL64EQwTQ+tYBzN

+04eTWQCmH3haeQ/0Cd9XyHBUveJ42Be8/jeDcIx7dGLxZKajHbEAfBFnAsCQGq1

AnbJ4Z6opJCGu+UP2c8SC8m0bhZJDelPRC8IKE28eB6SotgP61ZqaVmQ+HLJ1/wH

/5pfc3AmEyRdfyx6zwUCQCAH4SLJv/kprRz1a1gx8FR5tj4NeHEFFNEgq1gmiwmH

2STT5qZWzQFz8NRe+/otNOHBR2Xk4e8IS+ehIJ3TvyE=

-----END RSA PRIVATE KEY-----

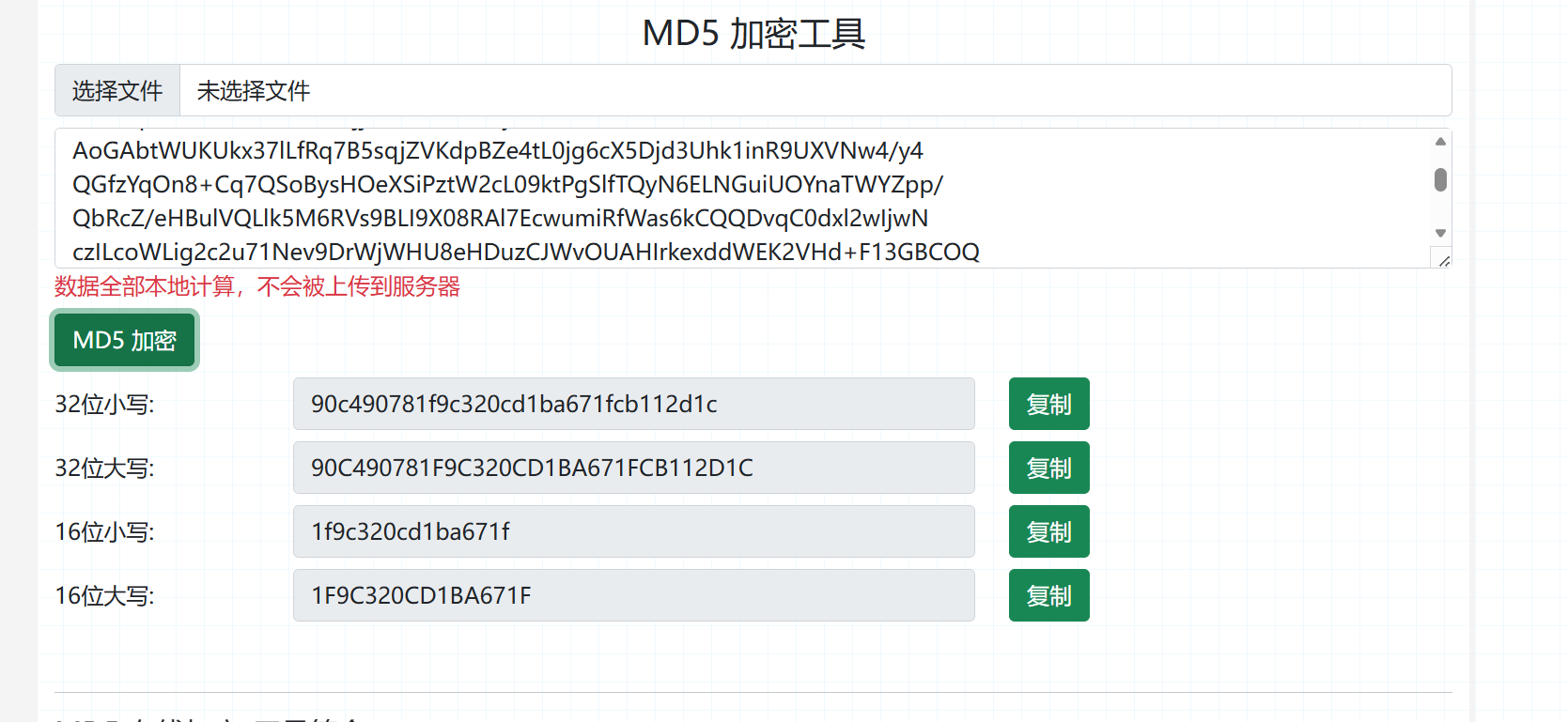

md5加密验证一下

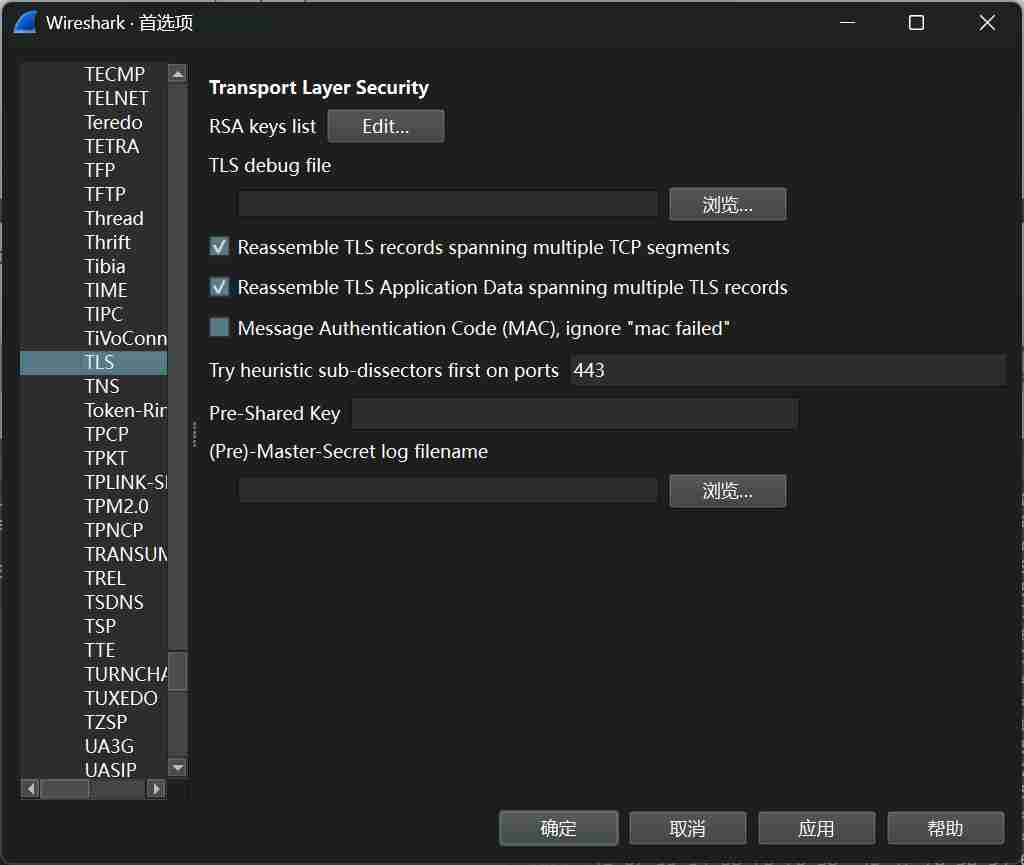

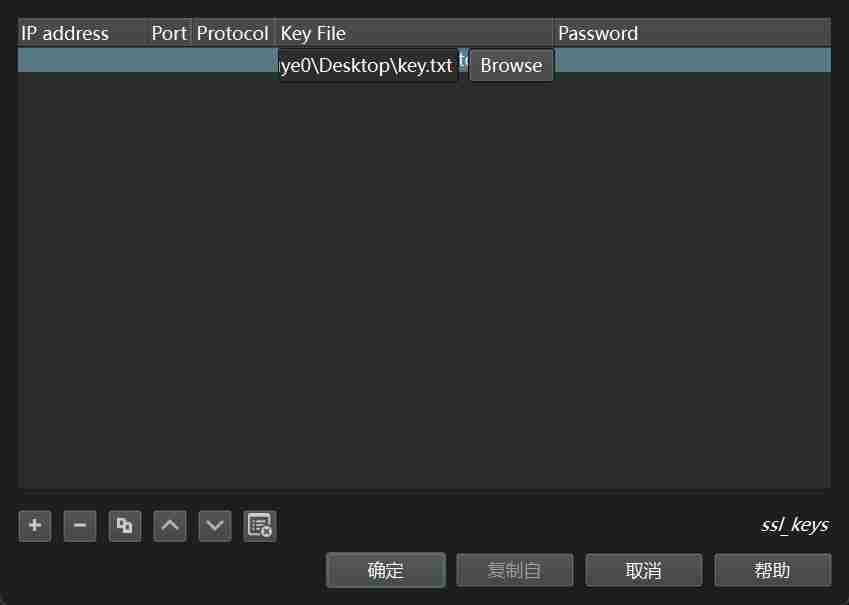

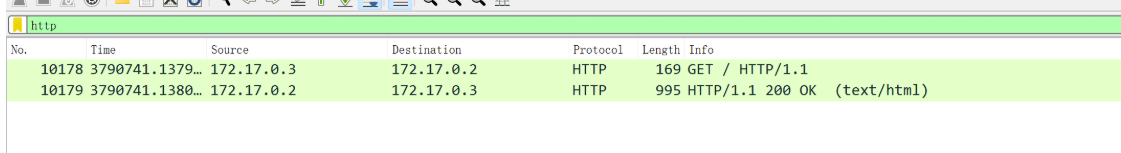

添加TLS密钥,即可查看http流量

发现DDCTF{0ca2d8642f90e10efd9092cd6a2831c0}

flag{0ca2d8642f90e10efd9092cd6a2831c0}

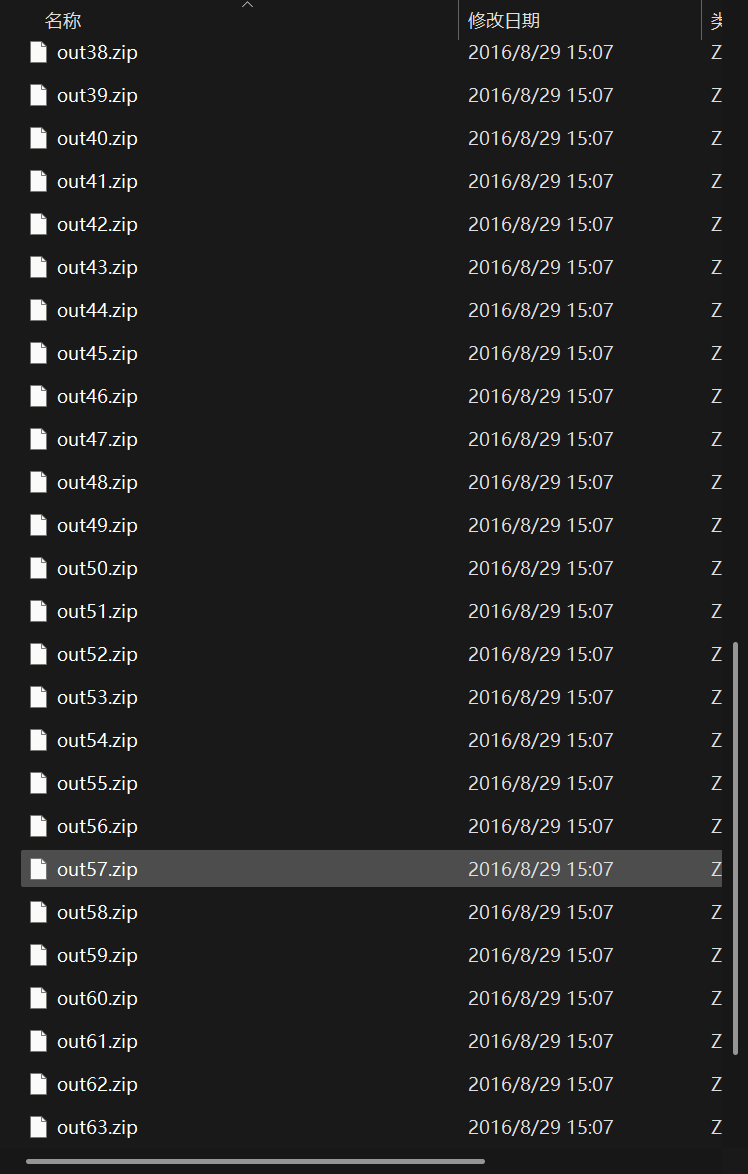

解压发现好多压缩包

暴力破解也没用,也没有提示

这边考虑用CRC32攻击

注:CRC32 攻击是破解加密 ZIP 的非密码破解法,和暴力 / 字典 / 掩码完全不同 ——不需要猜解密码,而是利用 ZIP 压缩包的CRC32 校验值漏洞直接提取文件,尤其适合ZIP2.0 弱加密且文件体积小(如 txt、配置文件、小图片)的场景,是 CTF 竞赛中暴力破解无效时的重要补充手段。

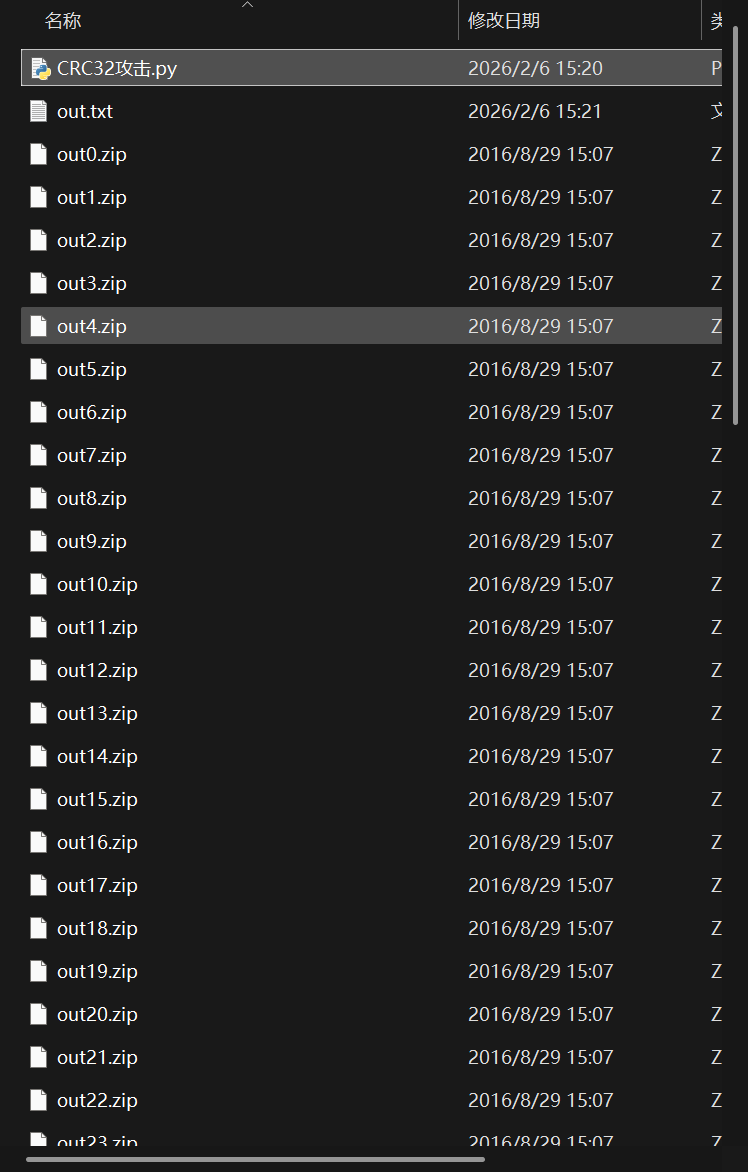

这里搞了串脚本

# python3

import zipfile

import string

import binasciidef CrackCrc(crc):for i in dic:for j in dic:for k in dic:for h in dic:s = i + j + k + hif crc == (binascii.crc32(s.encode())):f.write(s)returndef CrackZip():for i in range(0, 68):file = 'out' + str(i) + '.zip'crc = zipfile.ZipFile(file, 'r').getinfo('data.txt').CRCCrackCrc(crc)print('\r' + "loading:{:%}".format(float((i + 1) / 68)), end='')dic = string.ascii_letters + string.digits + '+/='

f = open('out.txt', 'w')

print("\nCRC32begin")

CrackZip()

print("CRC32finished")

f.close()

放在压缩包文件夹里就行

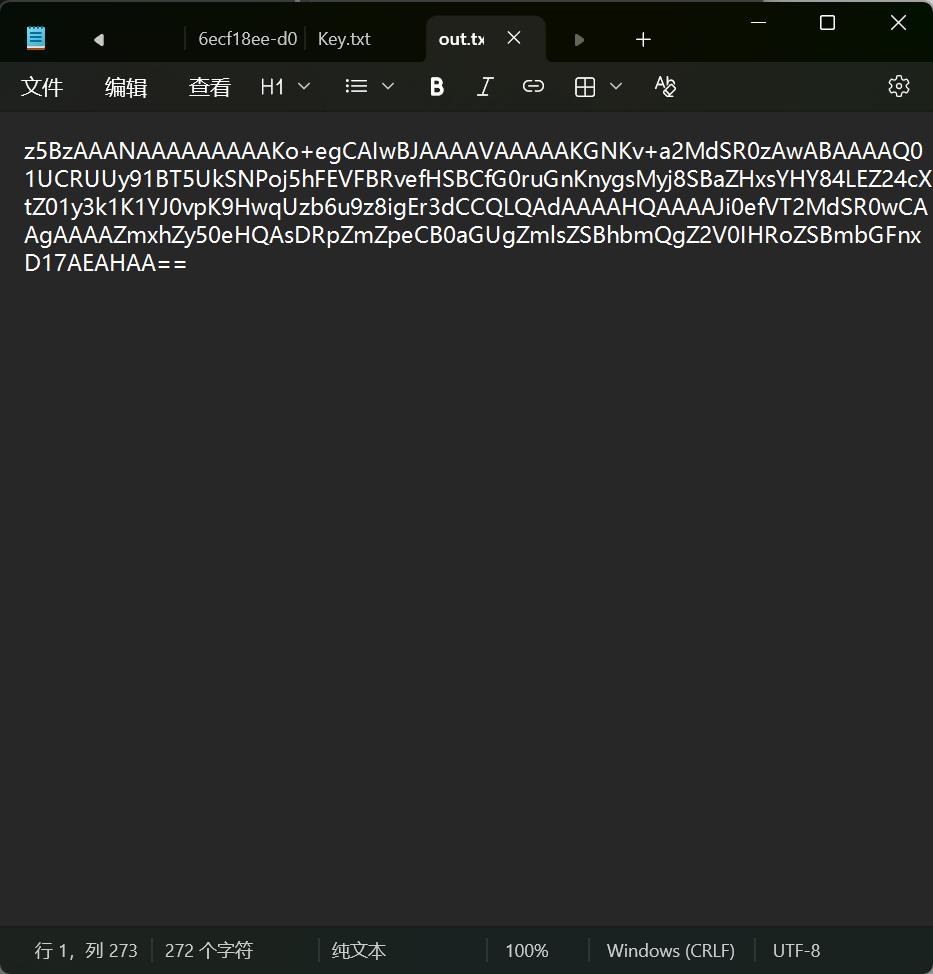

运行CRC32攻击.py得到out.txt

base64解码

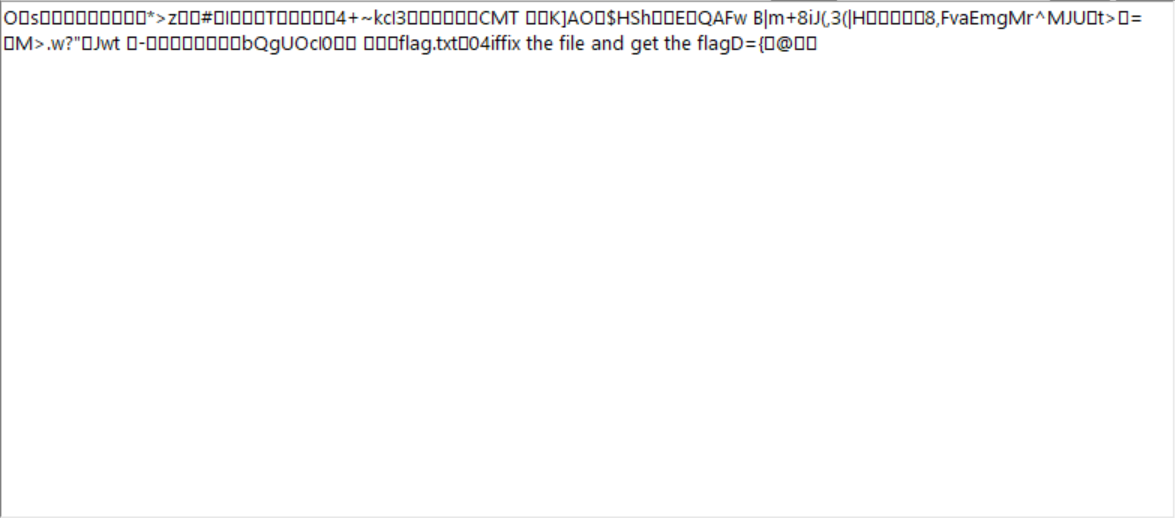

发现是乱码?!仔细一看他让我修复文件

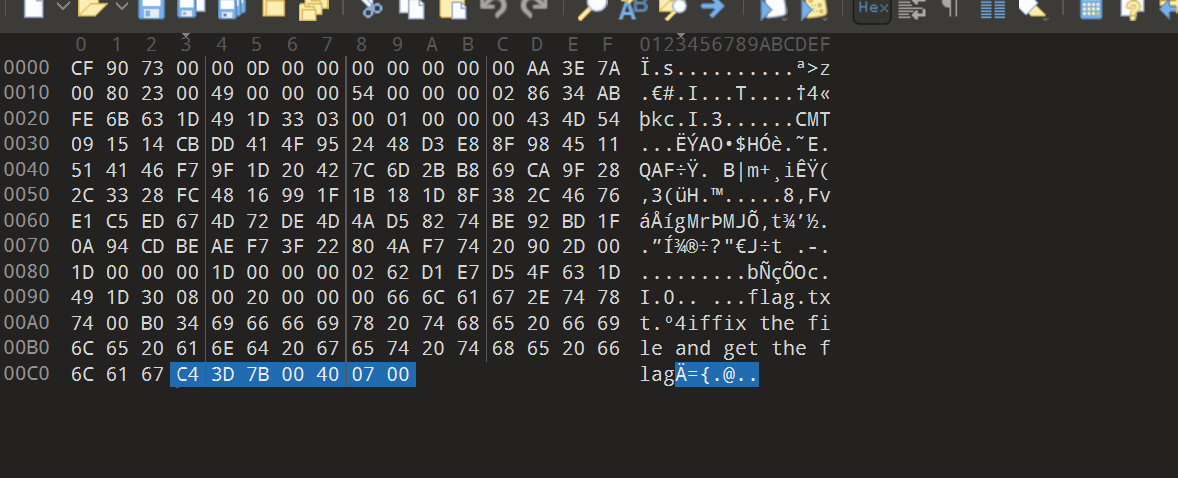

base64另存为文件放010试试

发现rar文件尾

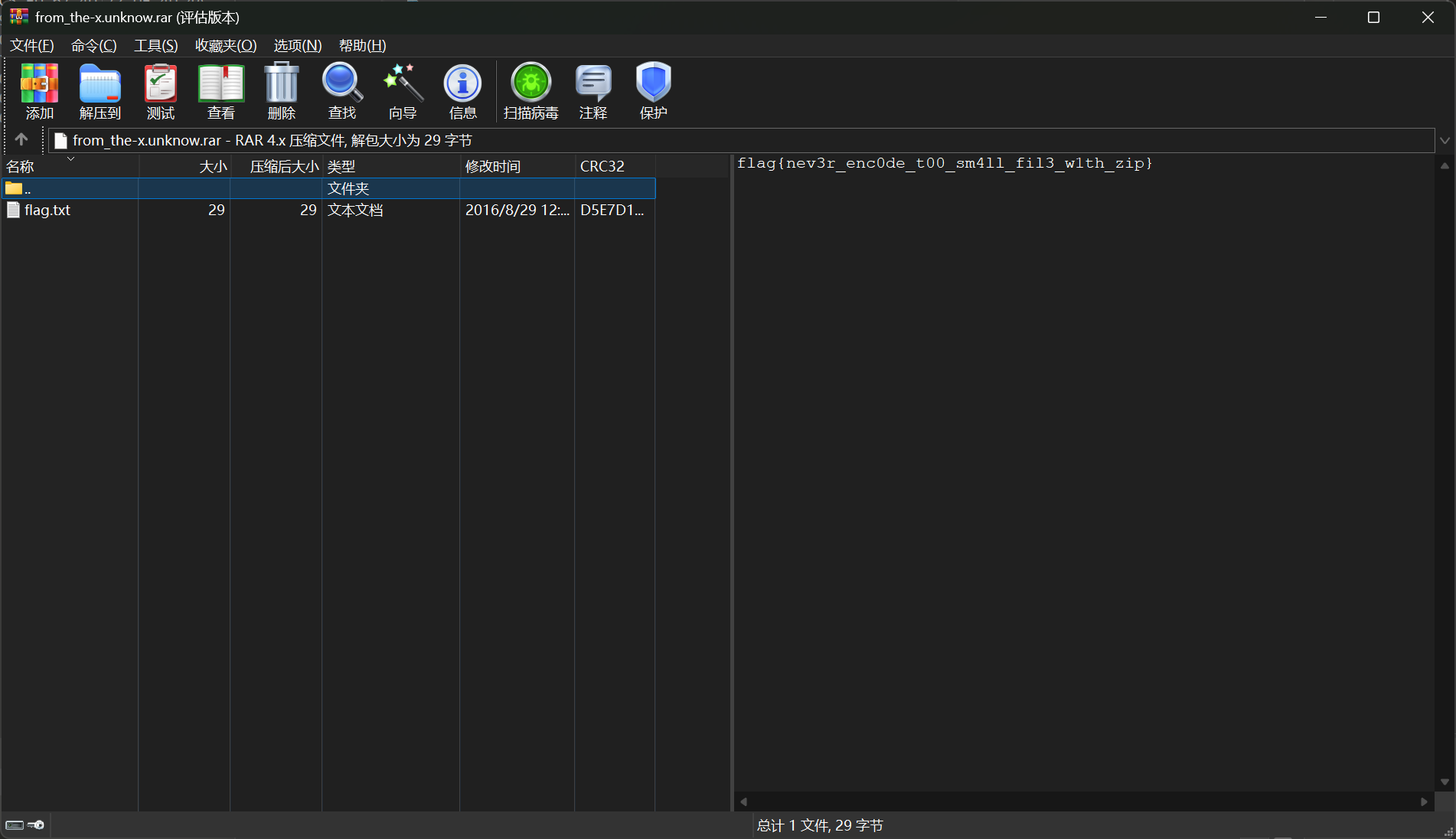

插入文件头即可

flag{nev3r_enc0de_t00_sm4ll_fil3_w1th_zip}